إدارة التعرض للمخاطر في عصر الذكاء الاصطناعي

الذكاء الاصطناعي يُغير كل شيء.

كل شيء مرئي.

ولا شيء واضح.

إنك لست بحاجة لتلقي مزيدًا من التنبيهات.

إنك بحاجة إلى مزيد من الفهم

والوضوح اللازمين لإصلاح الثغرات المهمة،

بسرعة الذكاء الاصطناعي.

هناك طريقة أفضل.

هنا ينتهي تعرضك للمخاطر

Tenable One

وحّد مستوى الرؤية الأمنية، والتحليلات والمعلومات، والإجراءات عبر سطح الهجوم باستخدام منصة Tenable One، وهي منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة المصممة لسد الفجوة بين الكشف عن الثغرات الأمنية والهجوم عليها في عصرٍ يُقلص فيه الذكاء الاصطناعي الوقت اللازم للاستغلال.

توحيد الرؤية

اطلع على جميع مصادر التعرض للمخاطر. تتكامل الإشارات الأصلية، ومعلومات التعرض للمخاطر، وبيانات الجهات الخارجية في Tenable One لرسم خريطة شاملة لنطاق الهجمات عبر البنية التحتية، والسحابة، والهوية، والتكنولوجيا التشغيلية، وتطبيقات خارجية، والذكاء الاصطناعي. ...

توحيد النظرة

افهم ما الذي يزيد المخاطر حقًا. تربط معلومات التعرض للمخاطر المُحسنة باستمرار بين المخاطر المحتملة ومسارات الاستغلال والتأثير بشكل كبير على المعالجة المنسقة.

توحيد العمل

الإجراءات المنسقة لخفض المخاطر بسرعة. بفضل التنسيق الفعال لـ Tenable Hexa AI بين فرق الأمن، يُمكن تسريع عمليات المعالجة وتقليص الوقت اللازم من اكتشاف الثغرات الأمنية حتى حلها، مما يضمن القضاء على المخاطر قبل تحولها إلى اختراقات أمنية.

Tenable One

وحّد مستوى الرؤية الأمنية، والتحليلات والمعلومات، والإجراءات عبر سطح الهجوم باستخدام منصة Tenable One، وهي منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة المصممة لسد الفجوة بين الكشف عن الثغرات الأمنية والهجوم عليها في عصرٍ يُقلص فيه الذكاء الاصطناعي الوقت اللازم للاستغلال.

Tenable One

توحيد الرؤية

اطلع على جميع مصادر التعرض للمخاطر. تتكامل الإشارات الأصلية، ومعلومات التعرض للمخاطر، وبيانات الجهات الخارجية في Tenable One لرسم خريطة شاملة لنطاق الهجمات عبر البنية التحتية، والسحابة، والهوية، والتكنولوجيا التشغيلية، وتطبيقات خارجية، والذكاء الاصطناعي. ...

Tenable One

توحيد النظرة

افهم ما الذي يزيد المخاطر حقًا. تربط معلومات التعرض للمخاطر المُحسنة باستمرار بين المخاطر المحتملة ومسارات الاستغلال والتأثير بشكل كبير على المعالجة المنسقة.

Tenable One

توحيد العمل

الإجراءات المنسقة لخفض المخاطر بسرعة. بفضل التنسيق الفعال لـ Tenable Hexa AI بين فرق الأمن، يُمكن تسريع عمليات المعالجة وتقليص الوقت اللازم من اكتشاف الثغرات الأمنية حتى حلها، مما يضمن القضاء على المخاطر قبل تحولها إلى اختراقات أمنية.

Tenable Hexa AI

يفهم Hexa AI، المصمم على نسيج بيانات التعرض للمخاطر من Tenable، كيفية انتقال المخاطر عبر بيئتك، ويحدد الأولويات بدقة، ويتيح العمل المنسق بين الفرق ووكلاء الذكاء الاصطناعي للقضاء على المخاطر قبل أن يصبح لها تأثير.

إدارة موحدة للتعرض للمخاطر عبر جميع المجالات.

اطلع على رأي العملاء في حلول إدارة التعرض للمخاطر من Tenable

وفقًا للمراجعات على Gartner Peer Insights™

Tenable One

ظطلب إصدار تجريبي

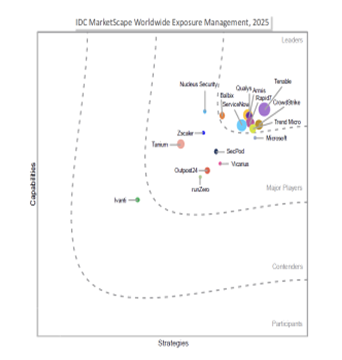

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success