بدء استخدام حلول إدارة التعرض للمخاطر من Tenable

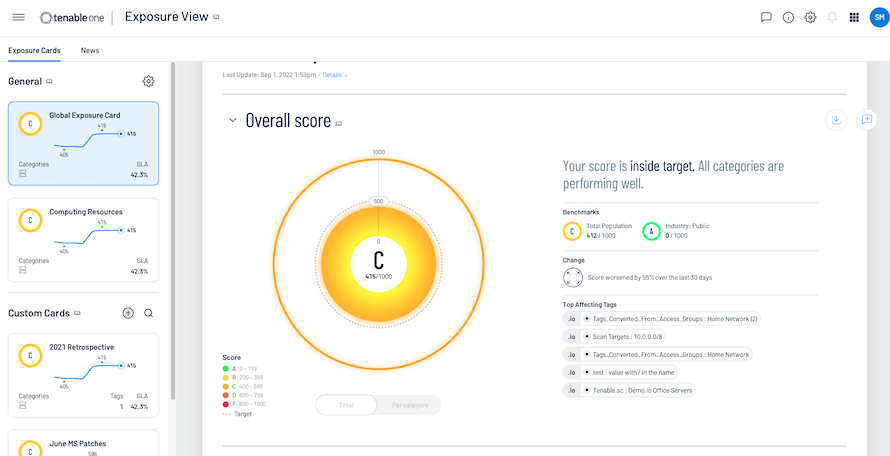

Tenable One

إدارة التعرض للمخاطر لسطح الهجوم الحديث

تمتع برؤية شاملة عبر سطح الهجوم الحديث لديك باستخدام منصة Tenable One Exposure Management لمساعدة فرقك على ترجمة بيانات الأصول التقنية والثغرات الأمنية والتهديدات إلى رؤى تجارية واضحة ومعلومات قابلة للتنفيذ.

القدرة الرئيسية 1

تمتع

برؤية موحدة لجميع أنواع الأصول والثغرات الأمنية المرتبطة بها، سواء في الموقع أو في السحابة.

القدرة الرئيسية 2

توقع

عواقب الهجوم الإلكتروني بشكل استباقي.

القدرة الرئيسية 3

أبلغ

عن مخاطر الأمن الإلكتروني المتوائمة مع الأعمال مع المقارنة المعيارية مع الشركات المنافسة.

يمكن أن يكون شراء أدوات الأمان أمرًا معقدًا بسبب وجود العديد من الوظائف الإضافية التي تجعل التسعير صعبًا. أحرص على توحيد أدوات الأمان قدر الإمكان، وباستخدام حل Tenable One، كل شيء مُدمج ومُبسّط.

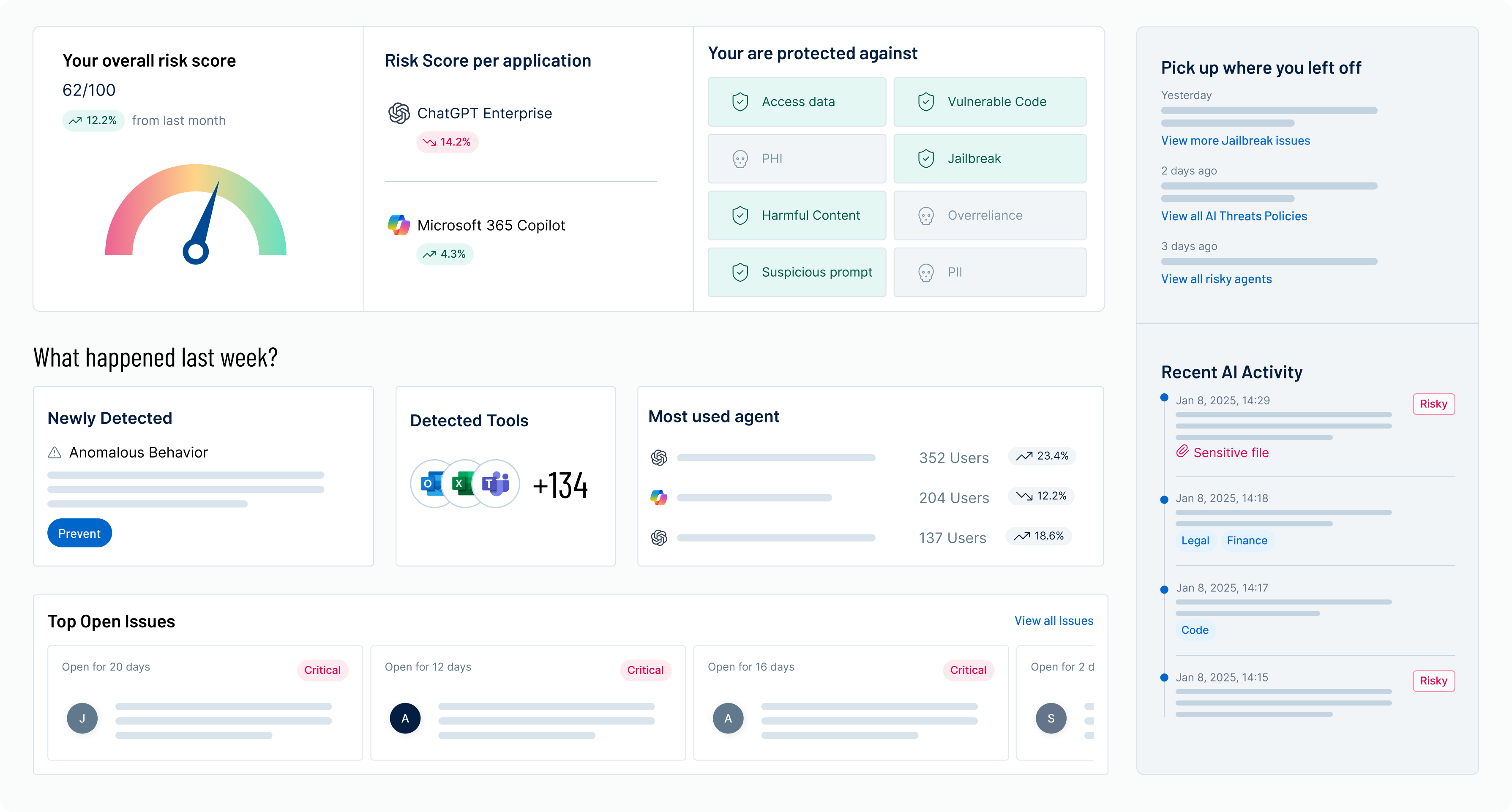

Tenable One AI Exposure

تخلص من فجوة مخاطر الذكاء الاصطناعي باستخدام إدارة التعرض للمخاطر الموحدة

تخلص من ثغرات إدارة مخاطر الذكاء الاصطناعي: سطح الهجوم غير المرئي الذي ينشأ من خلال الاستخدام غير المصرح به للذكاء الاصطناعي، ومسارات الهجوم الخفية، وتسريبات البيانات. تمتع بمنظور واحد وواعٍ للمخاطر لجميع أدوات الذكاء الاصطناعي واستخدامها والبنية التحتية السحابية والهويات لديك حتى تتمكن فرق الأمن التي لديك من التوقف عن التفاعل مع الأعراض المعزولة والبدء في إدارة أمن الذكاء الاصطناعي في منصة موحدة واحدة.

القدرة الرئيسية 1

فهم

كيفية استخدام مؤسستك للذكاء الاصطناعي.

القدرة الرئيسية 2

تأمين

الأماكن التي يُنشئ فيها الذكاء الاصطناعي المخاطر

القدرة الرئيسية 3

التخلص

من الثغرات الأمنية قبل أن يستغلها المهاجمون.

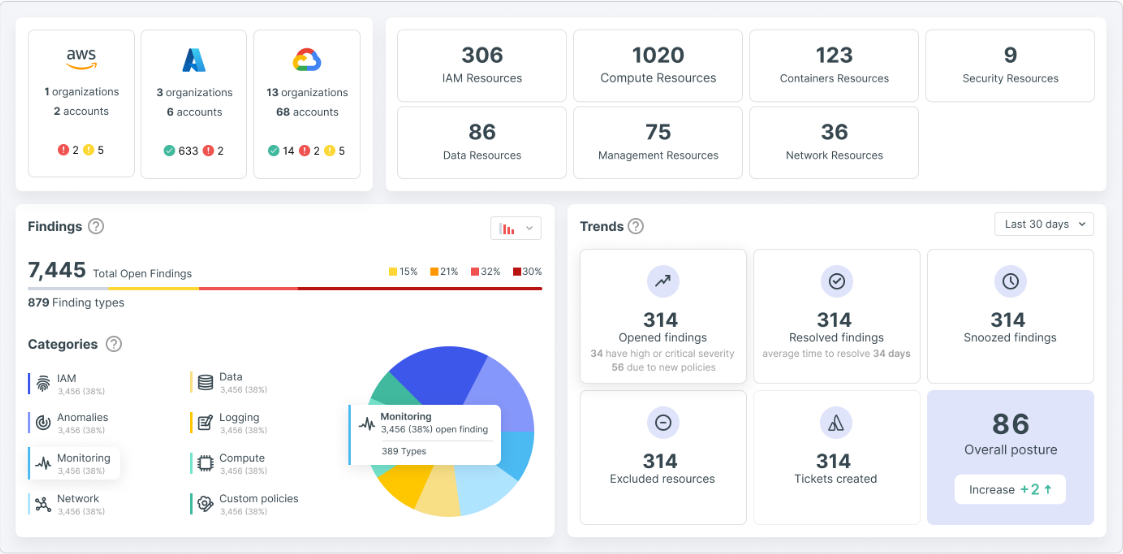

Tenable One Cloud Exposure

استمتع بتجربة إدارة موحدة لأمن السحابة والثغرات الأمنية باستخدام Tenable One Cloud Exposure

عالج أكبر المخاطر التي تواجهها في السحابة باستخدام حل Tenable One Cloud Exposure. احصل على منصة موحدةلحماية التطبيقات السحابية CNAPP وإدارة البنية التحتية للسحابة والاستحقاقات CIEM ورائدة في الصناعة وستمنحك إرشادات بشأن السياق وتحديد الأولويات لاتخاذ قرارات معالجة فعالة ودقيقة. كما يُمكنك بسهولة اكتشاف المخاطر ومعالجتها بسرعة، حتى لو لم تكن خبيرًا في أمن السحابة باستخدام واجهة مستخدم سهلة الاستخدام.

القدرة الرئيسية 1

تبسيط

حتى أكثر المشكلات تعقيدًا باستخدام تصورات قوية ومعالجة خطوة بخطوة

القدرة الرئيسية 2

تأمين

هويات السحابة، والأذونات، والأسرار، وفرض مبدأ أقل الامتيازات وانعدام الثقة عبر السحابات.

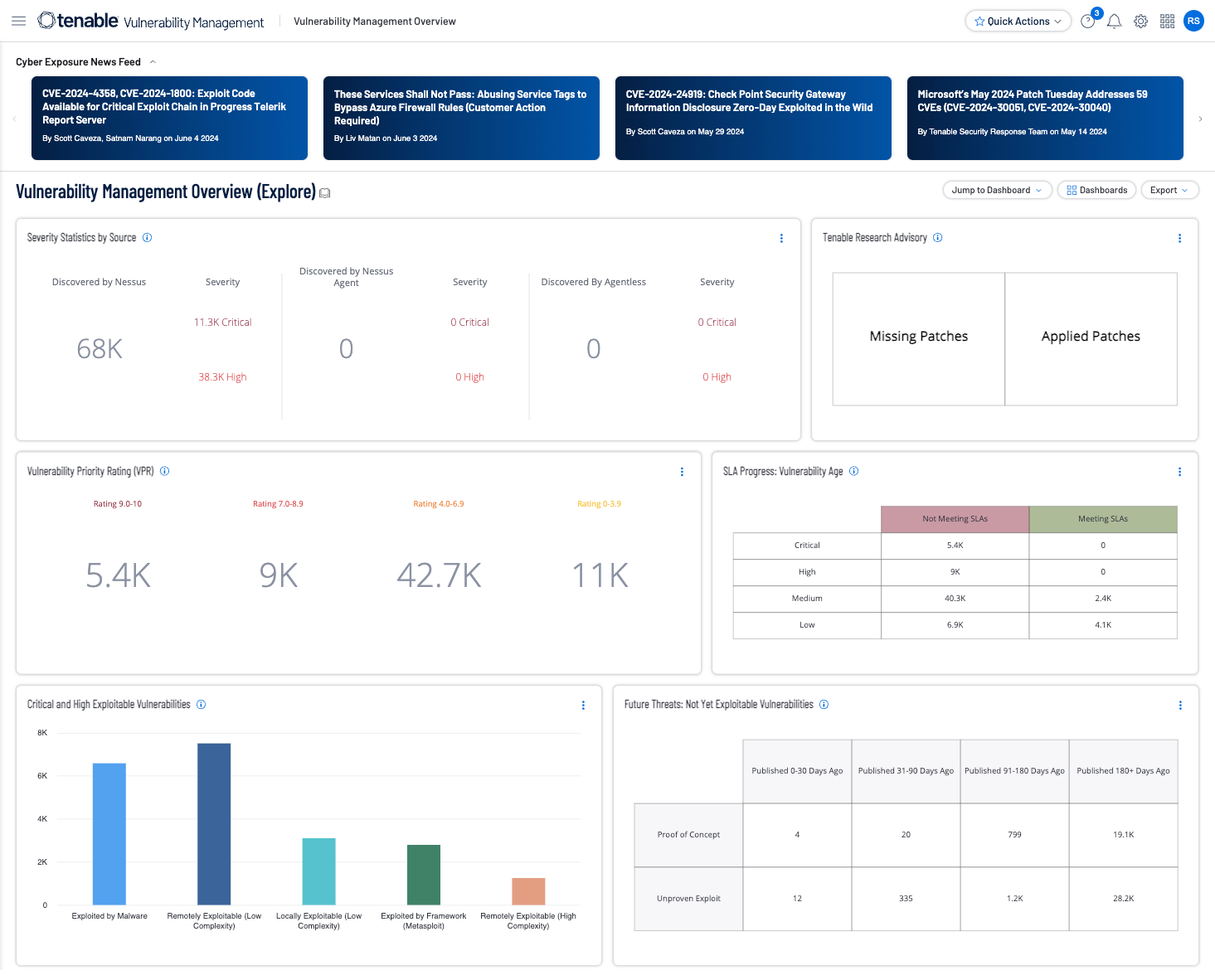

Tenable One Vulnerability Management

اطلع على كل شيء. توقّع الأمور المهمة. مُدار في السحابة.

احصل على عرض قائم على المخاطر لسطح الهجوم الذي لديك بالكامل - من البنية التحتية لتكنولوجيا المعلومات إلى بيئات السحابة إلى البنية التحتية الحيوية وفي كل مكان بينهما - حتى تتمكن من تحديد الثغرات الأمنية والتحقيق فيها وتحديد أولوياتها بسرعة. ويوفر Tenable Vulnerability Management، المدعومة بتقنية Nessus، التغطية الأكثر شمولاً للثغرات الأمنية في الصناعة مع القدرة على التنبؤ بالمشكلات الأمنية التي يجب معالجتها أولاً.

القدرة الرئيسية 1

مصمم

لقادة وممارسي الأمن الإلكتروني.

القدرة الرئيسية 2

توقع

الثغرات الأمنية الحرجة لمعرفة ما يجب إصلاحه أولاً.

القدرة الرئيسية 3

تمتع

برؤية موحدة وعرض مستمر لجميع أنواع الأصول.

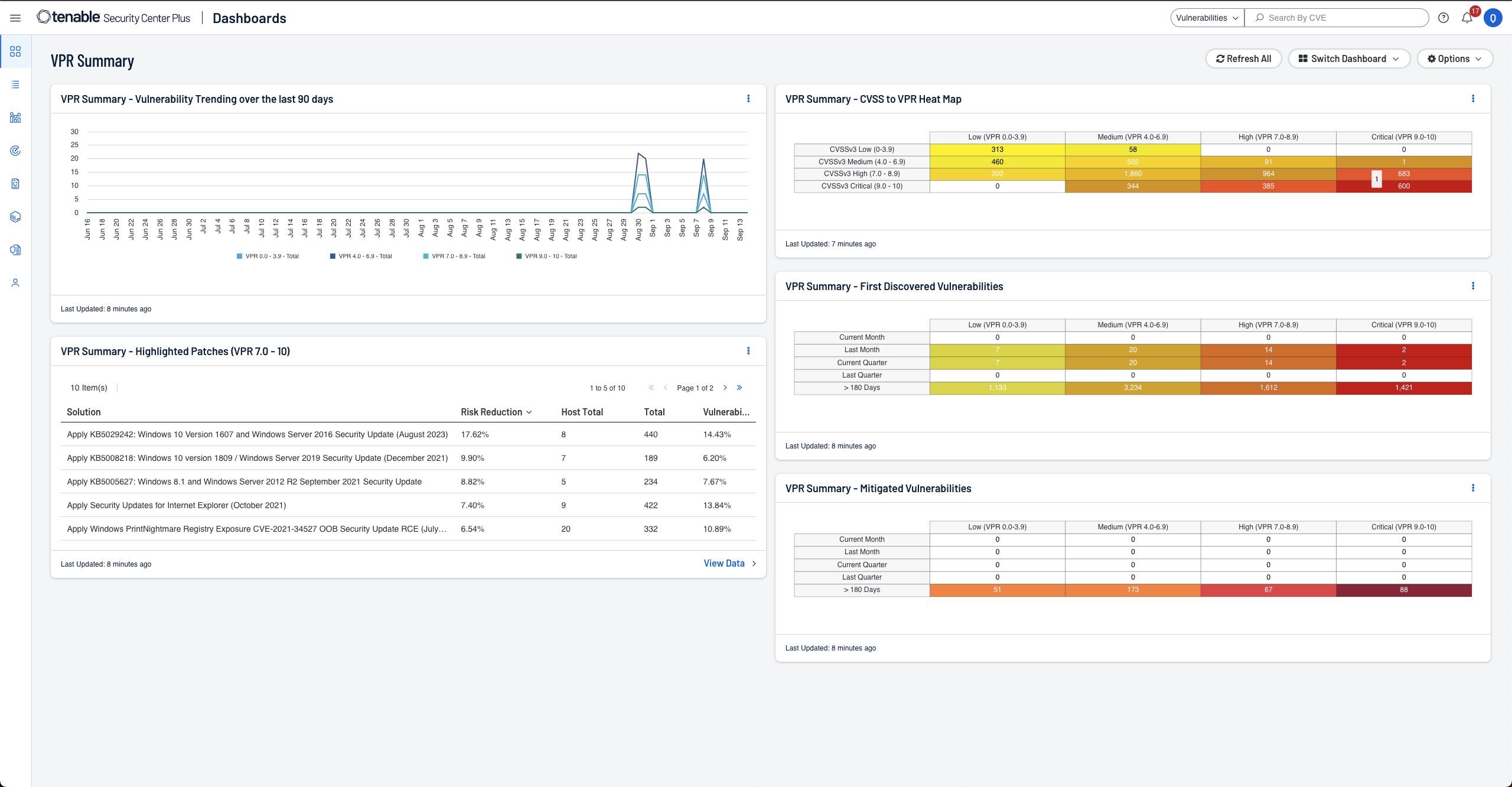

Tenable Security Center

اطلع على كل شيء. توقّع الأمور المهمة. مُدار محليًا.

احصل على عرض قائم على المخاطر لتكنولوجيا المعلومات والأمان ووضع الامتثال لديك؛ حتى تتمكن من تحديد الثغرات الأمنية والتحقيق فيها وتحديد أولويّاتها بسرعة. وبفضل تقنية Nessus، توفر Tenable Security Center التغطية الأكثر شمولاً في هذا المجال مع تقييم مستمر وفوري للثغرات الأمنية لشبكتك للتنبؤ بالمشكلات الأمنية التي يجب معالجتها أولاً.

القدرة الرئيسية 1

مصمم

لقادة وممارسي الأمن الإلكتروني.

القدرة الرئيسية 2

توقع

الثغرات الأمنية الحرجة لمعرفة ما يجب إصلاحه أولاً.

القدرة الرئيسية 3

بسّط

تقارير الامتثال وفقًا للولايات التنظيمية.

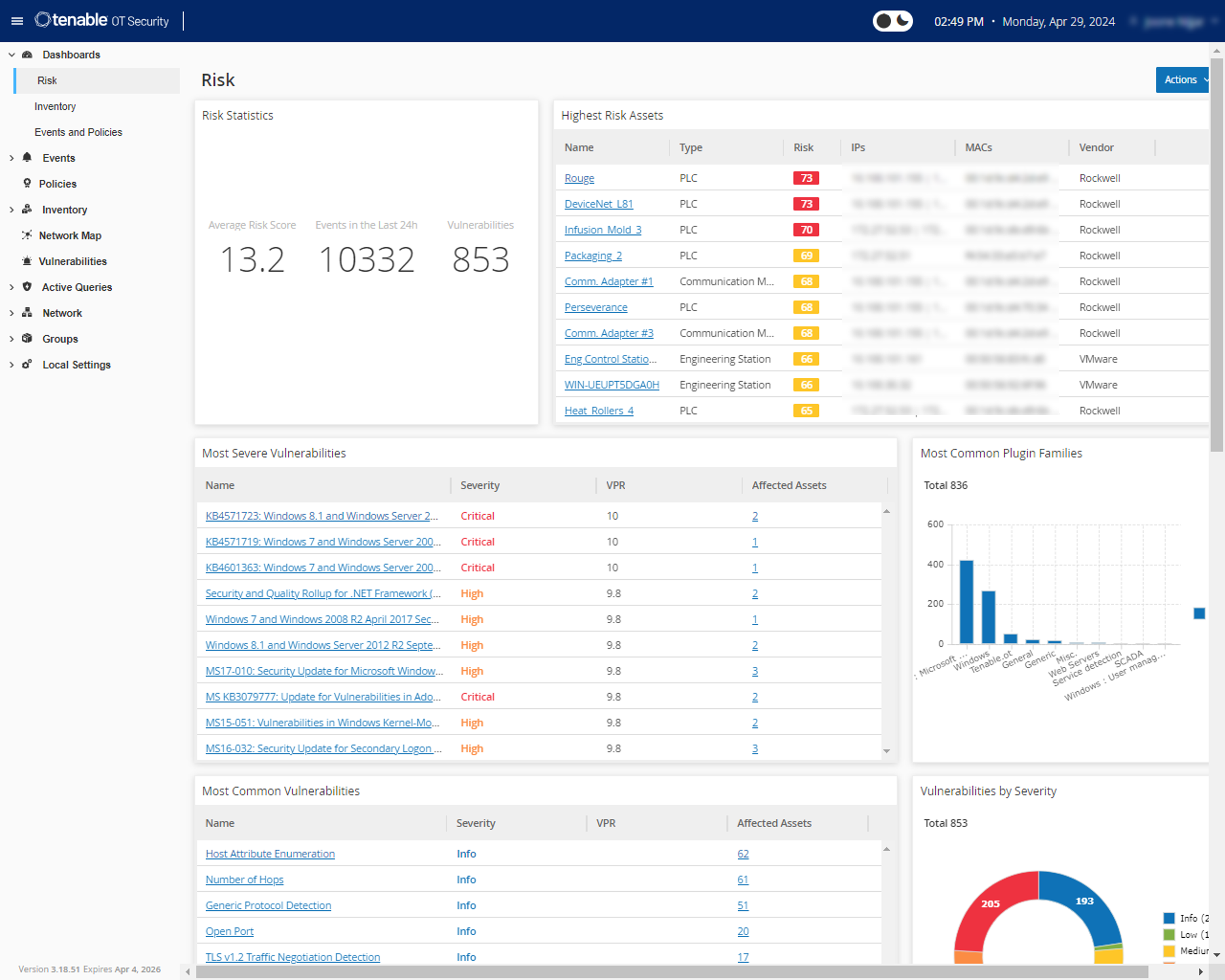

Tenable One OT Exposure

احصل على أمان التكنولوجيا التشغيلية الذي تحتاجه. قلّل من المخاطر التي لا تريدها.

استمتع بأمان التكنولوجيا التشغيلية (OT) الذي تحتاجه وقلل المخاطر التي لا تحتاجها باستخدام Tenable One OT Exposure لجرد الأصول وإدارة الثغرات الأمنية ودعم الأدلة الجنائية الرقمية والتحكم في إعدادات النظام. ومن خلال الرؤية الكاملة للبنية التحتية المتقاربة لتكنولوجيا المعلومات/التكنولوجيا التشغيلية، يمكنك تحقيق أقصى قدر من السلامة والأمان لبيئة التكنولوجيا التشغيلية لديك.

القدرة الرئيسية 1

مصمم

للمختصين في مجال الأمن الإلكتروني (التكنولوجيا التشغيلية/تكنولوجيا المعلومات) والامتثال.

القدرة الرئيسية 2

رؤية

شاملة لأجهزة التكنولوجيا التشغيلية باستخدام الاستعلام النشط

القدرة الرئيسية 3

أمن موحد

لتكنولوجيا المعلومات والتكنولوجيا التشغيلية في منصة واحدة

Tenable One Identity Exposure

إدارة التعرض للمخاطر المعتمدة على الهوية عبر Active Directory وEntra ID

اكتشف مخاطر الهوية وحدد أولوياتها عبر Active Directory وEntra ID والبيئات المختلطة للتخلص من مسارات الهجوم قبل أن يستغلها المهاجمون. ويكشف Tenable One Identity Exposure باستمرار عن حالات التكوين غير الصحيح، والامتيازات المفرطة، والحسابات الخاملة - مما يُساعد فرق الأمن على رؤية كيف يمكن للمهاجمين التحرك عبر بيئتهم واتخاذ الإجراءات اللازمة قبل حدوث الاختراقات.

القدرة الرئيسية 1

اكتشف

كل هوية وعلاقة عبر أنظمة AD وEntra ID والأنظمة الهجينة

القدرة الرئيسية 2

حدد

مسارات الهجوم للكشف عن كيف تساعد الثغرات الأمنية على الحركة الجانبية وتصعيد الامتيازات.

القدرة الرئيسية 3

حدد

الأولويات وأجر المعالجة من خلال رؤى موجهة وقابلة للتنفيذ

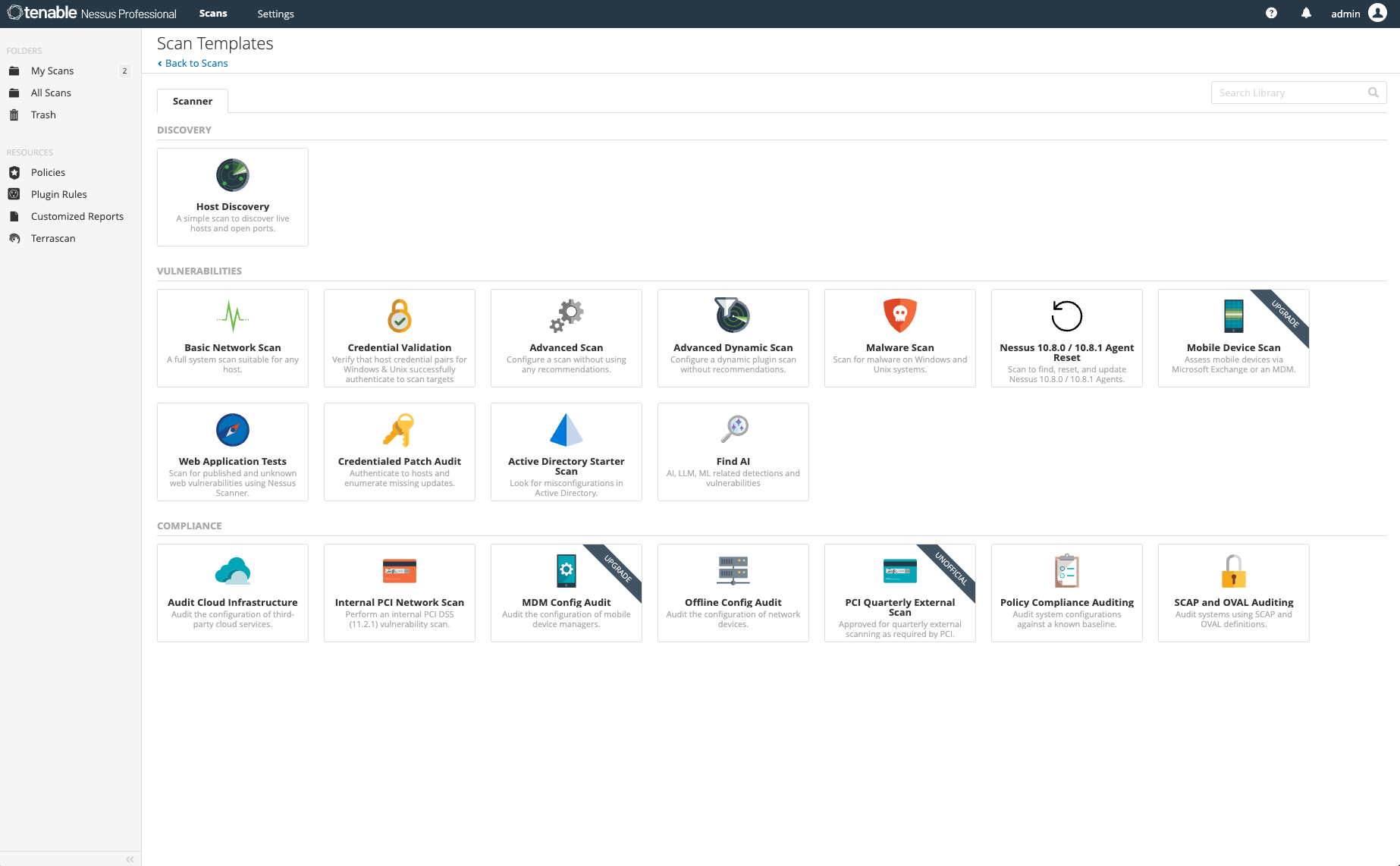

Tenable Nessus

مُصمَّمة لتلائم سطح الهجوم الحديث

يُعدّ برنامج Nessus أحد أكثر تقنيات الأمن الإلكتروني انتشارًا على مستوى العالم. وكل ميزة تجعل فحص الثغرات الأمنية بسيط وسهل وبديهي، على الرغم من تعقيد سطح الهجوم الحديث. وباستخدام Nessus، ستقضي وقتًا وجهدًا أقل في تقييم الثغرات الأمنية وتحديد أولوياتها ومعالجتها حتى تتمكن من البقاء متقدمًا بخطوة على المهاجمين.

القدرة الرئيسية 1

مثالي

للمستشارين، ومختبري الاختراق، والمطورين، والشركات الصغيرة والمتوسطة.

القدرة الرئيسية 2

أعمق ما في الصناعة

وأوسع تغطية للثغرات الأمنية.

القدرة الرئيسية 3

تغطية الثغرات الأمنية

لأصول تكنولوجيا المعلومات، وتطبيقات الويب، واكتشاف سطح الهجوم.

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success