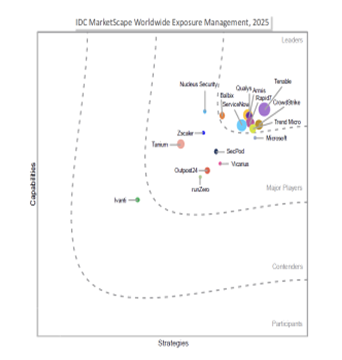

Tenable مقابل الموردين الآخرين في مجال أمان التكنولوجيا التشغيلية

Fortify your OT security posture

لا تسمح للحلول الأمنية المجزّأة من عدة موردين بإضعاف دفاعاتك الإلكترونية. يجمع نهج Tenable المتكامل لإدارة التعرض للمخاطر بين الرؤية الشاملة وإمكانيات إدارة الثغرات الأمنية الرائدة في المجال؛ للمساعدة في كسر النقاط المنعزلة وتبسيط الأمان عبر تكنولوجيا المعلومات والتكنولوجيا التشغيلية وإنترنت الأشياء؛ للحصول على صورة كاملة للمخاطر.

لماذا TENABLE

تعرف على Tenable على أرض الواقع

هل ترغب في معرفة كيف يمكن لحلول Tenable مساعدة فريقك في العثور على نقاط الضعف الإلكترونية والثغرات الأمنية الحرجة التي تعرض أعمالك للخطر وطريقة إصلاحها؟ أكمل هذا النموذج للحصول على عرض أسعار مخصص أو عرض توضيحي.

Form ID: 13427

Form Name: why-compare-form

Form Class: c-form c-form--request-demo c-form--mkto js-mkto-no-css js-form-hanging-label

Form Wrapper ID: why-compare-form-form-wrapper

Confirmation Class: why-compare-form-confirmform-modal

Simulate Success

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success