تسريع استراتيجية إدارة التعرض للمخاطر

استكشف الأدوات العملية والرؤى والتقييمات لمساعدتك في إطلاق برنامج إدارة التعرض للمخاطر الخاص بك أو رفع مستواه.

أخبار وموارد متعلقة بـ Exposure management

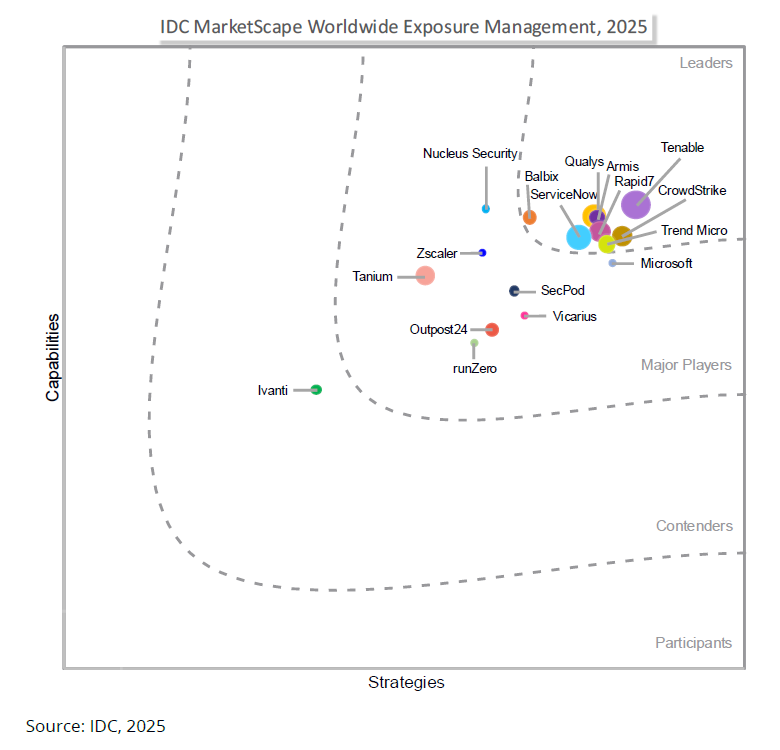

تحظى بالاعتراف كقائد في إدارة التعرض من قبل محللي الصناعة

تم اختيار شركة Tenable كشركة رائدة في تقييم البائعين في IDC MarketScape Worldwide Exposure Management 2025

"يجب على المؤسسات التفكير في منصة Tenable One عند البحث عن منصة موحدة لإدارة التعرض للمخاطر توفر تغطية واسعة للأصول عبر بيئات تكنولوجيا المعلومات والسحابة والتكنولوجيا التشغيلية/إنترنت الأشياء والهوية والتطبيقات".

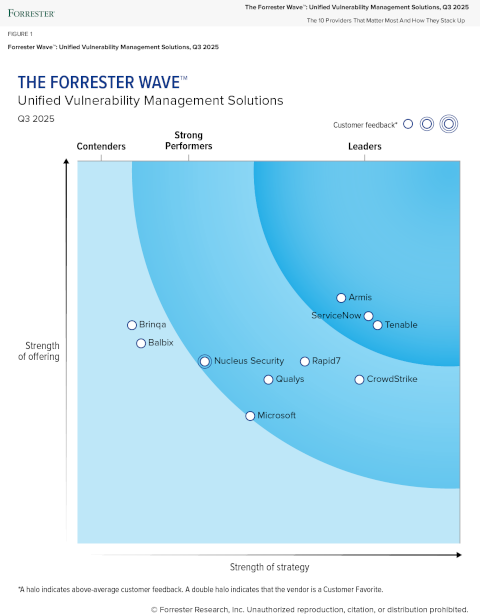

تم اختيار شركة Tenable كشركة رائدة في The Forrester Wave™: حلول إدارة الثغرات الأمنية الموحدة، الربع الثالث من عام 2025

"تواصل شركة Tenable توسيع نطاق عروض تقييم الثغرات الأمنية الراسخة لديها لتشمل إدارة التعرض للمخاطر من خلال منصة Tenable One"

تقرير IDC MarketScape "Tenable Named a Major Player in IDC MarketScape: Worldwide CNAPP 2025 Vendor Assessment"

"يوفر Tenable Cloud Security إمكانيات قوية لإدارة التعرض للمخاطر، وإدارة البنية التحتية للسحابة والاستحقاقات (CIEM)، وإدارة وضع أمن البيانات (DSPM)، وأمن الذكاء الاصطناعي (AI-Security)".

الاتحاد من أجل مواجهة المخاطر

يمكنك توحيد رؤية الأمان والرؤى والإجراءات بشكل جذري عبر سطح الهجوم باستخدام منصة Tenable One، وهي منصة رائدة عالميًا لإدارة التعرض للمخاطر. كما يمكنك القضاء على الثغرات الأمنية ونقاط الضعف ذات الأولوية والحماية من الهجمات - بدءًا من البنية التحتية لتكنولوجيا المعلومات إلى البيئات السحابية ووصولاً إلى البنية التحتية الحيوية وفي كل مكان بينهما.

Comprehensive inventory

Dynamic attack path mapping

Predictive prioritization

Mobilization and remediation

Advanced analytics and reporting

Accelerate search, insight and action with generative AI that uncovers hidden risks and amplifies security expertise across your environment.

Gain a unified view of all your assets and risk across your attack surface: unseen assets, IT, OT, IoT, cloud, identities and applications.

Understand attacker accessibility through visualizations of cross-domain relationships, so you can block your most critical attack paths.

Focus your efforts on what matters most: the critical exposures attackers are most likely to exploit.

Accelerate response with automated workflows and prescriptive guidance that streamline remediation efforts.

Streamline measurement and communication of cyber exposure with business-aligned views to optimize decision making and investments.

Tap into the most comprehensive threat and vulnerability knowledgebase, combining insights from Tenable Research, the National Vulnerability Database (NVD) and trusted third-party sources.

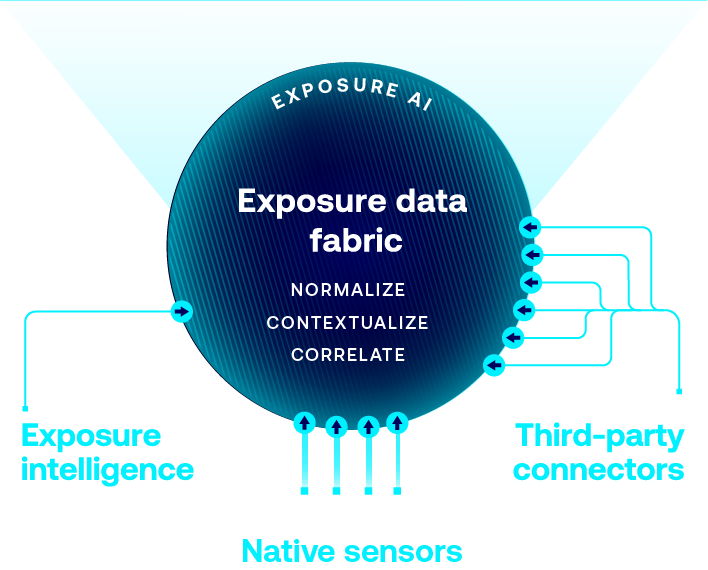

Use native attack surface discovery for cloud, identities, IT, IoT, OT, AI, applications, containers and Kubernetes that Tenable product sensors fuel.

Seamlessly connect asset and exposure data from your existing tools to enrich Tenable intelligence and deliver comprehensive exposure context.

Leverage the world’s largest repository of asset, exposure, and threat context that powers ExposureAI’s unparalleled insights.

Organize data to reduce redundancy and improve integrity, consistency and efficiency.

Enrich data with additional insights, making it more actionable and useful.

Identify and surface critical relationship context to core business services and functions.

تقليص المخاطر المرتبطة بالسحابة

باستخدام منصة أمان السحابة الخاصة بالمخاطر المرتبطة بالسحابة

حدد مواردك السحابية.

يمكنك تقليص وجهات النظر المجزأة وكشف حقيقة موارد السحابة التي لديك بالكامل.اكتشف المخاطر السحابية الحرجة.

تعرف كيف تتجمع مخاطر السحابة وتتصاعد عبر سطح الهجوم لديك.تخلص من مخاطر السحابة.

يمكنك تقليص المخاطر السحابية من خلال إزالة المخاطر ذات الأولوية بأقصى سرعة ودقة.

الحد من التعرض للثغرات الأمنية

باستخدام حل إدارة الثغرات الأمنية رقم 1 على مستوى العالم

تعرف على جميع أنواع الثغرات الأمنية.

يمكن كشف الثغرات الأمنية المؤثرة في بيئة تكنولوجيا المعلومات لديك.اكتشف الثغرات الأمنية ذات الأولوية.

اكتشف بسرعة المخاطر ذات الأولوية التي تنطوي على احتمالية عالية للهجوم والتأثير على الأعمال.تخلص من حالات التعرض للمخاطر الحرجة.

اتخذ إجراءات سريعة وحاسمة للتخلص من المخاطر الحرجة وتنفيذ عمليات الإصلاحات.

تخلص من المخاطر المرتبطة بالتكنولوجيا التشغيلية

باستخدام حل الأمان الموحد لبيئات التكنولوجيا التشغيلية/تكنولوجيا المعلومات المتقاربة

حدد كل أصول التكنولوجيا التشغيلية/تكنولوجيا المعلومات.

يمكنك رؤية جميع الأصول الموجودة في بيئتك المتقاربة من واجهة واحدة.اكتشف الثغرات الأمنية الحرجة.

حدد نقاط الضعف التي تُشكل تهديدًا لعملك بشكل استباقي.تخلص من المخاطر ذات الأولوية.

تخلص من المخاطر التي قد تتعرض لها قبل استغلالها.

تخلص من المخاطر المرتبطة بالهوية

باستخدام حل أساسي لمؤسسة تتميز بهوية ذكية

تعرف على حقيقة هويتك الكاملة.

يمكنك توحيد جميع الهويات عبر Active Directory والهوية الهجينة وEntra ID.حدد أهم الثغرات الأمنية المتعلقة بهويتك.

اكتشف كيف تتفاعل مخاطر السحابة وتتصاعد عبر سطح الهجوم لديك.تخلص بسرعة من المخاطر القائمة على الهوية.

تخلص سريعًا من الثغرات الأمنية التي لديها أعلى احتمالية للاستغلال بناءً على الهوية.

رؤية جماعية بقوة فردية

حافظ على مؤسستك في الصدارة في مواجهة التهديدات باستخدام رؤى المخاطر الإلكترونية من Tenable Research، وهي أكبر منظمة أبحاث لإدارة التعرض للمخاطر في الصناعة.كما يمكنك مراجعة الثغرات الأمنية وحالات التعرض للمخاطر الشائعة (CVEs) من جميع أنحاء العالم والحصول على إمكانية الوصول إلى معلومات التهديدات ورؤى علوم البيانات والتنبيهات والإرشادات الأمنية المهمة.

استكشاف أحدث الأبحاث109 ألف

ثغرة أمنية تم تقييمها باستخدام ما يزيد على

280,000+ مكوّن إضافي

752

ثغرة أمنية مكتشفة

من خلال Tenable Research

شاهد ما يقوله العملاء عن حلول إدارة التعرض للمخاطر من Tenable

وفقًا للمراجعات على Gartner Peer Insights™

Tenable research

ما المخاطر التي تتعرض لها؟

من بين آلاف الثغرات الأمنية التي لا تجعلك ترتاح ليلاً، يوجد 3% فقط منها يمثل ثغرات امنية حقيقية تُعرض عملك للخطر. ولكن كيف يُمكنك التعرف على الثغرات الأمنية المهمة؟يكشف تقرير جديد صادر عن Tenable Research عن الحقيقة حول الأماكن التي تتعرض فيها الشركات للخطر وما يمكنها فعله للتخلص من تلك الأماكن.

تعرف على Tenable على أرض الواقع

هل تريد معرفة كيف يمكن لشركة Tenable مساعدة فريقك في الكشف عن الثغرات الأمنية ذات الأولوية التي تعرض عملك للخطر والتخلص منها؟

أكمل هذا النموذج للحصول على مزيد من المعلومات.