أمان السحابة الهجينة: تحكم في المخاطر في البيئات السحابية الهجينة ومتعددة السحابات

بسبب عدم كفاية برامج الأمن المنعزلة.

تعد البيئات الهجينة معقدة للغاية، وتربط في كثير من الأحيان عدة سُحب ومراكز بيانات.

توفر برامج الأمن المنعزلة رؤية مجزأة، مما يجعل من الصعب تقييم التعرض الحقيقي للمخاطر. يساعد تقييم Tenable Cloud Security المجاني المؤسسات على تحديد هذه الفجوات وسدها في وضع أمان السحابة الهجينة.

إطلاق العنان لأمان السحابة القابل للتوسيع لعالم الهجين في الوقت الحالي

احصل على رؤية شاملة لبيئات السحابة الهجينة

الاطلاع على جميع الأصول وحالات التعرض للمخاطر

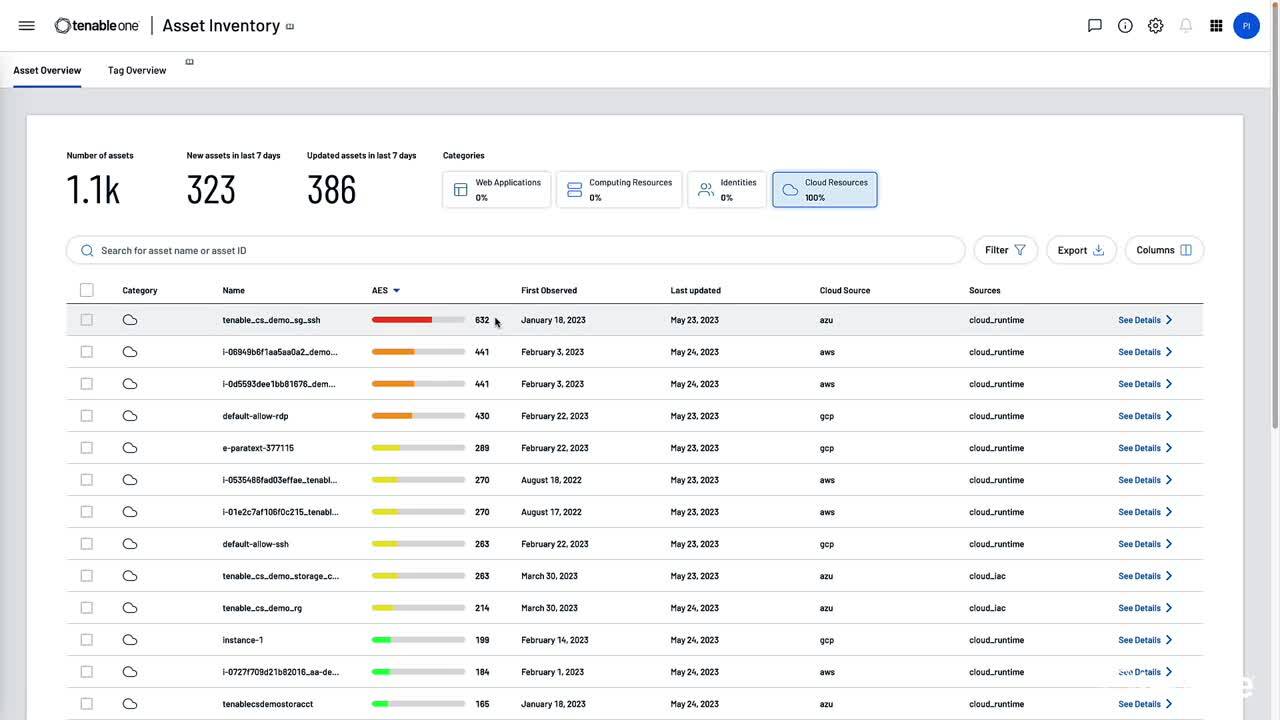

إن القاعدة الذهبية لمجال الأمن هي أنه لا يمكنك تأمين ما لا يمكنك رؤيته. يكتشف Tenable One for Cloud Security الأصول، ويخزنها عبر موفري الخدمات السحابية وفي أماكن العمل، مما يوفر رؤية 360 درجة لتعرض الأصول للمخاطر - والتكوينات الخاطئة والثغرات الأمنية والامتيازات المفرطة - التي تعد الأسباب الرئيسية لعمليات الاختراق.

تعرف على المزيديوضح مقطع الفيديو هذا الذي تبلغ مدته 1:15 كيفية قيام Tenable One بتحديد الثغرات الأمنية وسدها عبر البيئات الهجينة.

تحديد الأولويات مع سياق الأعمال

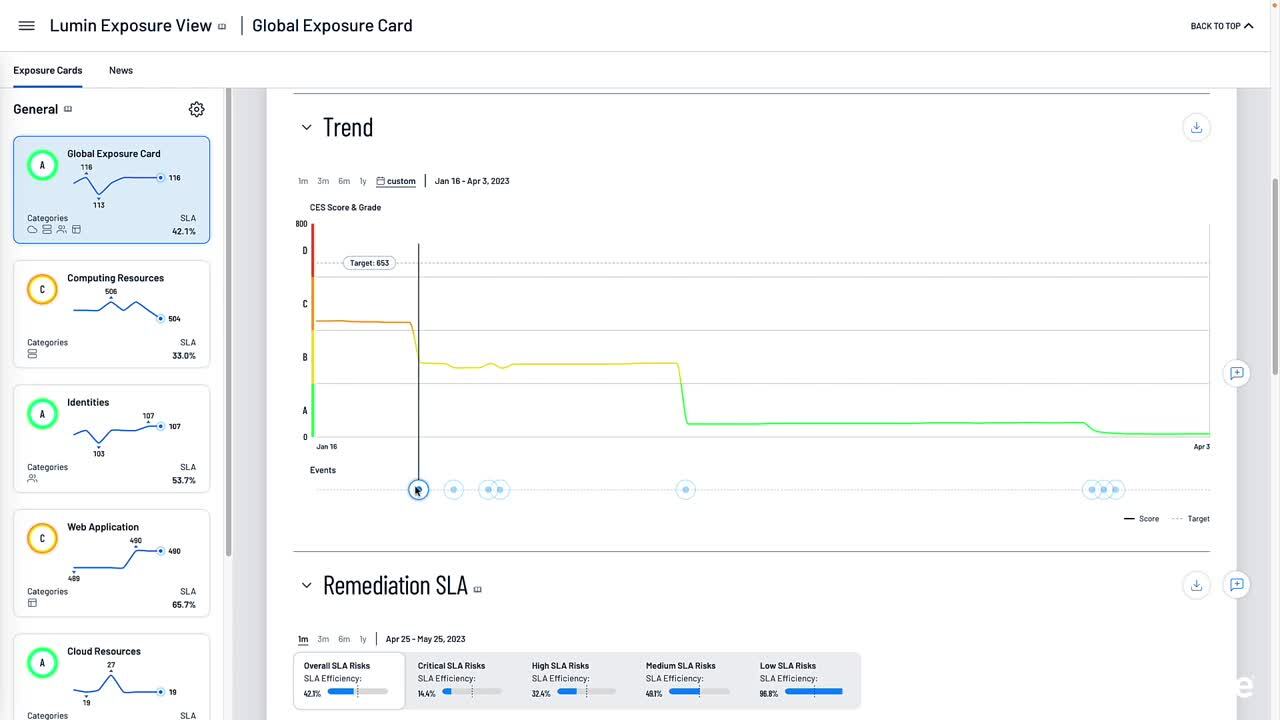

يحتاج قادة الأمن إلى طرق أفضل لقياس التعرض الإجمالي للمخاطر الإلكترونية؛ من أجل تحسين الموارد والاستثمارات. تحدد رؤى التعرض للمخاطر من Tenable One المخاطر الإلكترونية للتطبيقات والعمليات المهمة التي تزيد الإيرادات، والبيانات الحساسة والملكية الفكرية، وتفويضات الامتثال، وكذلك توفر درجة التعرض الإلكتروني القابلة للتنفيذ؛ لاتخاذ قرارات مستنيرة.

تعرف على المزيدشاهد هذا الفيديو الذي تبلغ مدته 1:10 لمعرفة كيفية تقليل Tenable One من المخاطر عبر بيئاتك الهجينة من خلال توفير حماية شاملة لسطح الهجوم الهجين.

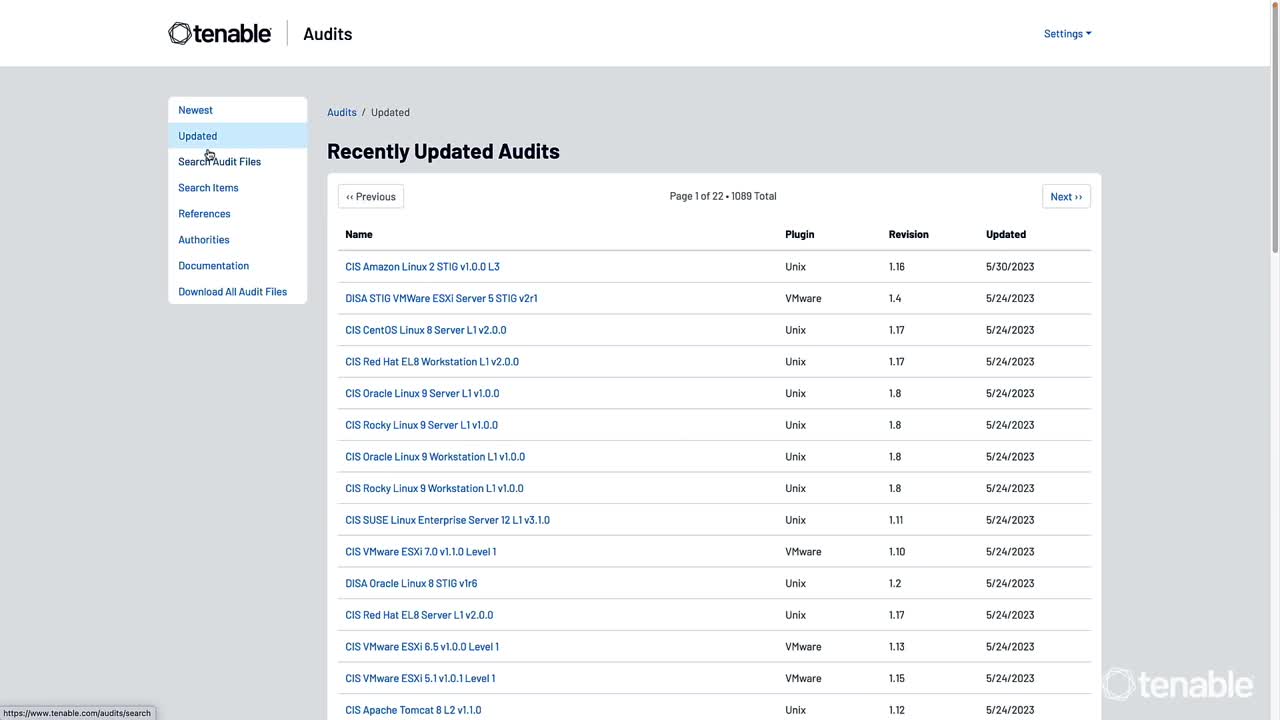

تبسيط التدقيق والامتثال

قد تكون مواكبة أحدث المعايير والتحقق من الامتثال أمرًا شاقًا عبر بيئات البائعين المختلطة. نشرت Tenable عدد 1167 عملية تدقيق تغطي 447 معيارًا، مما يوفر تغطية أكبر بنسبة 16% لمعايير مركز أمن الإنترنت (CIS) عبر البيئات المختلطة و2.6 ضعف تغطية المعايير السحابية مقارنة بأقرب منافس.

تعرف على المزيدشاهد هذا الفيديو الذي تبلغ مدته 1:10؛ لترى كيف يبسِّط Tenable تكوينات التدقيق، من خلال السياسات والمعايير والتقارير التلقائية المبتكرة.

معرفة المزيد حول Tenable Cloud Security

سمح لنا استخدام أتمتة [Tenable Cloud Security] بالتخلص من العمليات اليدوية الشاملة، وتمكنت من القيام في دقائق معدودة بما كان يستغرق إنجازه شهورًا من شخصين أو ثلاثة من موظفي مجال الأمن.

- Tenable Cloud Security

Tenable Cloud Security

تخلص من المخاطر المرتبطة بالسحابة باستخدام منصة أمن السحابة العملية.

Tenable One

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

Tenable Vulnerability Management

تمتع بالوصول الكامل إلى منصة حديثة سحابية لإدارة الثغرات الأمنية تُمكِّنك من مشاهدة جميع أصولك وتتبعها بدقة غير مسبوقة.

تشتمل تجربتك المجانية من Tenable Vulnerability Management أيضًا على Tenable Web App Scanning.

Tenable Vulnerability Management

تمتع بالوصول الكامل إلى منصة حديثة سحابية لإدارة الثغرات الأمنية تُمكِّنك من مشاهدة جميع أصولك وتتبعها بدقة غير مسبوقة. اشترِ اشتراكك السنوي اليوم.

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success