تبسيط أمان سحابة Azure باستخدام Tenable

الحصول على رؤية شاملة لسحابة Azure بدءًا من التصميم وحتى وقت التشغيل

يمكنك تأمين دورة حياة التطوير بأكملها، وتعزيز الخبرة الأمنية لفريقك في Microsoft Azure وتسريع التعاون عبر فرق السحابة والتطوير وإدارة الهوية والوصول (IAM) باستخدام Tenable Cloud Security.

"بنقرتين فقط يمكننا رؤية ما يحدث بالفعل في سحابة Azure الخاصة بنا - وهذا يمثل قيمة بالنسبة لنا."

رئيس حلول الأعمال، مزود خدمات صناعية

تقليل حالات التعرض للمخاطر عبر Azure وبيئات السحابة المتعددة

سد الفجوات الأمنية من خلال فهم متعمق لبنية Azure

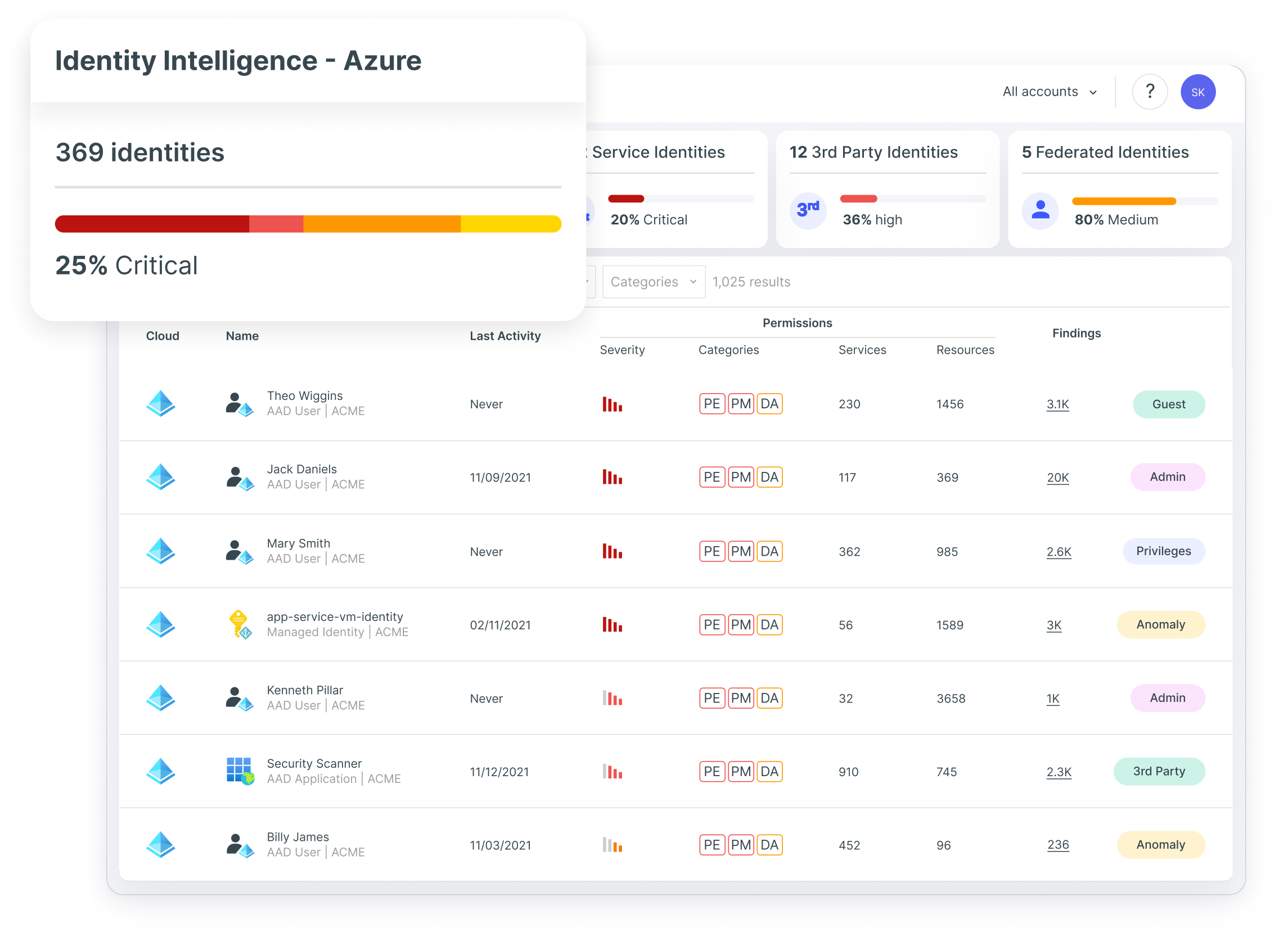

يطبق Tenable Cloud Security نهجًا آليًا شاملًا يضع الهوية أولًا لتمكين فرقك من خلال الكشف الدقيق عن المخاطر والمعالجة الموجهة وأقل الامتيازات على نطاق واسع. يمكنك تقييم مخاطر موارد Azure من خلال اكتشاف الثغرات الأمنية وتحديد أولوياتها في سياق البيئة الهجينة والمتعددة السُحُب بالكامل.

تقوية التطبيقات السحابية باستخدام تكاملات Azure

تدعم Tenable جهود فريق الأمن لتقوية التطبيقات السحابية في بيئات Azure، من خلال المعالجة الفعالة لمخاطر البنية التحتية الحرجة كخدمة (IaaS) ، مثل الهويات التي تم تكوينها بشكل خاطئ والوصول والامتيازات. من خلال التكامل مع الميزات الأصلية مثل Entra ID وAzure Pipelines لتأمين دورة حياة إدارة الهوية والوصول (IAM)، يمكنك تقليل سطح الهجوم على Azure والسحابة المتعددة من خلال التصور الدقيق ومنح الأولوية بدقة والإصلاح الموجه.

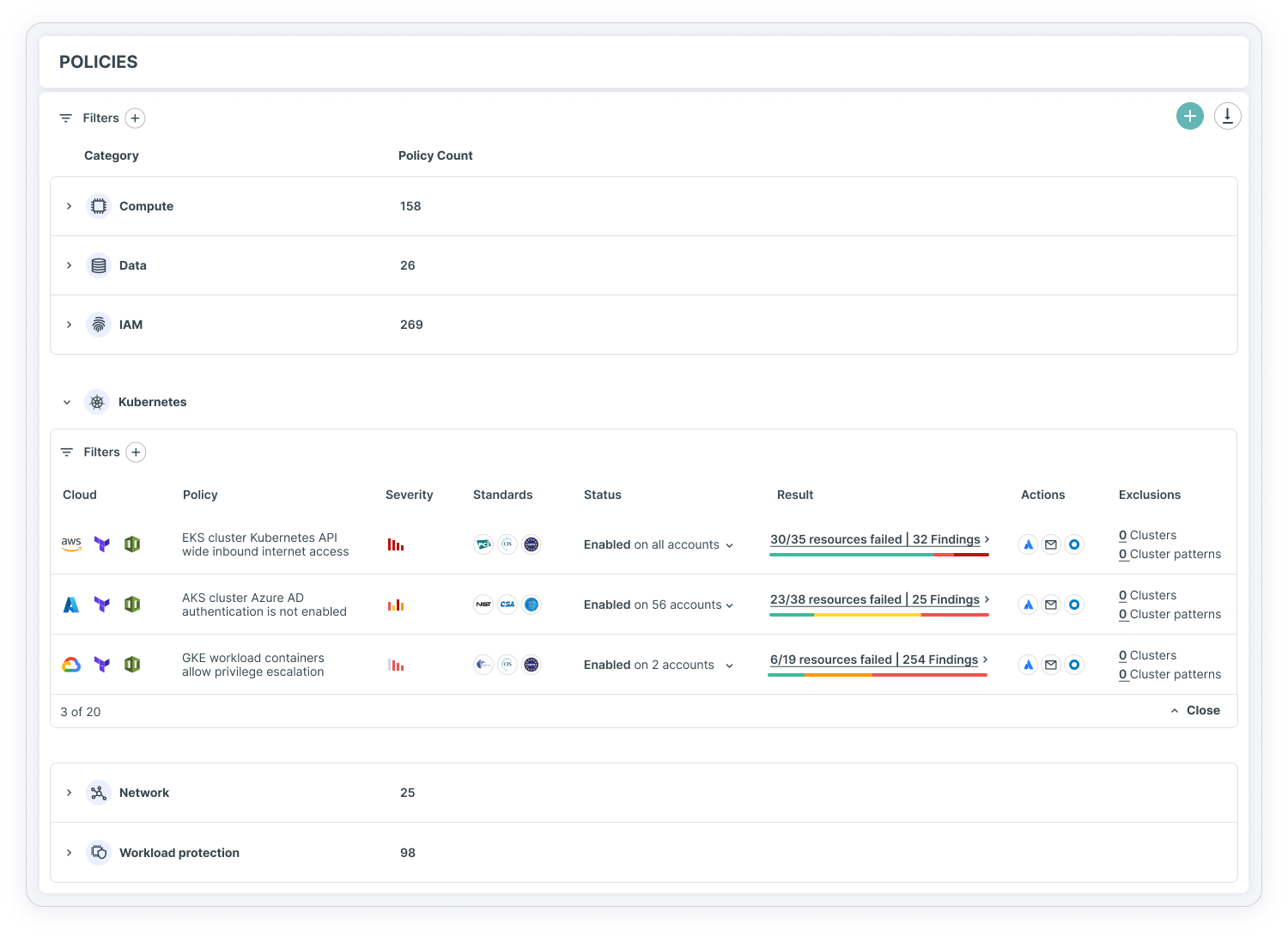

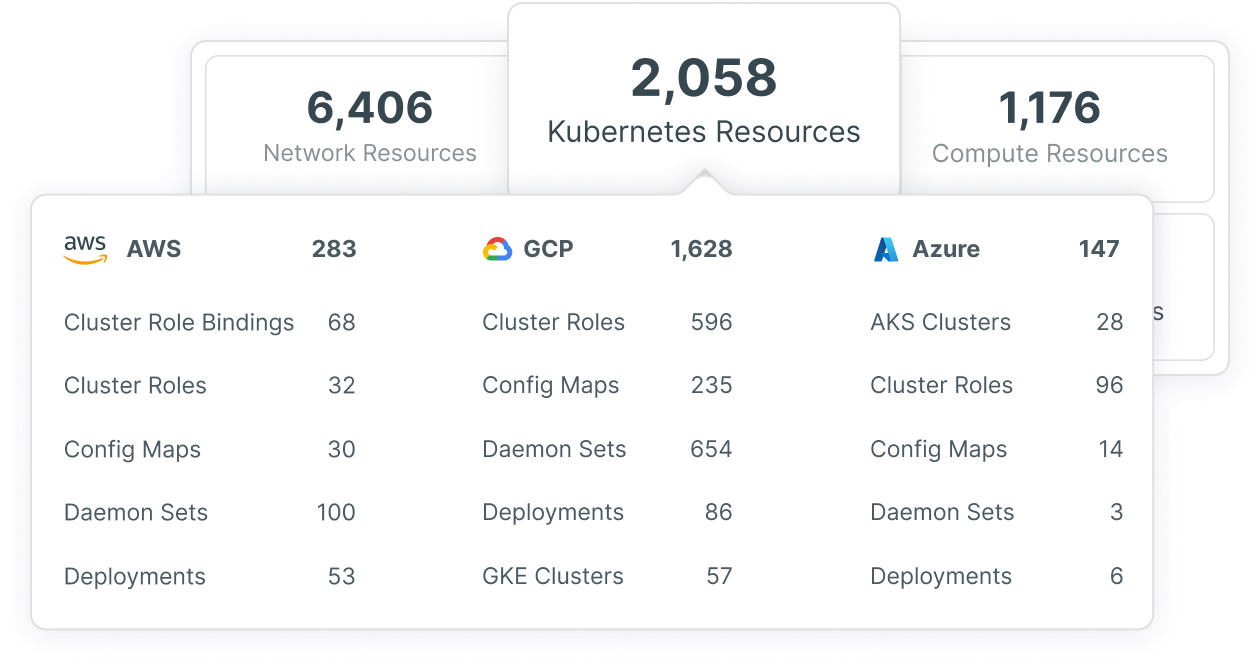

تحصين مجموعات AKS في جميع البيئات

رؤية حالة مجموعات Azure Kubernetes وتكوينها ومخاطرها. من خلال التقييم الديناميكي للمخاطر، يمكنك الحصول على نظرة ثاقبة حول المجموعات التي تتطلب معالجة فورية والفريق المسؤول عن الإصلاح.

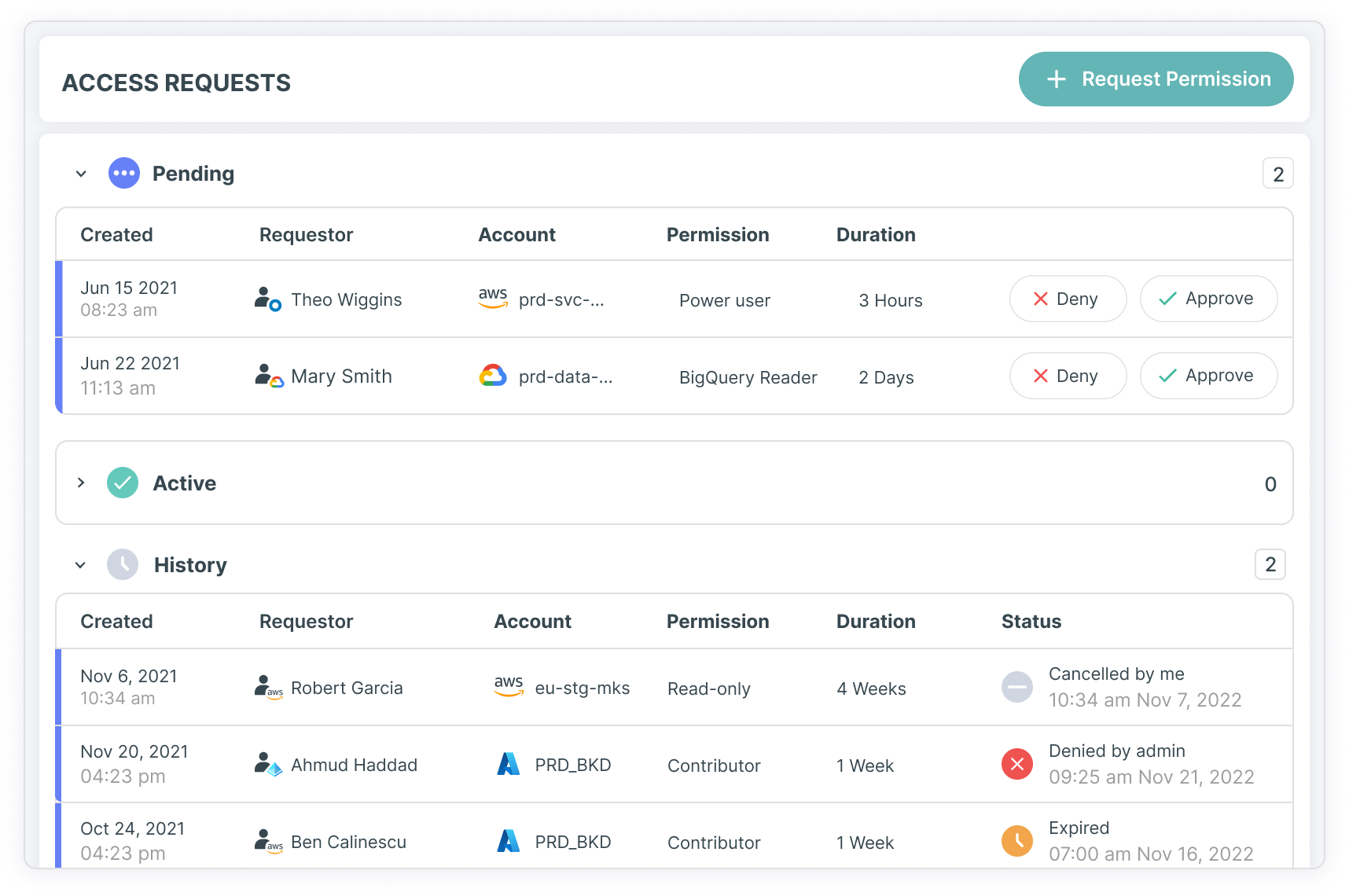

إنشاء أدوار ذات امتيازات أقل وأتمتة الوصول

يمكنك تبسيط أقل الامتيازات في Azure باستخدام بوابة الوصول في الوقت المناسب (JIT) الخاصة بـ Tenable. وامنح فريقك عملية موافقة مبسطة لضمان حصول الأشخاص المناسبين على حق الوصول - ولفترة زمنية مناسبة. يمكنك أيضًا إنشاء أدوار مخصصة تلقائيًا، استنادًا إلى النشاط الذي تمت ملاحظته لهويات الخدمات أو الجهاز في Azure؛ لمنح الحد الأدنى من الامتيازات المطلوبة.

معرفة المزيد حول Tenable Cloud Security

سمح لنا استخدام أتمتة [Tenable Cloud Security] بالتخلص من العمليات اليدوية الشاملة، وتمكنت من القيام في دقائق معدودة بما كان يستغرق إنجازه شهورًا من شخصين أو ثلاثة من موظفي مجال الأمن.

- Tenable Cloud Security

Tenable Cloud Security

تخلص من المخاطر المرتبطة بالسحابة باستخدام منصة أمن السحابة العملية.

Tenable One

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

Tenable Vulnerability Management

تمتع بالوصول الكامل إلى منصة حديثة سحابية لإدارة الثغرات الأمنية تُمكِّنك من مشاهدة جميع أصولك وتتبعها بدقة غير مسبوقة.

تشتمل تجربتك المجانية من Tenable Vulnerability Management أيضًا على Tenable Web App Scanning.

Tenable Vulnerability Management

تمتع بالوصول الكامل إلى منصة حديثة سحابية لإدارة الثغرات الأمنية تُمكِّنك من مشاهدة جميع أصولك وتتبعها بدقة غير مسبوقة. اشترِ اشتراكك السنوي اليوم.

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success