فرض أقل قدر من الامتيازات عبر السحابة. تحديد حجم الأذونات على نطاق واسع.

يمكنك تقليل الامتيازات المفرطة الحالية، والمحفزات الصامتة لفقدان البيانات والحركة الجانبية، وتمكين فرض أقل قدر من الامتيازات بشكل مستمر باستخدام Tenable Cloud Security. كما يمكنك تحليل أنماط الوصول، وتحديد الأدوار ذات الامتيازات المفرطة، وأتمتة الوصول في الوقت المناسب دون إبطاء سرعة المطور.

تأكد من أن الأمان يتبع دورة الهوية

الانتقال من الوصول الدائم إلى الأذونات في الوقت المناسب.

إدارة حوكمة الهوية باستخدام Tenable Cloud Security

يمكنك تقليل أذونات السحابة المفرطة، التي تُعد أحد الأسباب الرئيسية للتعرض للانتهاكات وفشل التدقيق. كما يُمكنك تقليص دائرة انتشار الهوية باستخدام الرؤية والأتمتة وإنفاذ السياسات بما يتماشى مع أفضل الممارسات ذات الامتيازات الأقل.

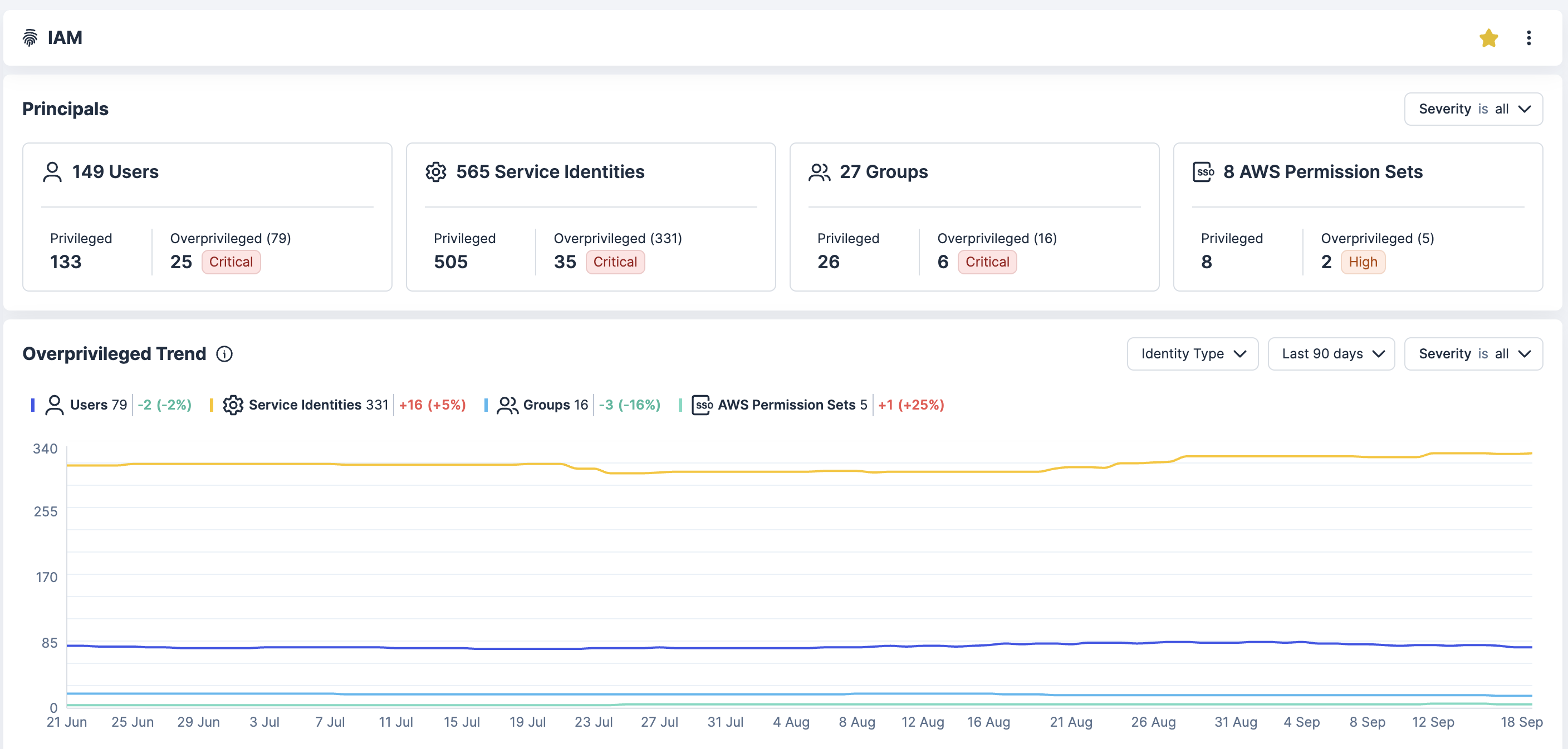

اكتشاف الهويات والاستحقاقات

تمتع بالحصول على رؤية كاملة لجميع الهويات عبر بيئات AWS وAzure وGCP وKubernetes، بما في ذلك المستخدمين البشريين وحسابات الخدمة والتكاملات مع الجهات الخارجية. اكتشاف الحسابات المنسية والأدوار غير المستخدمة والاستحقاقات المفرطة

تحليل مخاطر الامتياز

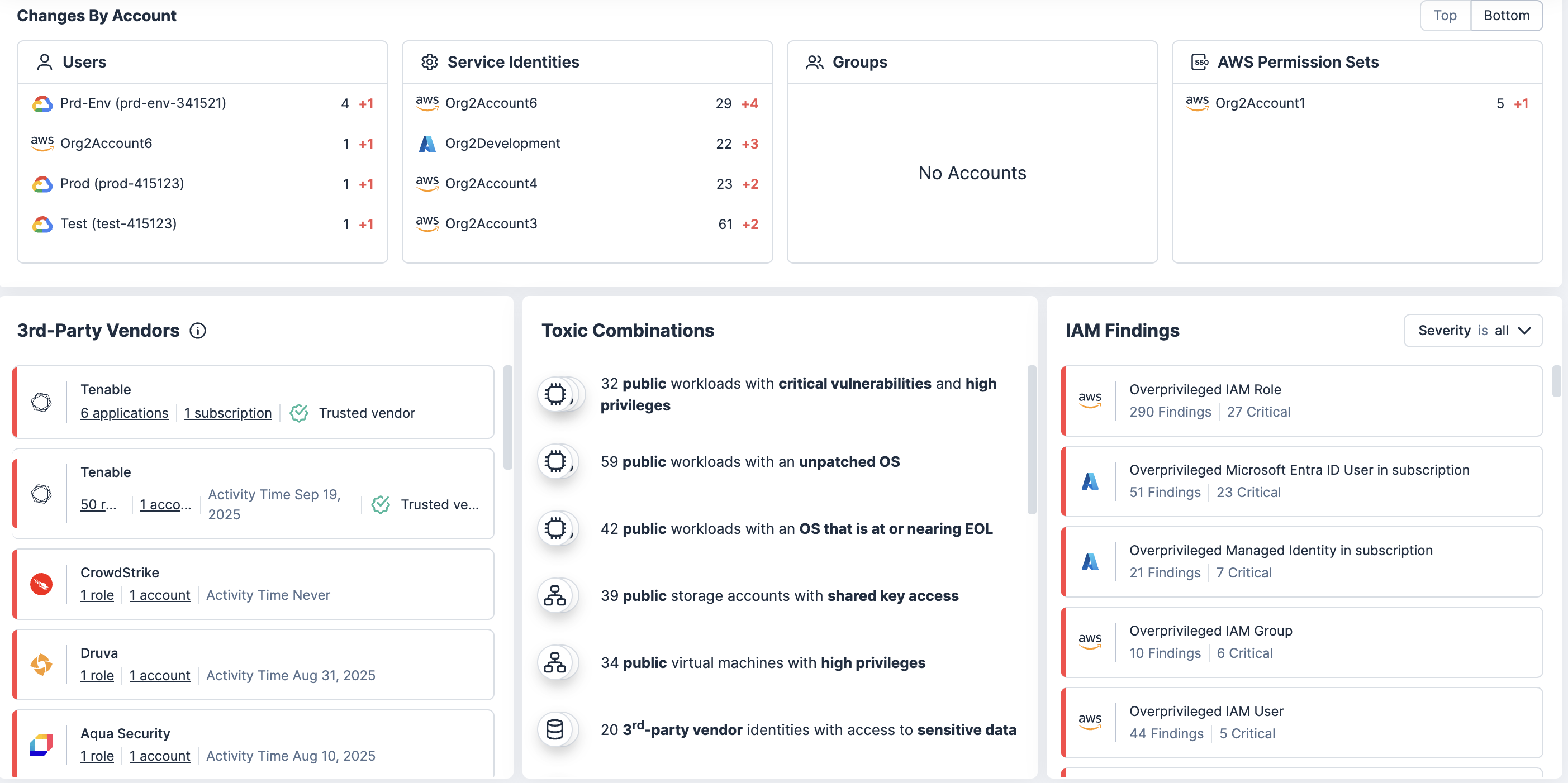

تحليل السياسات وعضويات المجموعة وافتراضات الأدوار لكشف مخاطر تصعيد الامتيازات وفرص الحركة الجانبية. ويُساعد هذا السياق فرقك على التخلص من المسارات عالية المخاطر.

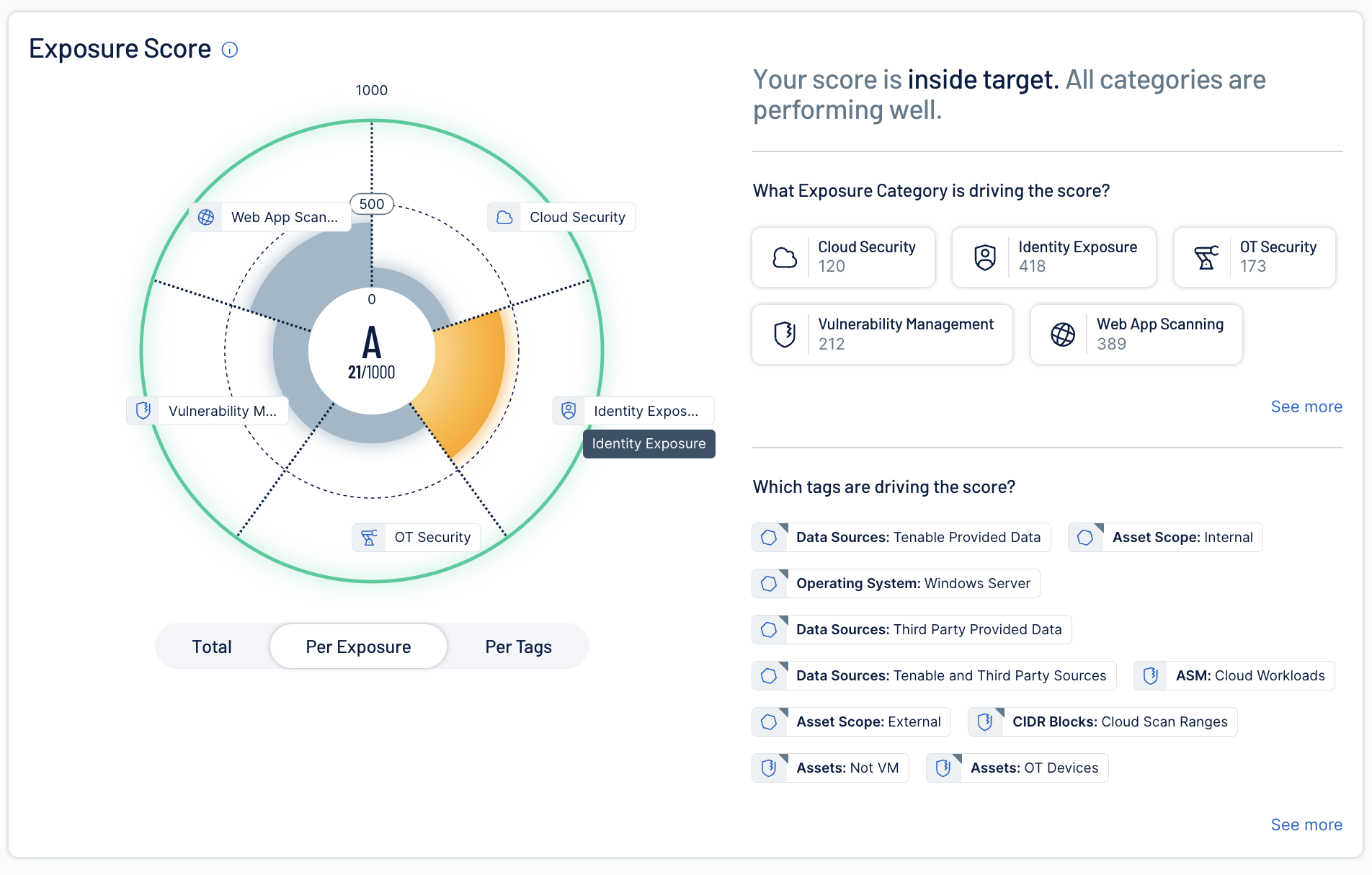

الحصول على الارتباط السياقي وتحديد الأولويات

اربط الأذونات المفرطة بالثغرات الأمنية وسوء التكوين والبيانات الحساسة لمعرفة المكان الذي قد تمثل فيه إساءة استخدام الامتيازات التأثير الأكبر.

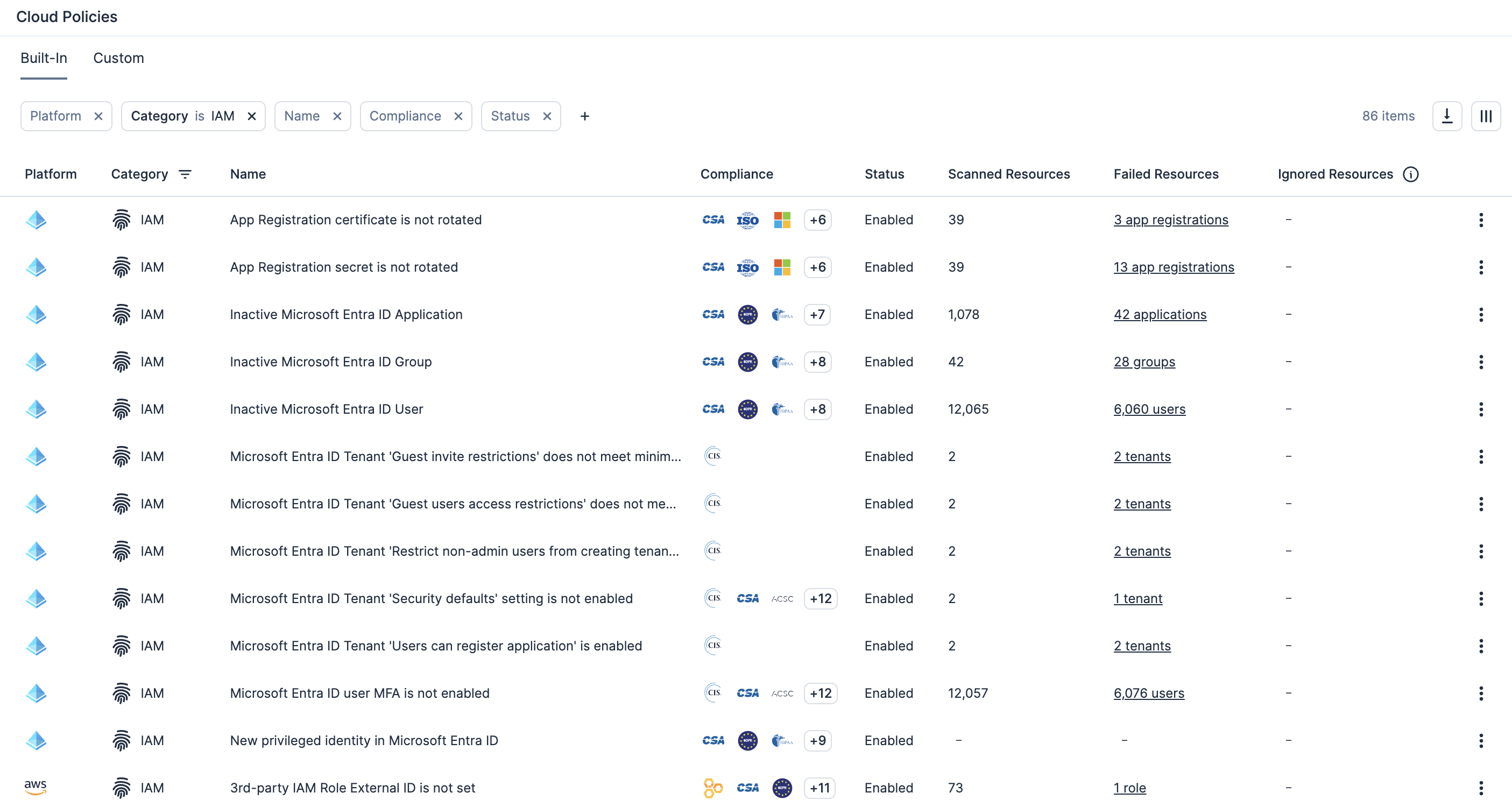

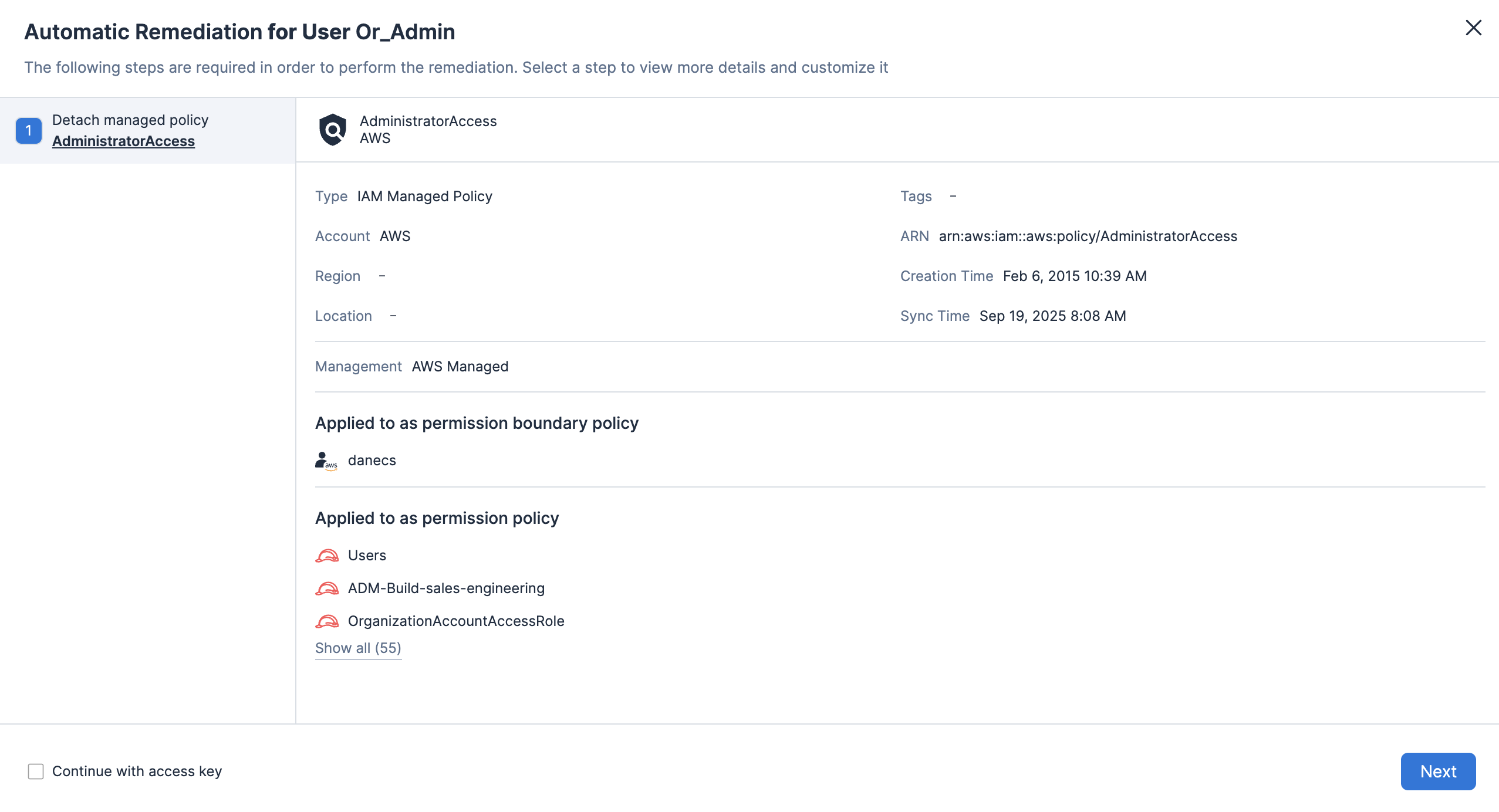

فرض سياسات مخصصة والإصلاح التلقائي

تمكين تعريف سياسة مخصصة للكشف عن الأذونات المفرطة أو التكوينات الخطيرة على الموارد، ثم تشغيل سير عمل الإصلاح تلقائيًا.

دمج إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) مع Tenable One

فرض أقل قدر من الامتيازات بشكل مستمر باستخدام إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) لضمان أن تكون الأذونات كافية وفي الوقت المناسب وليست مفرطة أبدًا.

معرفة المزيد حول Tenable Cloud Security

سمح لنا استخدام أتمتة [Tenable Cloud Security] بالتخلص من العمليات اليدوية الشاملة، وتمكنت من القيام في دقائق معدودة بما كان يستغرق إنجازه شهورًا من شخصين أو ثلاثة من موظفي مجال الأمن.

- Tenable Cloud Security

Tenable Cloud Security

تخلص من المخاطر المرتبطة بالسحابة باستخدام منصة أمن السحابة العملية.

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success