مستقبل إدارة الوصول إلى السحابة: كيف يعيد Tenable Cloud Security تعريف الوصول في الوقت المناسب

تعتمد المقاربات التقليدية للوصول إلى السحابة على أذونات ثابتة ودائمة غالبًا ما تكون مفرطة في الصلاحيات. تعرّف على كيف يؤدي الوصول في الوقت المناسب إلى تغيير قواعد اللعبة بالكامل.

تحدي الوصول في البيئات السحابية الحديثة

مع تسارع وتيرة الاعتماد على السحابة، تواجه المؤسسات تحديًا أمنيًا جوهريًا: كيف تمنح الأشخاص حق الوصول الذي يحتاجونه — مثل المطورين المناوبين الذين يحتاجون لتصحيح المشكلات، أو مهندسي موثوقية الموقع (SREs) الذين يتعاملون مع إصلاحات البنية التحتية، أو مهندسي DevOps الذين يعملون على إعداد أو تصميم الموارد — دون فتح الباب أمام الحسابات المفرطة الصلاحيات ومخاطر الاختراق؟

تعتمد المناهج التقليدية اعتمادًا كبيرًا على الأذونات الثابتة والدائمة. وغالبًا ما يحصل المستخدمون البشريون على صلاحيات وصول أكثر من اللازم ببساطة؛ لأنه من الصعب التنبؤ بالأذونات التي سيحتاجون إليها على وجه التحديد. نادرًا ما يتم إلغاء هذه الأذونات، مما يجعل المؤسسات عرضة للمخاطر.

هذا هو المكان الذي يغير فيه Tenable Cloud Security قواعد اللعبة. لا يكتفي حل Tenable Cloud Security، باعتباره حلًا قويًا كمنصة لحماية التطبيقات السحابية الأصلية (CNAPP)، بتحديد المخاطر المتعلقة بالوصول فحسب، بل يساعدك على حلّها بفاعلية.

في هذه المدونة، نستكشف كيف يمكنك معالجة تحدي الأذونات المفرطة باستخدام إمكانية الوصول في الوقت المناسب (JIT) في Tenable Cloud Security.

الوصول في الوقت المناسب (JIT): الحل الأنيق لمخاطر الهوية البشرية

يُمكِّن الوصول في الوقت المناسب المؤسسات من الحد بشكل كبير من تعرضها للمخاطر الناتجة عن الهويات المخترقة من خلال توفير بديل للوصول الدائم. بدلًا من منح حق الوصول الدائم، الذي قد يتم استغلاله في حالة اختراق الهوية، يتم تزويد المستخدمين بأهلية طلب الوصول المؤقت بناءً على حاجة عمل محددة.

فيما يلي كيفية العمل:

- تتم إزالة جميع أذونات الوصول الدائم (أو على الأقل الأذونات الحساسة).

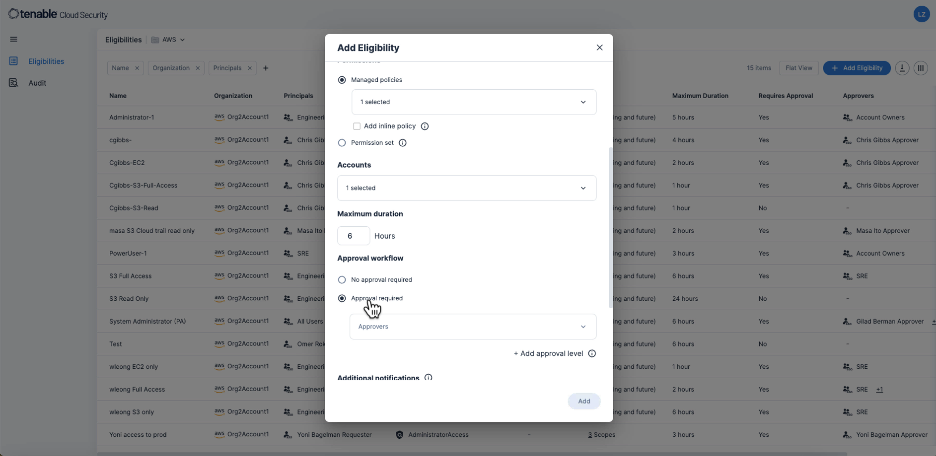

- يتم تعيين ملفات تعريف الأهلية للمستخدمين لموارد أو أدوار محددة.

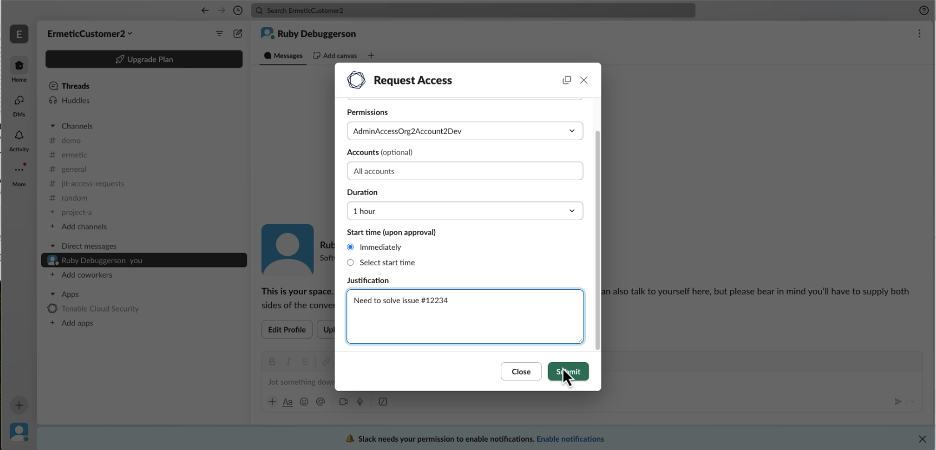

- يطلب المستخدمون الوصول، ويُطلب منهم اختياريًا تقديم سبب عند الحاجة إلى الوصول.

- إذا لزم الأمر، يمكن الموافقة على الطلب من قِبل مسؤول معيّن للموافقة، أو يمكن ببساطة منحه تلقائيًا، وهو ما لا يزال يقدم فائدة أمنية كبيرة مقارنةً بالإذن الدائم.

- بالنسبة للحالات الحساسة للغاية التي يحتاج فيها أكثر من شخص واحد إلى تأكيد الوصول، يمكن فرض عدة مستويات موافقة إذا لزم الأمر.

- يُمنح الوصول لفترة محدودة (تُقاس بالساعات)، ثم يُلغى تلقائيًا.

يقلّل الوصول في الوقت المناسب بشكل كبير من سطح الهجوم المرتبط بالهويات البشرية، مما يضمن استخدام الامتيازات المرتفعة فقط عند الضرورة وللفترة الزمنية المطلوبة فقط.

تجربة المستخدم: حيث يلتقي الأمان مع سهولة الاستخدام

تدرك Tenable أنه حتى أفضل الحلول الأمنية لن تنجح ما لم يتم تبنّيها والتعاون معها من قِبل الجمهور المستهدف. لهذا السبب تم تصميم الوصول في الوقت المناسب في Tenable Cloud Security مع مراعاة توفير تجربة مستخدم سلسة.

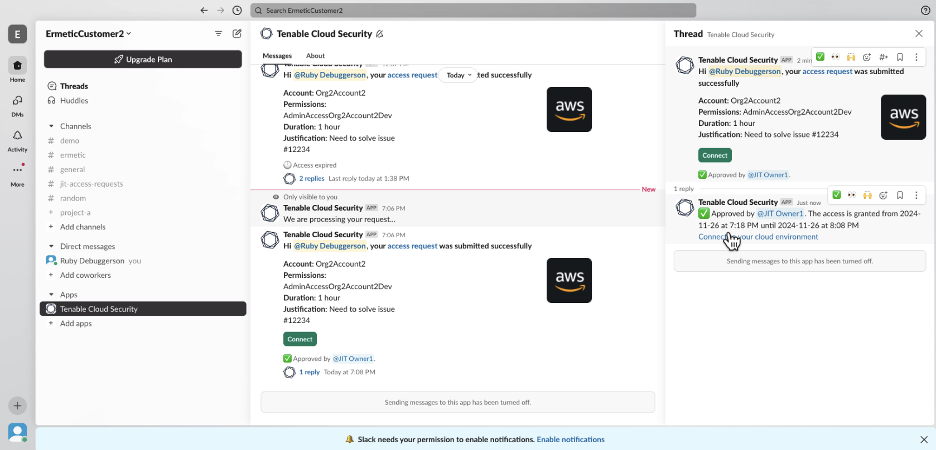

يمكن إدارة طلبات الوصول والموافقات مباشرةً داخل منصات المراسلة، مثل Slack أو Microsoft Teams، مما يلبي احتياجات فرقك حيثما كانوا. يبقى المستخدمون وجهات الموافقة في سير عملهم الأصلي مع الاستفادة من عملية آمنة وقابلة للتدقيق.

يوضح الشكل 3، أدناه، كيف يتم تجميع الطلب والموافقة ورابط الوصول جميعًا ضمن نفس سلسلة المحادثة، مما يوفر تجربة مبسطة وواضحة وسهلة الاستخدام.

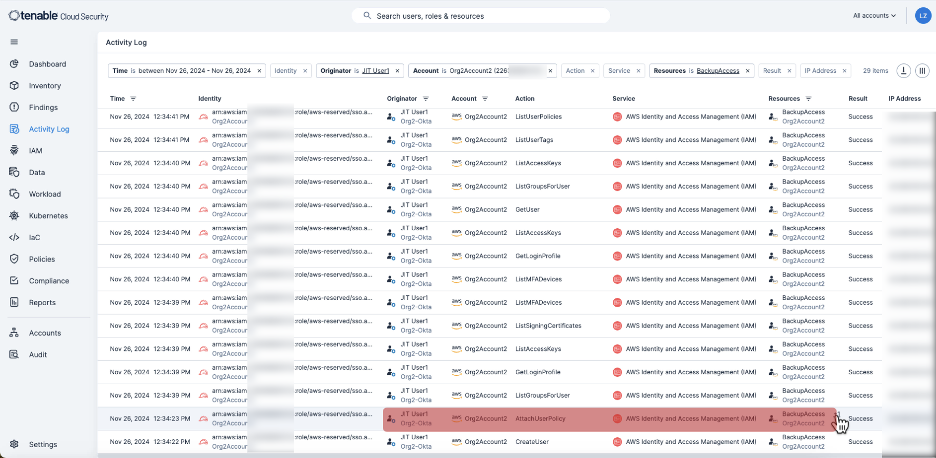

وبالحديث عن عمليات التدقيق، فإن Tenable Cloud Security لا يكتفي فقط بتسجيل الوصول. بل يُوفّر واجهة سجل أنشطة نظيفة وبديهية لكلّ جلسة. على عكس السجلات التي غالبًا ما تكون مجزّأة من موفري الخدمات السحابية، فهي مصممة خصيصًا لسهولة التدقيق أو مراجعة الامتثال أو الاستجابة للحوادث. لذا، فإذا كنت ترغب في تطبيق المزيد من التدقيق ومراجعة ما حدث أثناء الجلسات، أو إذا كنت مضطرًا لذلك في حالة وقوع حادث، فمن السهل للغاية فتح سجل الجلسة ومراجعته.

توسيع نطاق الوصول: الوصول في الوقت المناسب في Tenable Cloud Security يمتد الآن ليشمل تطبيقات البرمجيات كخدمة (SaaS)

بناءً على ملاحظات العملاء، وسّعت Tenable وظيفة الوصول في الوقت المانسب لتشمل عضوية مجموعة مزودي الهوية (IdP). وهذه خطوة مهمة جدًا.

في العديد من المؤسسات، يتم التحكم في الوصول إلى تطبيقات البرمجيات كخدمة (SaaS) (مثل مديري الأسرار وأدوات الرصد ومنصات التذاكر وغيرها) من خلال عضوية المجموعة في مزودي الهوية مثل Okta أو Microsoft Entra ID. باستخدام Tenable Cloud Security، يمكنك الآن توفير عضوية مجموعة مؤقتة من خلال نفس نموذج الوصول في الوقت المناسب - التحكم في الوصول إلى تطبيقات SaaS وتدقيقه بشكل فعال بنفس الدقة والأتمتة التي تتمتع بها الموارد السحابية.

هذا يعني أن عملاء Tenable Cloud Security أصبح لديهم الآن تحكّم موحد في البنية التحتية السحابية والوصول إلى البرمجيات كخدمة (SaaS) من خلال حل واحد.

المشتريات المبسَّطة: تم تضمين الوصول في الوقت المناسب الآن مع Tenable Cloud Security

لعل الخبر الأكثر إثارة: لم يعد الوصول في الوقت المناسب يتطلب عملية شراء منفصلة. اعتبارًا من اليوم، تم تضمينه مع Tenable Cloud Security.

الفوترة بسيطة. ومثلما يفرض Tenable Cloud Security رسومًا بناءً على عدد الموارد السحابية، يتعامل الوصول في الوقت المناسب مع كل مستخدم مؤهل كمورد قابل للفوترة. إذا كنت أحد عملاء Tenable Cloud Security، فبإمكانك الوصول بالفعل إلى كامل إمكانيات الوصول في الوقت المناسب - دون الحاجة إلى عقد منفصل أو منصة إضافية. على سبيل المثال، إذا كان لديك فريق مكون من خمسة مطورين مؤهلين لطلب أذونات مرتفعة، فسيتم احتسابهم كخمسة موارد إضافية قابلة للفوترة، بغضّ النظر عن عدد الأهليات التي يمتلكونها.

لماذا يجعل الوصول في الوقت المناسب من Tenable Cloud Security منصة حماية التطبيقات السحابية الأصلية (CNAPP) المُفضلة؟

لا يكتفي Tenable Cloud Security بتحديد المشاكل فقط. بل يحلّها:

- إنه يعطي الأولوية لمخاطر الهويات بناءً على السياق الواقعي.

- يوفر عناصر تحكم دقيقة وفي الوقت الفعلي لكلّ من الخدمة والهويات البشرية.

- يوفر التكامل الأصلي مع أدوات التعاون اليومية لديك.

- يبسِّط إمكانية التدقيق والاستجابة للحوادث.

- يوسِّع نطاق الحماية خارج نطاق السحابة ليشمل طبقة البرمجيات كخدمة (SaaS).

- يعمل على تبسيط عملية التبني من خلال تجربة مستخدم سهلة الاستخدام ونموذج فوترة بدون عقبات.

الخاتمة: إدارة الوصول، إعادة التصور

تندمج أفضل أدوات الأمان في سير عملك وتقضي على المخاطر بهدوء قبل أن تصبح مشكلة.

تُعد إمكانية الوصول في الوقت المناسب من Tenable Cloud Security أكثر من مجرد ميزة - إنها نقلة فلسفية. فهو يقلل من المخاطر المرتبطة بالهويات دون التضحية بالمرونة. ويبسط الامتثال دون إضافة نفقات إضافية. كما أنه يمكّن الفرق من التحرك بسرعة، والبقاء آمنين والحفاظ على الوضوح بشأن من يمكنه الوصول إلى ماذا ومتى ولماذا.

إذا كنت بالفعل من عملاء Tenable Cloud Security، فلا يوجد وقت أفضل من الآن للبدء في استخدام الوصول في الوقت المناسب. وإذا كنت تقوم بتقييم منصات حماية التطبيقات السحابية الأصلية (CNAPP)، فاسأل نفسك: هل تساعدك هذه المنصات على حل المشكلة، أم أنها فقط تُظهر لك مكان المشكلة؟

مع Tenable Cloud Security، الإجابة واضحة.

يرجى زيارة https://www.tenable.com/announcements/provide-access-just-in-time لمعرفة المزيد حول كيفية مساعدة إمكانيات الوصول في الوقت المناسب (JIT) في Tenable Cloud Security في تقليل المخاطر التي تتعرض لها.

تعرف على المزيد

- Cloud

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success