Tenable

One

اتخذ إجراءً بشأن التعرُّض للمخاطر الإلكترونية باستخدام Tenable One، المنصة العالمية الرائدة في مجال إدارة التعرُّض للمخاطر المدعومة بالذكاء الاصطناعي المناسبة لعصر الذكاء الاصطناعي.

استنادًا إلى مجموعة بيانات التعرّض للمخاطر الأكثر اكتمالاً في هذا المجال، تُحدد منصة Tenable One أولويات المخاطر والتحقيق فيها ومعالجتها بدقة وسرعة لتقليل التعرّض للمخاطر على نطاق واسع.

تولَّ قيادة سطح هجومك بالكامل

تقدم Tenable أفضل حل يستمر في التطور لتلبية احتياجات مديري أمن تكنولوجيا المعلومات...أحب الطريقة التي توفر بها منصة Tenable One Exposure Management Platform تغطية الثغرات عبر سطح الهجوم الموسع، بما في ذلك السحابة وActive Directory. من خلال الرؤية الواحدة الموحدة، يمكن لفرق الأمن الإلكتروني رؤية جميع أنواع الأصول والثغرات الأمنية لفهم تعرضها للمخاطر وتحديد الأولوية لجهود الإصلاح.

منصة Tenable One Exposure Management

نتائج الحد من المخاطر

-

رؤية كاملة للمخاطر

-

تصوّر مسارات الهجوم

-

تحديد تنبؤي لأولويات المخاطر

-

المعالجة التلقائية

-

مقاييس مخاطر متوافقة مع الأعمال

-

طبقة الوكيل لـ Hexa

-

الوكلاء المدمجون والوكلاء الخارجيون والوكلاء الذين صممهم العملاء

- سير العمل

- المعالجة

- التنسيق

- التحقق من إمكانية الاستغلال

-

Exposure Data Fabric

-

-

التحليل

-

الربط

-

الإثراء

-

التحقق من إمكانية الاستغلال

-

تقييم درجة المخاطر

-

تخطيط العلاقات

-

-

الأسطح والإشارات

-

أكثر من 300 عملية تكامل للبيانات

مستشعرات Tenable

Threat Intelligence

أنظمة ونماذج الذكاء الاصطناعي

جميع أنواع الأصول. جميع حالات التعرض للمخاطر. كل شيء مضمن.

تُمكِّن منصة Tenable One الرائدة في السوق للحماية من التعرُّض للمخاطر التي تغطي كامل سطح الهجوم الحديث، والمؤسسات من كشف نقاط الضعف الإلكترونية وإغلاقها في أي مكان للحد من مخاطر الأعمال في كل مكان.

حقق نتائج أفضل باستخدام Tenable

تعرّف على آراء العملاء حول منصة Tenable One Exposure Management

الأسئلة المتكررة

-

ما Tenable One؟

-

Tenable One هي منصة لإدارة التعرض للمخاطر. فهي تساعد المؤسسات على الحصول على رؤية شاملة لسطح الهجوم، ومنع الهجمات، والتواصل بدقة بشأن مخاطر الأمن الإلكتروني لدعم الأداء الأمثل للأعمال.

تجمع المنصة بين أوسع تغطية للثغرات الأمنية التي تشمل تكنولوجيا المعلومات، والتكنولوجيا التشغيلية، وإنترنت الأشياء، والموارد السحابية، والحاويات، وتطبيقات الويب، وأنظمة الهوية. وتعتمد على سرعة ونطاق تغطية الثغرات الأمنية من Tenable Research وتُضيف تحليلات شاملة لتحديد أولويات إجراءات المعالجة والتواصل بشأن المخاطر الإلكترونية. وتسمح Tenable One للمؤسسات بما يلي:

- اكتساب رؤية شاملة عبر سطح الهجوم الحديث

- توقُّع التهديدات وتحديد أولويات الجهود للحيلولة دون وقوع الهجمات

- الإبلاغ عن المخاطر الإلكترونية لاتخاذ قرارات أفضل

-

ما منتجات Tenable المدرجة في Tenable One؟

-

تشمل Tenable One مجالات منتجات Tenable التالية.

-

ما القدرات المدرجة في Tenable One؟

-

تتضمن القدرات ما يلي:

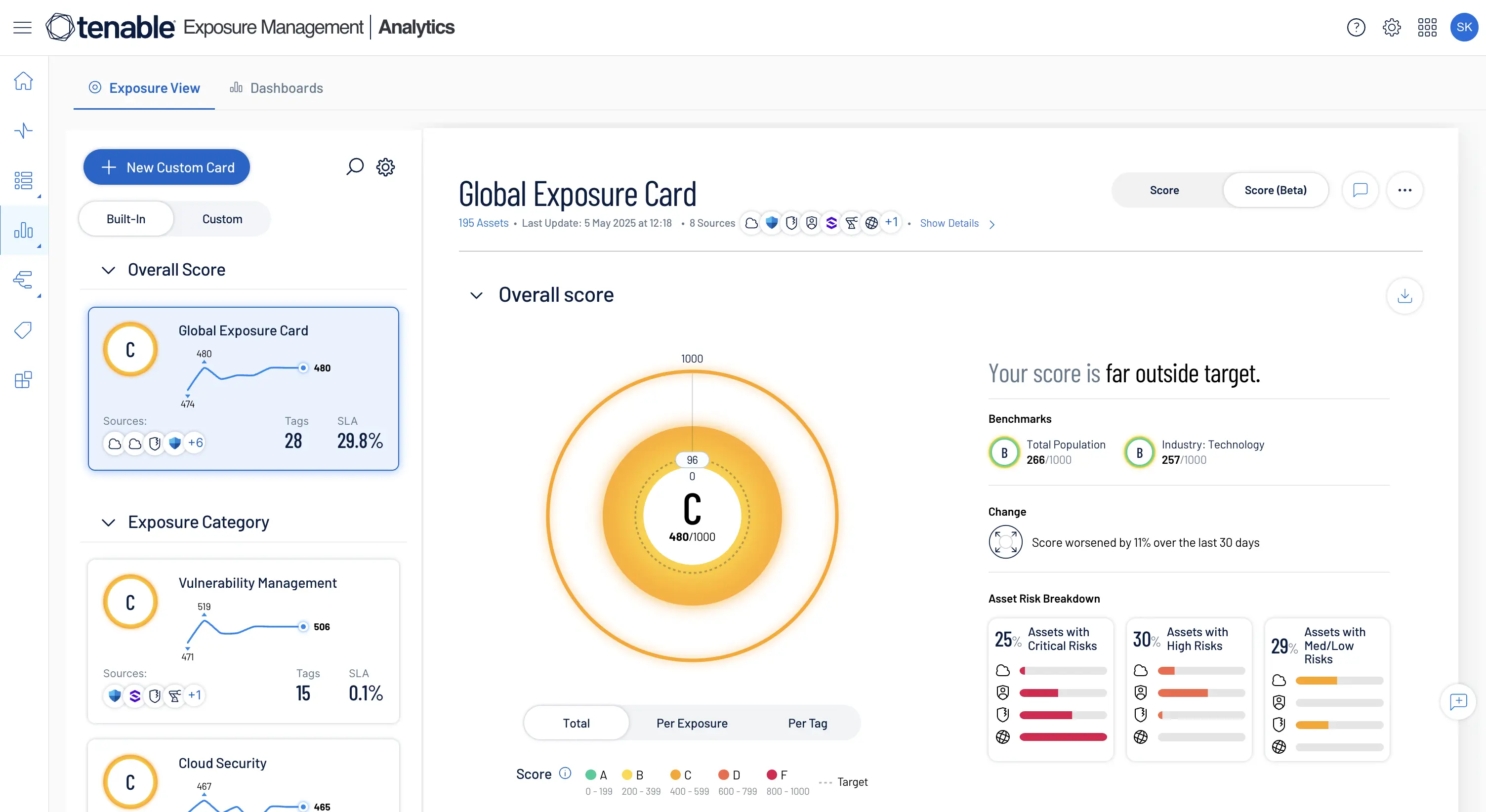

- عرض المخاطر تُمكن الجهود الأمنية المركّزة من خلال رؤية واضحة وموجزة عن مدى تعرض مؤسستك للمخاطر الأمنية. تُساعدك على الإجابة عن أسئلة مهمة مثل: "ما مدى أماننا؟" "أين نحن في جهودنا الوقائية والتخفيفية؟" "كيف هو أداؤنا بمرور الوقت؟" "ما الأحداث الرئيسية؟"

- لوحات معلومات موحدة، بفضل البيانات الأصلية وبيانات الجهات الخارجية، ستحصل على رؤى عميقة وقابلة للتنفيذ حول مدى التعرض للمخاطر عبر سطح الهجوم بأكمله. وبفضل لوحات المعلومات الجاهزة والقابلة للتخصيص، يمكنك تحليل المخاطر، والتعمق في المقاييس الرئيسية، وتتبع التقدم بمرور الوقت، وتوصيل الأفكار بوضوح إلى أصحاب المصلحة لتحقيق قرارات أفضل ونتائج أمنية أقوى.

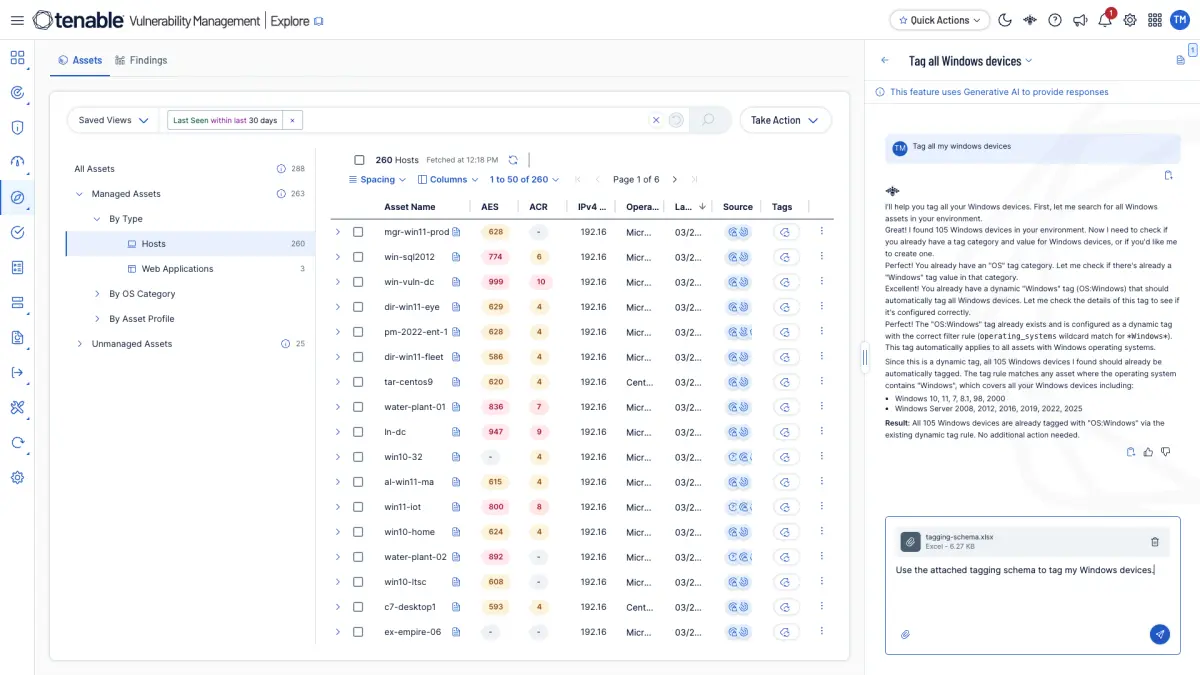

- أداء وسم الأصول يتناول هذا القسم العلامات التي تشكل بطاقة التعرض للمخاطر، ومدى مساهمة هذه المجموعة من الأصول في درجة التعرض للمخاطر المحددة.

- تحليل مسار الهجوم (APA) يوضح لك هذا كيف يمكن للمهاجمين استغلال نقاط الضعف للتنقل عبر بيئتك. وبفضل أكثر من 150 أسلوب هجوم مدعوم، يراقب تحليل مسار الهجوم (APA) الثغرات باستمرار عبر نقاط النهاية والهوية والسحابة لتصور مسارات الهجوم بشكل استباقي والتخفيف من المخاطر العالية. ويؤدي تحليل مسار الهجوم هذه الوظيفة عن طريق تعيين المخاطر الحرجة إلى إطار عمل MITRE ATT&CK لتصور جميع مسارات الهجوم القابلة للتطبيق بشكلٍ مستمر — سواء كان ذلك في مكان العمل أو في السحابة.

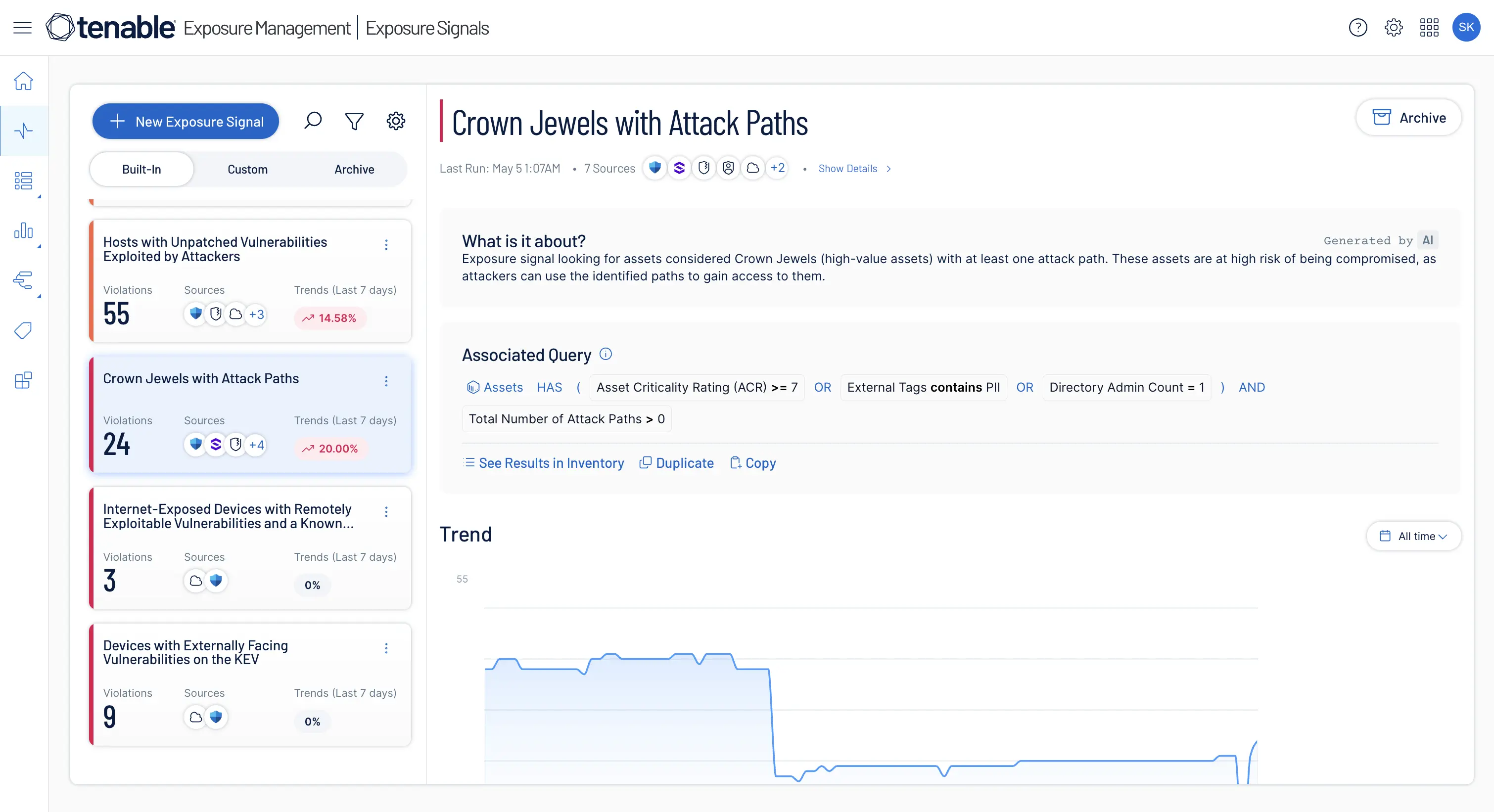

- إشارات التعرض للمخاطر هي القدرة على تحديد الأولويات عبر المجالات ومصممة لتحديد التركيبات الضارة من الثغرات الأمنية والهويات والتهديدات والبرامج المثبتة والأصول التي تضخم المخاطر التنظيمية. ومن خلال دمج بيانات مستشعرات Tenable مع مقاييس تقييم المخاطر وسياق الأصول (مثل الأهمية والملكية)، يمكنك الكشف عن سيناريوهات عالية المخاطر تتطلب معالجة فورية.

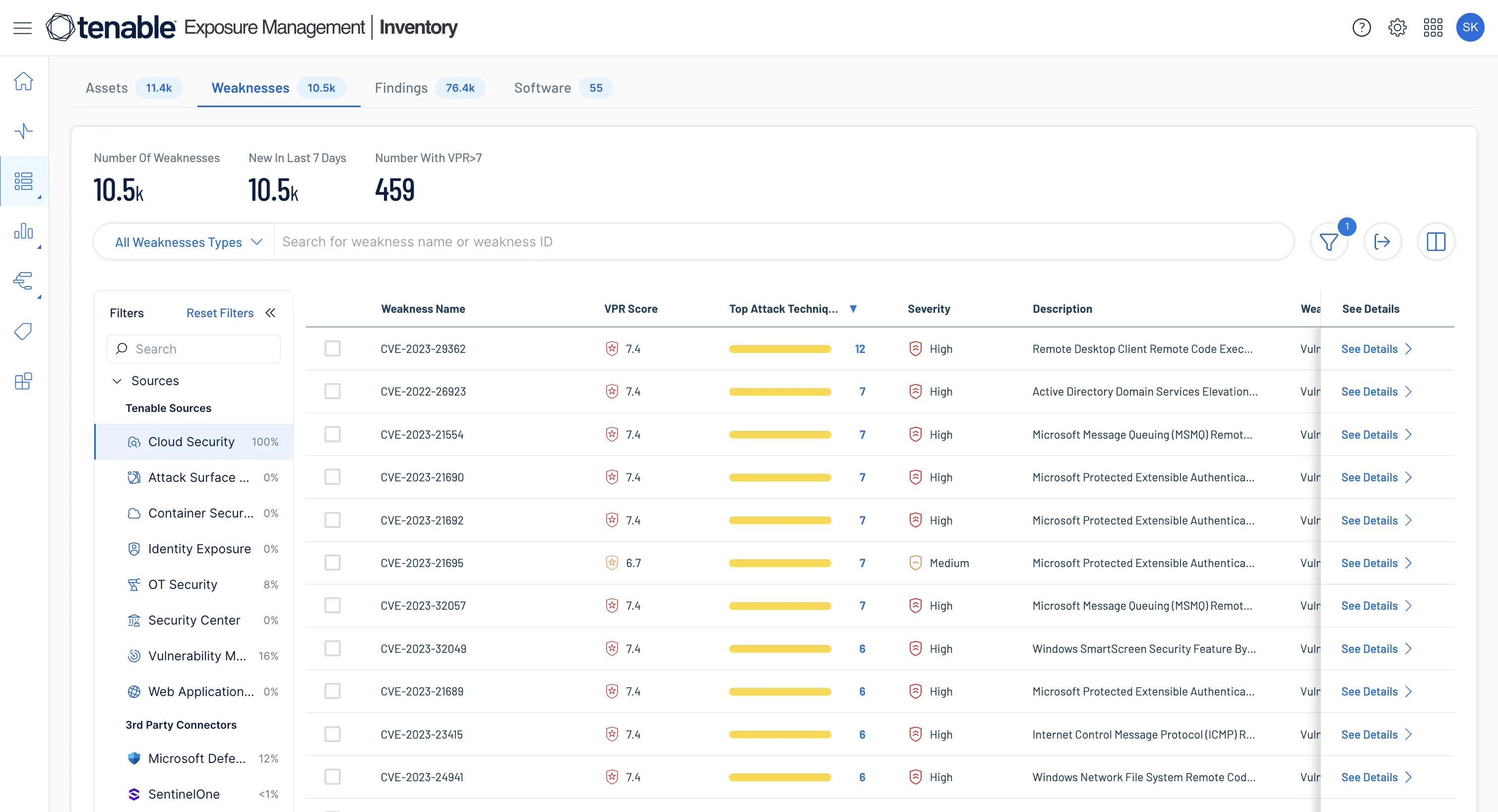

- جرد الأصول يوفر عرضًا مركزيًا لجميع الأصول ونقاط الضعف والعلامات، بما في ذلك تكنولوجيا المعلومات، والتكنولوجيا التشغيلية، وإنترنت الأشياء، والسحابة، والهويات، وتطبيقات الويب، مع القدرة على إنشاء علامات أصول محددة من مصادر متنوعة.

- إدارة سطح الهجوم الخارجي (EASM) يوفر معلومات حول سطح الهجوم الخارجي، مما يمكّن مؤسستك من تحديد المخاطر والحد منها من وجهة نظر المهاجم.

- بطاقات مخصصة للمخاطر تُمكن التواصل الموجز والمرن بشأن رؤى أمنية محددة.

- دمج الأخبار تتيح مدونات Tenable Research إنشاء بطاقات مخصصة للمخاطر تعكس تطورات الأمن الإلكتروني.

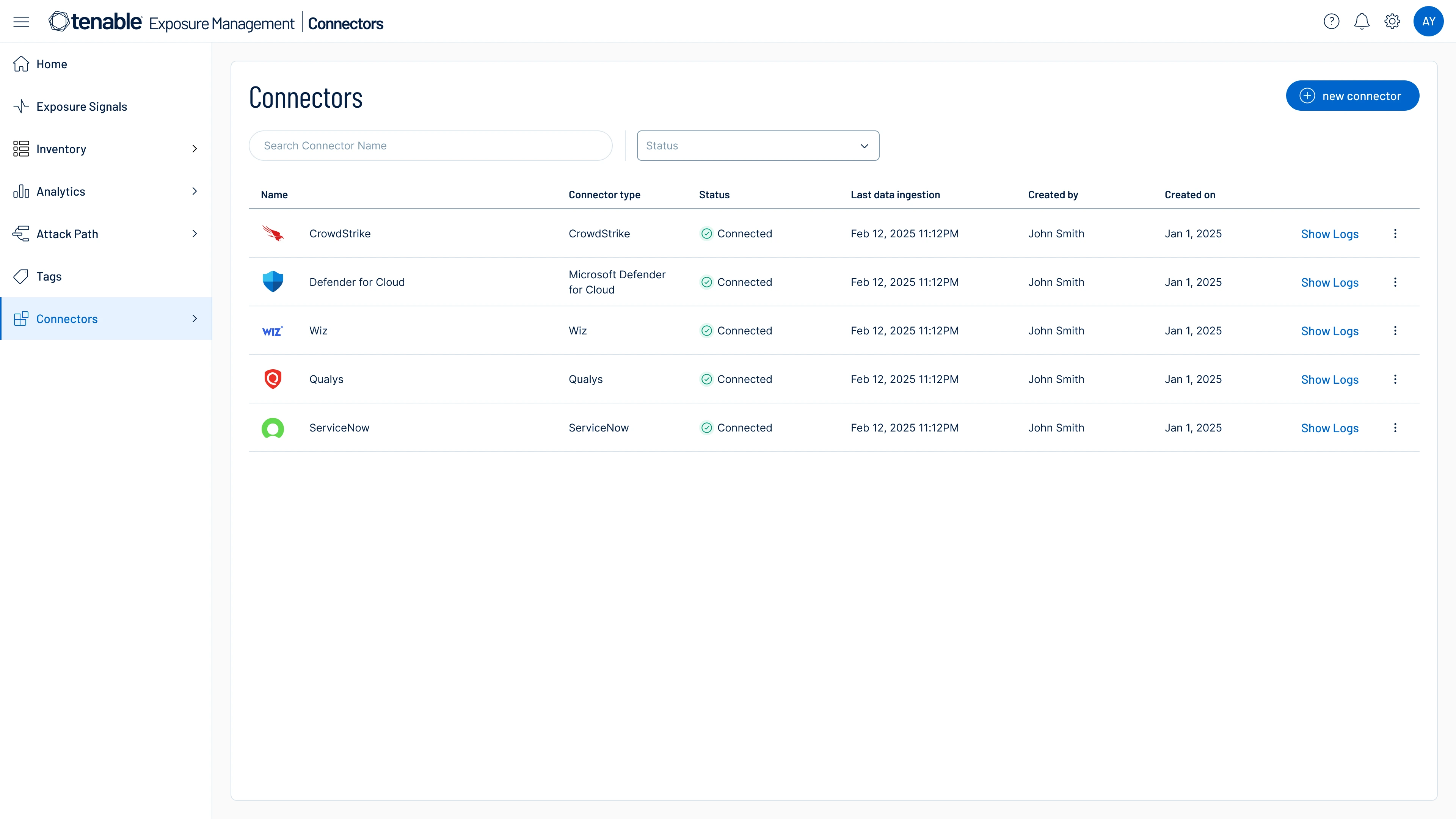

- أدوات الربط بـ Tenable One تجلب البيانات من أنظمة إدارة الثغرات الأمنية الأخرى، وأمن التطبيقات، وأمن السحابة، وأمن نقاط النهاية، وأمن التكنولوجيا التشغيلية، وأنظمة إدارة وجرد الأصول لتوفير رؤية موحدة وسياقية كاملة للمخاطر عبر سطح الهجوم بأكمله.

-

كيف تستفيد Tenable من الذكاء الاصطناعي عبر منصة إدارة التعرض للمخاطر الخاصة بها؟

-

يشمل استخدام شركة Tenable للذكاء الاصطناعي لإدارة المخاطر الذكاء الاصطناعي التوليدي والتعلم العميق والتعلم الآلي. يُمكّن فرق الأمن من اتخاذ قرارات مستنيرة ومدروسة تُعزز تحديد الأولويات والمرونة، وتُعَمِّم الوصول إلى تحليل التهديدات المتقدمة وإرشادات التخفيف منها.

- مساعد الذكاء الاصطناعي التوليدي: تستفيد تقنية ExposureAI من شركة Tenable من الذكاء الاصطناعي التوليدي والتعلم العميق لتسريع التحليل وتبسيط الرؤى والمعلومات واتخاذ قرارات أمنية أسرع وأكثر فعالية، مما يمكّن المؤسسات من إدارة وتقليل التعرض الإلكتروني بشكل استباقي.

- تحديد أولويات التعرض للمخاطر: تستخدم Tenable نماذج التعلم الآلي الحاصلة على براءة اختراع لتحديد الأولويات المُتقدمة، بما في ذلك تصنيف أولويات الثغرات الأمنية (VPR)، والتنبؤ بنظام التشغيل من بيانات الشبكة، والتقييم التنبؤي للأصول. ويُساعد هذا الفرق على التركيز على نسبة صغيرة من الثغرات الأمنية التي من المرجح استغلالها، مما يُحسن فعالية المعالجة.

- رؤية وإدارة مخاطر الذكاء الاصطناعي: Tenable AI Aware هو حل استباقي يمنح فرق الأمن رؤية واضحة لاستخدام الذكاء الاصطناعي وتطويره داخل بيئاتهم. ويساعدهم ذلك على اكتشاف استخدام الذكاء الاصطناعي غير المصرح به، والكشف عن الثغرات الأمنية، وإدارة المخاطر المتعلقة بالذكاء الاصطناعي في جميع أنحاء المؤسسة.

- تأمين أعباء عمل الذكاء الاصطناعي في السحابة: تساعد إدارة وضع أمن الذكاء الاصطناعي (AI-SPM) من Tenable المؤسسات على تحديد المخاطر وإصلاحها في أعباء عمل الذكاء الاصطناعي عبر بيئات السحابة، مما يضمن التكوين الآمن والحوكمة ورؤية موارد الذكاء الاصطناعي.

-

ما أنواع أدوات ربط الجهات الخارجية المتوفرة في Tenable One؟

-

تقدم منصة Tenable One مجموعة متنوعة من أدوات ربط الجهات الخارجية في مجالات إدارة الثغرات الأمنية، وأمن التطبيقات، وأمن السحابة، وأمن نقاط النهاية، وأمن التكنولوجيا التشغيلية، وجرد الأصول وإدارتها. نعمل باستمرار على توسيع منصتنا من خلال إضافة المزيد من أدوات الربط ودعم فئات الأمان الجديدة. استكشاف جميع أدوات الربط.

-

كيف تُدير منصة Tenable One بيانات الجهات الخارجية؟

-

تتم تغذية جميع البيانات التي يتم استيعابها في Tenable One إلى مجمع بيانات التعرض للمخاطر الخاصة بنا، حيث تُدمج مع بيانات مستشعر Tenable والبيانات الأصلية للتعرض للمخاطر. ومن ثم يربط محرك الاستيعاب الذي يعمل بالذكاء الاصطناعي لدينا البيانات وتطبيعها وإزالة التكرارات منها، مما يضمن لك الحصول على رؤية واضحة ودقيقة للمخاطر. ويؤدي هذا إلى إنشاء طبقة دلالية متسقة ومنظمة، مما يُقلل من التدخل اليدوي ويعزز دقة البيانات وسياقها وسهولة استخدامها.

-

هل تستند منصة Tenable One إلى السحابة؟

-

نعم، تمثل منصة Tenable One حلًا مستندًا إلى السحابة. إلا أنه يمكن للعملاء نشر الأصول الخاصة بإدارة الثغرات الأمنية في السحابة باستخدام Tenable Vulnerability Management و/أو في أماكن العمل باستخدام Tenable Security Center Plus.

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success