منتجات Tenable

عزل المخاطر ذات الأولوية التي تعرضك للخطر والتخلص منها

استهدف نقاط الضعف الإلكترونية ذات الأولوية في البنية التحتية لتكنولوجيا المعلومات إلى بيئة السحابة الخاصة بك إلى البنية التحتية الحيوية، وفي كل مكان بينهما. اختر من بين الحلول الفردية للتعرض للمخاطر، أو احمِ سطح الهجوم باستخدام Tenable One، منصة إدارة التعرض للمخاطر الوحيدة في الصناعة.

أمن الذكاء الاصطناعي

أمان السحابة

إدارة الثغرات الأمنية

أمن التكنولوجيا التشغيلية

أمن الهويات

منتجات مجانية من Tenable

Tenable One

منصة إدارة التعرض للمخاطر الشاملة الوحيدة في العالم

توحيد الرؤية والنظرة والعمل بشكل جذري عبر سطح الهجوم بأكمله

إصلاح الثغرات الأمنية

احصل على الرؤية الوحيدة في العالم التي تعرف كل شيء عن المخاطر الإلكترونية عبر سطح الهجوم بأكمله، التي تكشف الثغرات الحرجة التي تجعلك أكثر عرضة للهجوم عبر جميع أنواع الأصول والمسارات.

ربط العناصر المتفرقة

يمكنك الحصول على مصدر واحد للحقيقة والحكمة بشأن سطح الهجوم، مع ربط النقاط المتباينة لتحديد المشكلات ذات الأولوية وعلاقات المخاطر الضارة التي تؤدي إلى زيادة تعرض مؤسستك للمخاطر.

خلق رؤية متكاملة وموحدة

يمكنك حشد فرق العمل والأمن لديك للقضاء على أكبر المخاطر الإلكترونية التي تواجهك، وتقليل المخاطر التي تواجه المؤسسة من الشبكة إلى السحابة إلى تكنولوجيا التشغيل وفي كل مكان بينهما.

Comprehensive asset inventory

Dynamic attack path mapping

Predictive prioritization

Orchestration and remediation

Advanced analytics and reporting

Accelerate search, insight and action with generative AI that uncovers hidden risks and amplifies security expertise across your environment.

Gain a unified view of all your assets and risk across your attack surface: unseen assets, IT, OT, IoT, cloud, identities and applications.

Understand attacker accessibility through visualizations of cross-domain relationships, so you can block your most critical attack paths.

Focus your efforts on what matters most: the critical exposures attackers are most likely to exploit.

Accelerate response with automated workflows and prescriptive guidance that streamline remediation efforts.

Streamline measurement and communication of cyber exposure with business-aligned views to optimize decision making and investments.

Tap into the most comprehensive threat and vulnerability knowledgeable, combining insights from Tenable Research, the National Vulnerability Database (NVD) and trusted third-party sources.

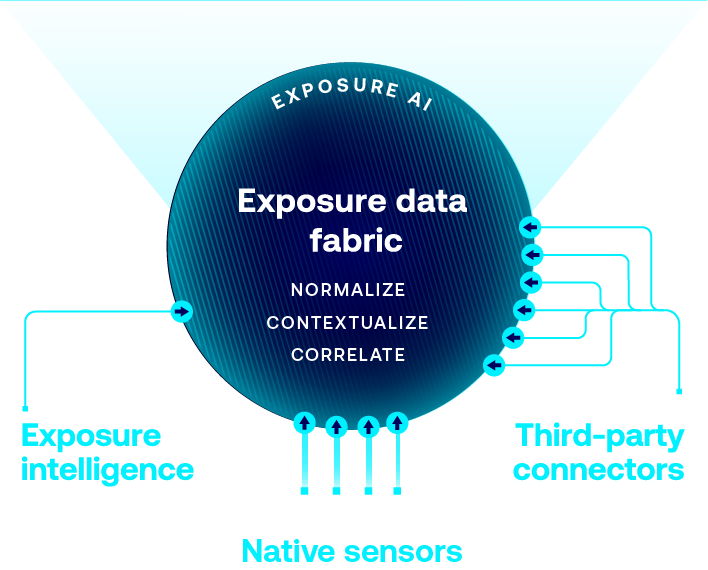

Use native attack surface discovery for cloud, identities, IT, IoT, OT, AI, applications, containers and Kubernetes that Tenable product sensor fuel.

Seamlessly connect asset and exposure data from your existing tools to enrich Tenable intelligence and get comprehensive exposure context.

Leverage the world’s largest repository of asset, exposure, and threat context that powers ExposureAI’s unparalleled insights.

Organize data to reduce redundancy and improve integrity, consistency and efficiency.

Enrich data with additional insights, making it more actionable and useful.

Identify and surface critical relationship context to core business services and functions.

بدء استخدام Tenable One

لقد ساعد Tenable One مهندسينا على تقليل الوقت الذي يقضونه في المهام اليدوية بنسبة 75%، مما يسمح لهم بالتركيز على العمل الهندسي الفعلي.