Tenable Cloud Security

منصة حماية التطبيقات السحابية الأصلية (CNAPP)

قلل مخاطر السحابة من خلال الكشف السريع عن الثغرات الأمنية للسحابة ذات الأولوية وإغلاقها، والتي تنشأ عن التكوين غير الصحيح، والاستحقاقات الخطيرة، والثغرات الأمنية - كل ذلك في منصة واحدة قوية لحماية تطبيقات السحابة الأصلية (CNAPP).

طلب نسخة تجريبية من

Tenable Cloud Security

تخلص من مخاطر السحابة من خلال الحصول على الرؤية عبر البيئات متعددة السحابة

تحديد مصادر السحابة

اكتشف أصول السحابة والهوية والبيانات في سحابتك من خلال توفير رؤية سياقية لمسارات الوصول والتعرض للمخاطر.

كشف مخاطر السحابة الخطيرة

احصل على السياق لتحديد أولويات المخاطر الناجمة عن سوء تكوين السحابة، والوصول المُفرط، والثغرات الأمنية، والبيانات الحساسة المُعرضة للخطر.

القضاء على حالات تعرض السحابة للمخاطر

قلل من مخاطر السحابة بسرعة من خلال التخلص من أهم الثغرات الأمنية بسرعة ودقة، حتى مع ضيق الوقت.

احصل على رؤية كاملة لدورة حياة السحابة

وحّد الرؤية عبر التعليمات البرمجية والسحابة ووقت التشغيل للكشف عن المخاطر الناجمة عن الأسرار والتكوينات غير الصحيحة والثغرات الأمنية ومشكلات الهوية وتحديد أولوياتها. وبفضل البنية التحتية السحابية وإدارة الاستحقاقات (CIEM) من Tenable Cloud Security، يُمكن لفرق أمن التطبيقات وعمليات الأمن لديك تطبيق ذلك أقلّ الامتيازات والمعالجة بشكل أسرع من البنية التحتية كتعليمة برمجية (IaC) للإنتاج.

جرد شامل

تعيين مسار الهجوم الديناميكي

تحديد الأولويات التنبؤي

التعبئة والإصلاح

التحليلات المتقدمة وإعداد التقارير

سرِع عمليات البحث والتحليل والعمل باستخدام الذكاء الاصطناعي التوليدي الذي يكشف المخاطر المخفية ويعزز تجربة الأمان في بيئتك.

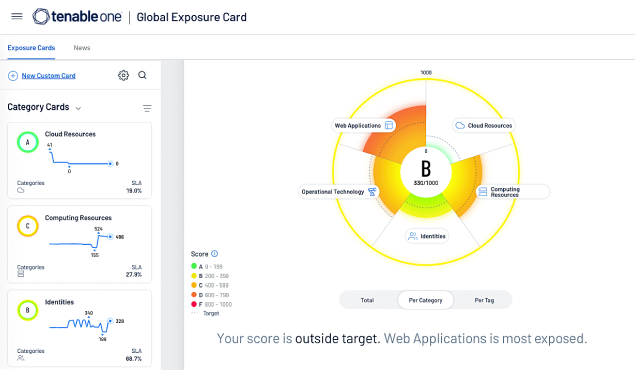

احصل على رؤية موحدة لجميع أصولك ومخاطرك عبر سطح الهجوم: الأصول غير المرئية، وتكنولوجيا المعلومات، والتكنولوجيا التشغيلية، وإنترنت الأشياء، والسحابة، والهويات والتطبيقات.

افهم إمكانية وصول المهاجم من خلال تصورات العلاقات بين المجالات، حتى تتمكن من حظر مسارات الهجوم الأكثر خطورة.

ركز جهودك على ما هو أكثر أهمية: المخاطر الحرجة التي من المرجح أن يستغلها المهاجمون.

سرِع الاستجابة باستخدام عمليات سير العمل الآلية والتوجيه الوصفي الذي يعمل على تبسيط جهود الإصلاح.

يمكنك تبسيط عملية قياس التعرض للمخاطر الإلكترونية والإبلاغ عنها من خلال وجهات نظر تتوافق مع الأعمال لتحسين عملية اتخاذ القرار والاستثمارات.

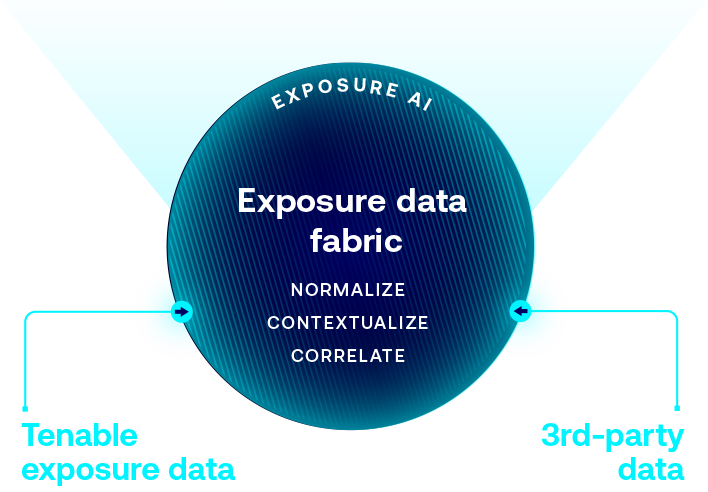

استفد من أكبر مستودع في العالم لسياق الأصول والتعرض للمخاطر والتهديدات الذي يدعم رؤى ExposureAI التي لا مثيل لها.

نظم البيانات لتقليل التكرار وحسن النزاهة والتناسق والكفاءة.

أثْرِ البيانات برؤى إضافية لجعلها أكثر قابلية للتنفيذ وفائدة.

حدد وأبرز سياق العلاقة الحرجة بين خدمات ووظائف الأعمال الأساسية.

تضمين الأمان في كل مرحلة من مراحل دورة حياة تطوير البرمجيات (SDLC) لضمان تطوير الكود، والبنية التحتية كتعليمة برمجية (IaC)، والحاويات، وواجهات برمجة التطبيقات وصيانتها بشكل آمن

اربط الصومعة بين DevOps وSecOps للحصول على رؤية تشغيلية واستجابة للحوادث في دورة حياة التطوير نفسها.

تحديد وإصلاح التكوينات غير الصحيحية وإساءة استخدام الهوية واستغلال عبء العمل عبر جميع الأصول السحابية الديناميكية المؤقتة

تحقيق رؤية شاملة للمخاطر على مستوى النظام

حلل أصول السحابة باستمرار للكشف عن المخاطر الخفية والتركيبات الضارة. استخدم Tenable One Exposure Management للحصول على سياق شامل لتحديد أولويات مخاطر السحابة بناءً على تأثيرها.

معرفة المزيداحصل على رؤية شاملة لدورة حياة السحابة

احصل على رؤية شاملة لدورة حياة تطوير البرمجيات الخاصة بك من خلال تحديد المخاطر من البنية التحتية كتعليمة برمجية (IaC) إلى بيئات التشغيل وفحص قوالب البنية التحتية كتعليمة برمجية (IaC) مثل Terraform وCloudFormation.

معرفة المزيدتحديد التكوينات غير الصحيحة للسحابة ومعالجتها

اكتشف بشكل مستمر عن حالات التكوين غير الصحيحة عبر بيئات السحابة المتعددة والتوافق مع أطر العمل مثل CIS ، و NIST ، و PCI DSS. اكشف الإعدادات غير المتوافقة على الفور واحصل على توجيهات للمعالجة.

معرفة المزيدتحقيق الوصول بأقل الامتيازات

استخدم الوصول المناسب عبر هويات السحابة. باستخدام محرك إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) الخاص بشركة Tenable، يُمكنك تحديد الاستحقاقات المفرطة أو الضارة وتطبيق سياسات أقل قدر من الامتيازات. إلغاء الوصول القائم وتقليل مخاطر الهوية.

معرفة المزيدتخفيف نطاق انتشار الثغرات الأمنية

اكتشف الثغرات الأمنية في الأجهزة الافتراضية والحاويات وسجلات البيانات ومجموعات Kubernetes. اربط الثغرات الأمنية (CVEs) بالتكوينات غير الصحيحة، والهويات ذات الصلاحيات المفرطة، وأعباء العمل المكشوفة والمعرضة للخطر.

معرفة المزيدحماية البيانات الحساسة في السحابة

اكتشف وصنف البيانات المالية الحساسة تلقائيًا - NPI و PII والأصول الخاضعة للتنظيم - باستخدام بصمتك السحابية. اربط أنماط الوصول إلى البيانات بالتكوينات غير الصحيحة ومخاطر الهوية.

معرفة المزيدتحديد وتأمين أعباء عمل الذكاء الاصطناعي

اكتشف وصنف أصول الذكاء الاصطناعي تلقائيًا، مثل النماذج وبيانات التدريب ونقاط نهاية الاستدلال، في جميع أنحاء بيئتك من خلال الاستفادة من إدارة وضع الأمن بالذكاء الاصطناعي (AI-SPM)، وإدارة وضع أمن البيانات (DSPM)، وأذونات الوصول بأقل الامتيازات، وأذونات الوصول في الوقت المناسب (JIT) - كل ذلك في منصة أمان سحابية موحدة.

معرفة المزيدامنح الأولوية لما يُمكنك إصلاحه الآن، وما يجب إصلاحه لاحقًا

حدد أولويات التهديدات السحابية الأكثر خطورة لديك من خلال تحديد التركيبات الضارة، التي من المرجح أن تؤدي ذلك إلى أضرار مادية.

معرفة المزيدمراجعات Tenable Cloud Security

شركة Tenable تحصل على اختيار العملاء في Gartner® Peer Insights™ Voice of the Customer لمنصات حماية التطبيقات السحابية الأصلية.

وفقًا للمراجعات على Gartner Peer Insights™

متوفر من خلال Tenable One: منصة إدارة التعرض الوحيدة في العالم التي تعمل بالذكاء الاصطناعي

تقدم منصة Tenable One حلاً للتحدي المركزي للأمن الحديث: نهج مُقسم بشكل عميق لرؤية وخوض المعارك ضد المخاطر الإلكترونية. ونعمل للتخلص من المخاطر من خلال توحيد الرؤية الأمنية والرؤى والإجراءات عبر سطح الهجوم للكشف عن الثغرات وإغلاقها بسرعة. كما يستخدم العملاء منصة Tenable One للتخلص من نقاط الضعف الإلكترنية ذات الأولوية والحماية من الهجمات - بدءًا من البنية التحتية لتكنولوجيا المعلومات إلى البيئات السحابية إلى البنية التحتية الحيوية وفي كل مكان بينهما.

تعرف على المزيد

الأسئلة المتكررة

ما هو TENABLE CLOUD SECURITY؟

-

يُعد Tenable Cloud Security حلًا متكاملًا لأمن البنية التحتية السحابية، يجمع بين إمكانات إدارة وضع أمان السحابة (CSPM) القوية وحماية أعباء عمل السحابة (CWP)، مع أفضل إدارة استحقاق للبنية التحتية السحابية (CIEM) في فئتها، وتقنيات اكتشاف السحابة واستجابتها (CDR)، وأمن البنية التحتية كتعليمة برمجية (IaC) المبتكرة للغاية وحلول إدارة وضع أمان Kubernetes (KSPM). تُدير منصة حماية التطبيقات السحابية الأصلية (CNAPP) المخزون متعدد السحابة لديك، وتفرض سياسات الأمن الوقائي عبر الحزمة (معالجة الهوية والشبكة والبيانات ومخاطر الحوسبة)، وتكتشف التهديدات المباشرة وتستجيب لها، وتقوم بالاختبار المبكر للأمن وتعالج المخاطر تلقائيًا عبر البنية التحتية كتعليمة برمجية (IaC) أو الدمج المستمر والنشر المستمر (CI/CD) أو بيئات وقت التشغيل. يتيح ذلك قياس الأداء وفقًا لمعايير الأمان، ويحفز عملية إنفاذ الامتثال عبر المؤسسات.

كيف يجري تسعيرTenable Cloud Security وترخيصه؟

-

يشتمل Tenable Cloud Security على جميع مقومات منصة حماية التطبيقات السحابية الأصلية (CNAPP)، ويمكن شراؤه كمنتج مستقل أو كجزء من Tenable One. يعتمد سعر الإصدار المستقل على عدد الموارد القابلة للفوترة. تُطبق الخصومات بعد ذلك على الحجم بناءً على إجمالي الاستخدام الشهري المتوقع. وبالمثل، عند التسعير كجزء من Tenable One، يعتمد التسعير الأساسي على عدد إجمالي الموارد القابلة للفوترة. وبعد ذلك يتم تسعير موارد السحابة باستخدام نسبة في Tenable One ومن ثم يتم تطبيق خصومات الحجم باستخدام إجمالي الأصول المُشترك بها بموجب ترخيص Tenable One الحالي. يتم ترخيص الوصول في الوقت المناسب (JIT) بصورة منفصلة، ويمكن إضافته إلى العرض المستقل أو العرض المسعر كجزء من Tenable One. اتصل بممثل Tenable للحصول على معلومات وأسئلة مخصصة حول التسعير.

أين يمكنني العثور على الوثائق وملاحظات الإصدار حول Tenable Cloud Security؟

-

الوثائق الفنية الخاصة بمنتجات Tenable متوفرة على الموقع الإلكتروني https://docs.tenable.com. يجب عليك تسجيل الدخول إلى حساب Tenable Cloud Security الخاص بك لعرض الملاحظات الخاصة بالإصدار والوثائق. اتصل بممثل Tenable للوصول إلى الوثائق الفنية والملاحظات الخاصة بالإصدار.

ما الفرق بين Tenable Cloud Security وTenable One؟

-

يمكن شراء Tenable Cloud Security كمنتج مستقل أو كجزء من منصة Tenable One Exposure Management Platform. عند دمجه مع Tenable One، يوفر Tenable Cloud Security رؤية شاملة لبيئة تكنولوجيا المعلومات بأكملها، بما في ذلك الشبكات التقليدية والخوادم المحلية والتكنولوجيا التشغيلية والسُحُب العامة. من خلال شراء Tenable Cloud Security كجزء من Tenable One، يمكن للمؤسسات دمج مشترياتها من Tenable في عقد واحد والوصول إلى ميزات إضافية، مثل رؤى التعرض للمخاطر.

ما هي السحابات والأدوات السحابية الأصلية التي يتكامل معها Tenable Cloud Security؟

-

يتكامل Tenable Cloud Security مع جميع موفري خدمات السحابة الرئيسيين (AWS وAzure وGCP) بالإضافة إلى عدد من خدمات موفري الخدمات السحابية مثل AWS Control Tower وEntra ID. ويمكنك دمج Tenable Cloud Security مع أدوات التذاكر والإشعارات وإدارة معلومات الأمان والأحداث (SIEM) لدعم إنشاء التذاكر وإرسال الإشعارات الفورية والاستفادة من أدوات التواصل القياسية مثل Jira وSlack وMicrosoft Teams وأدوات تكامل البريد الإلكتروني لتوسيع نطاق الأداة داخل مؤسستك.

ماذا عن موفري الهوية الذين يدعمهم Tenable Cloud Security؟

-

يتكامل حل Tenable Cloud Security مع العديد من موفري الهوية بما في ذلك Entra ID وGoogle Workspace وOkta وOneLogin وPing Identity. تكشف عمليات تكامل موفر الهوية (IdP) هذه عن مخزون كامل من المستخدمين والمجموعات الموحدة المرتبطة بحساباتك السحابية، وتوفر تحليل الأذونات ومعلومات الهوية.

كيف يحمي Tenable Cloud Security بياناتي؟

-

تضمن Tenable سلامة أعباء العمل لديك، وذلك باستخدام التشفير القوي وعناصر التحكم في الوصول لحماية البيانات الحساسة. فهي تكبح جماح الأذونات المفرطة، وتمنح حق الوصول طويل الأمد. تحمي Tenable بياناتك الحساسة عن طريق تقليل المحيط المتأثر بالهجوم في حالة حدوث اختراق. لمزيد من المعلومات حول كيفية قيام Tenable Cloud Security بضمان حماية البيانات والخصوصية لبيئتك السحابية الفريدة، يُرجى الاتصال بأحد موظفي Tenable.

هل يمكنني استخدام Tenable Cloud Security دون إشراك جهات خارجية؟

-

نعم.يمكن لمستخدمي Tenable Cloud Security شراء الفحص داخل الحساب كوظيفة إضافية لبيئتهم. تدعم هذه الوظيفة فحص أعباء العمل في الموقع للمؤسسات الخاضعة لمعايير ولوائح خصوصية البيانات المحدودة. يُجرى الفحص داخل الحساب في حسابك السحابي، وتبقى البيانات داخل البيئة.

كيف يمكنني شراء Tenable Cloud Security؟

-

لشراء Tenable Cloud Security، يمكنك التواصل مع شريك Tenable المعتمد المحلي لديك أو الاتصال بأحد موظفي Tenable. انقر هنا لطلب عرض توضيحي لـ Tenable Cloud Security.

موارد ذات صلة

معرفة المزيد حول Tenable Cloud Security

سمح لنا استخدام أتمتة [Tenable Cloud Security] بالتخلص من العمليات اليدوية الشاملة، وتمكنت من القيام في دقائق معدودة بما كان يستغرق إنجازه شهورًا من شخصين أو ثلاثة من موظفي مجال الأمن.

- Tenable Cloud Security