- Tenable Cloud Security

تقرير Tenable Cloud and AI Security Risk لعام 2026

استكشف أحدث الأبحاث حول هويات الذكاء الاصطناعي ذات الامتيازات المُفرطة، والمخاطر الحرجة لسلسلة التوريد، وأعباء العمل "المكشوفة".

تعرّف على كيفية مساعدة أساليب المعالجة الاستباقية في التغلب على التحديات الشائعة لأمن السحابة والذكاء الاصطناعي:

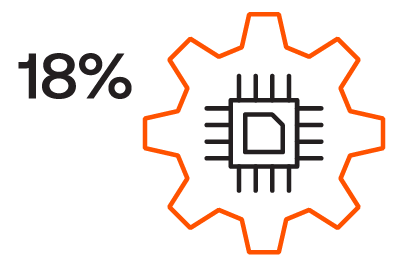

- 18% من المؤسسات لديها هويات ذكاء اصطناعي ذات امتيازات مُفرطة.

- 86% من المؤسسات تستضيف حزم أكواد برمجية تابعة لجهات خارجية تتضمن على ثغرات أمنية خطيرة.

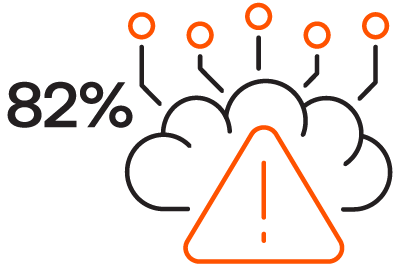

- 82% من المؤسسات تدير أعباء عمل سحابية "مكشوفة".

Cloud and AI Security Risk

تعمق في التقرير اليوم.

النقاط الرئيسية

فجوة في حوكمة خدمات الذكاء الاصطناعي

18% من المؤسسات لديها أدوار إدارة الهوية والوصول (IAM) ذات صلاحيات حرجة أو مفرطة يُمكن لخدمات الذكاء الاصطناعي AWS أن تتولى تنفيذها على الفور.

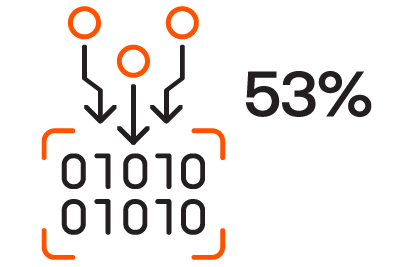

الوصول الخارجي الضار والانتشار في سلسلة التوريد

أكثر من نصف المؤسسات لديها حسابات خارجية قادرة على تولي صلاحيات مُفرطة وحاسمة، مما يربط أمنها بشكل فعال بوضع الطرف الخارجي.

ظاهرة عبء العمل "المكشوف"

الغالبية العظمى من المؤسسات تُدير أعباء عمل سحابية تتضمن ثغرات أمنية معروفة ومستغلة وخطيرة.

تعلم كيفية الفوز بالسباق بين السرعة والثغرات الأمنية

إن سرعة تطوير الذكاء الاصطناعي لديك واعتمادك على الأكواد البرمجية المشتركة للمجتمع يخلقان مسارًا موحدًا للتعرض للمخاطر يستخدمه المهاجمون كسلاح بشكل فعال. نزّل هذا التقرير للحصول على فهم أفضل لسبب عدم إمكانية الاستمرار في إجراء التصحيحات بناءً على الحجم فقط بسبب فجوات مخاطر الذكاء الاصطناعي. تعرّف على سبب وجوب التحول إلى نهج إدارة التعرض للمخاطر القائمة على السياق لتأمين هويتك السحابية بالكامل، وبنيتك التحتية، ودورة حياة الذكاء الاصطناعي.

اكشف النقاب عن "الاستخدام الخفي" في الجهاز

على الرغم من أن سلامة هويتك قد تتحسن، إلا أنك قد تكون من بين 65% من المؤسسات التي تحتفظ ببيانات اعتماد سحابية "منسية"، وهي عبارة عن مفاتيح غير مُستخدمة أو غير مدوّرة مرتبطة بهويات عالية الخطورة تعمل بمثابة أبواب خلفية صامتة للوصول إلى أصولك الحساسة. تعرف على المزيد في هذا التقرير واطلع على كيفية مساعدة إدارة التعرض للمخاطر في الكشف عن بيانات الاعتماد غير المستخدمة قبل أن يكتشفها المهاجمون.

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success