بدء تجربتك المجانية الآن

بدء استخدام حلول إدارة التعرض للمخاطر من Tenable

من تكنولوجيا المعلومات التقليدية إلى السحابة والتكنولوجيا التشغيلية والحاويات والمزيد: اطلع على كل شيء، وتوقع ما يهم، واعمل على معالجة المخاطر عبر سطح الهجوم باستخدام Tenable.

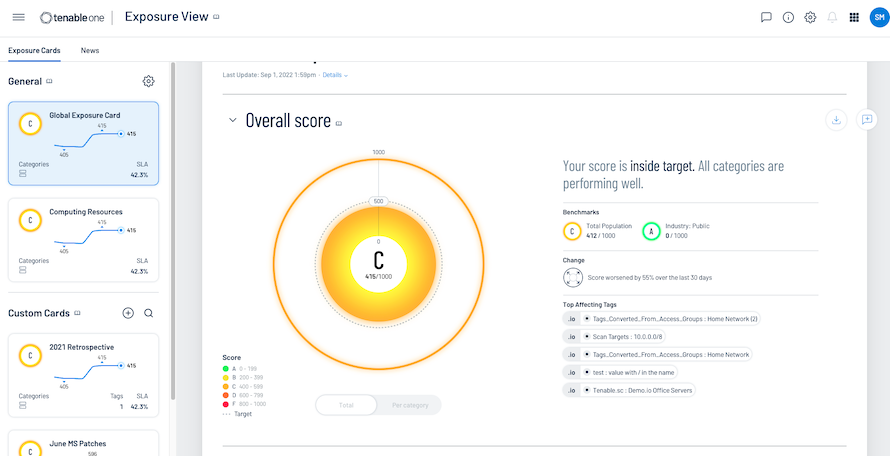

احصل على رؤية شاملة عبر سطح الهجوم الحديث الخاص بك باستخدام Tenable One، وهو نظام أساسي لإدارة التعرض لمساعدة فرقك على ترجمة بيانات الأصول التقنية ونقاط الضعف والتهديدات إلى رؤى تجارية واضحة وذكاء قابل للتنفيذ.

- احصل على رؤية موحدة لجميع الأصول ونقاط الضعف المرتبطة بها، محليًا أو في السحابة.

- توقع عواقب الهجوم السيبراني.

- التواصل بشكل فعال مع المخاطر السيبرانية المتوافقة مع الأعمال من خلال مقارنة الأقران.

يمكن أن يكون شراء أدوات الأمان أمرًا معقدًا بسبب وجود العديد من الوظائف الإضافية التي تجعل التسعير صعبًا. أدمج أدوات الأمان بقدر ما أستطيع، ومع Tenable One، تم تضمين كل شيء وتبسيطه.مدير أمن المعلومات

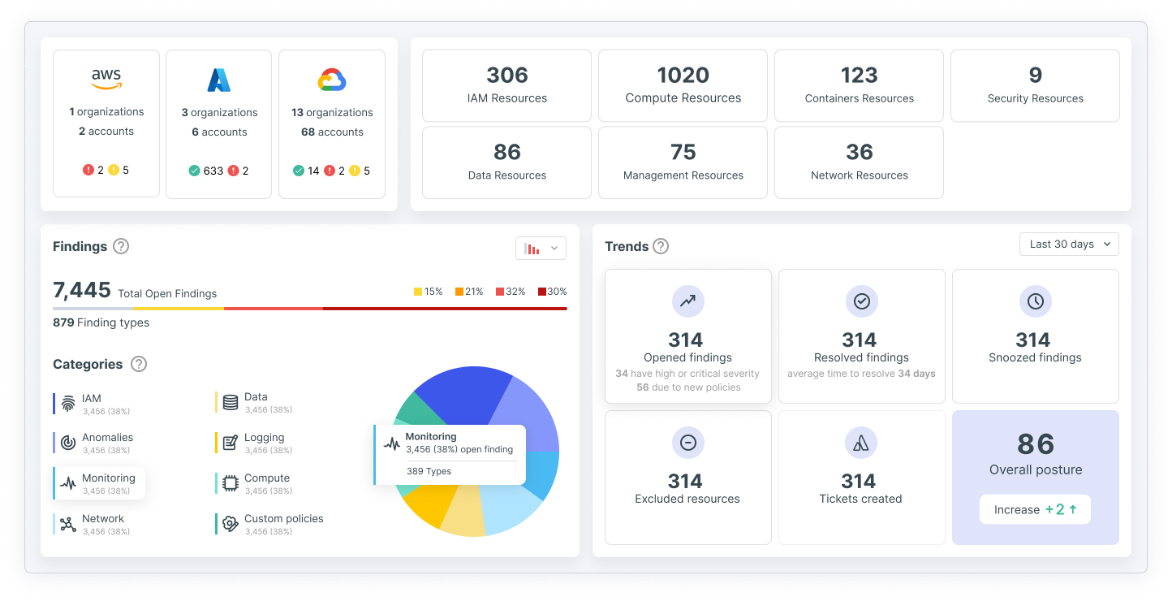

Tenable Cloud Security

تمتع بمعالجة أكبر المخاطر التي تواجهك في السحابة باستخدام Tenable Cloud Security. احصل على منصة حماية التطبيقات السحابية موحدة والتكوين الخاطئ للاستحقاق (CIEM) رائدة في الصناعة وستمنحك إرشادات بشأن السياق وتحديد الأولويات لاتخاذ قرارات معالجة فعالة ودقيقة. استمتع بواجهة مستخدم سهلة الاستخدام تجعل من السهل اكتشاف المخاطر ومعالجتها بسرعة، حتى لو لم تكن خبيرًا في أمان السحابة.

- قم بتبسيط حتى أكثر المشكلات تعقيدًا باستخدام تصورات قوية وعلاج خطوة بخطوة

- استمتع بتأمين الهويات السحابية والأذونات والأسرار، وفرض أقل قدر من الامتيازات وعدم الثقة عبر السحابات

- أتمتة عمليات التدقيق وتقارير الامتثال

- تسريع الأمان عبر المؤسسة من خلال تعاون أفضل عبر فرق DevSecOps والهوية وإدارة الأصول (IAM)

استمتع بتجربة الوضع الأمني السحابي الموحد وإدارة الثغرات الأمنية مع Tenable Cloud Security

Tenable Cloud Security

Tenable Cloud Security

طلب نسخة تجريبية

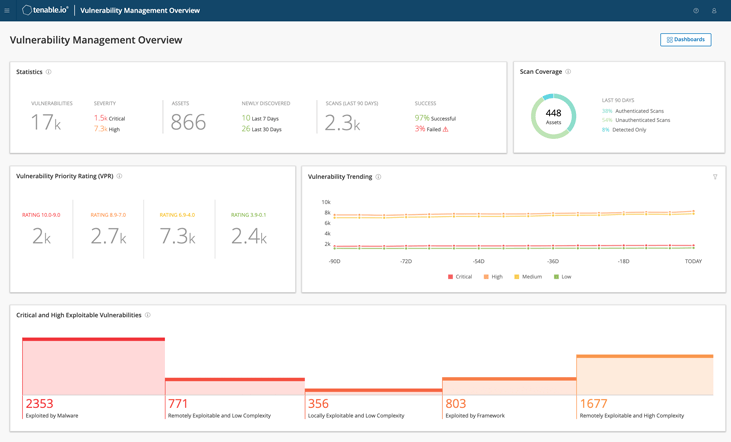

Tenable Vulnerability Management

احصل على عرض قائم على المخاطر لسطح الهجوم بالكامل - بدءًا من تكنولوجيا المعلومات إلى السحابة وحتى الحاويات - حتى تتمكن من تحديد الثغرات الأمنية والتحقيق فيها وتحديد أولوياتها بسرعة. توفر Tenable Vulnerability Management، المدعومة بتقنية Nessus، التغطية الأكثر شمولاً للثغرات الأمنية في الصناعة مع القدرة على التنبؤ بالمشكلات الأمنية التي يجب معالجتها أولاً.

- مصممة لقادة وممارسي الأمن السيبراني

- توقع نقاط الضعف الحرجة لمعرفة ما يجب إصلاحه أولاً

- توفير رؤية موحدة وعرض مستمر لجميع الأصول

رؤية كل شيء. توقّع الأمور المهمة. مُدار في السحابة

Tenable Vulnerability Management

Tenable Vulnerability Management

بدء تجربتك المجانية

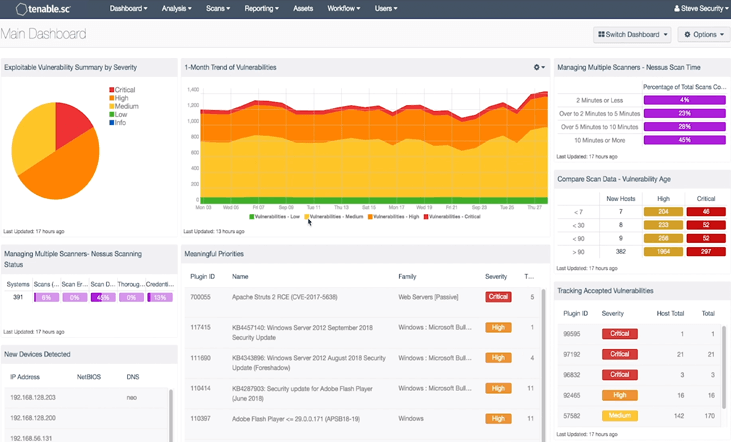

Tenable Security Center

احصل على عرض قائم على المخاطر لوضع تكنولوجيا المعلومات والأمان والامتثال لديك؛ حتى تتمكن من تحديد الثغرات الأمنية والتحقيق فيها وتحديد أولويّاتها بسرعة.يوفر Tenable Security Center، المدعوم بتقنية Nessus، التغطية الأكثر شمولاً للثغرات الأمنية في الصناعة مع التقييم المستمر في الوقت الفعلي لشبكتك للتنبؤ بالمشكلات الأمنية التي يجب معالجتها أولاً.

- مصممة لقادة وممارسي الأمن السيبراني

- توقع نقاط الضعف الحرجة لمعرفة ما يجب إصلاحه أولاً

- تبسيط تقارير الامتثال ضد الولايات التنظيمية

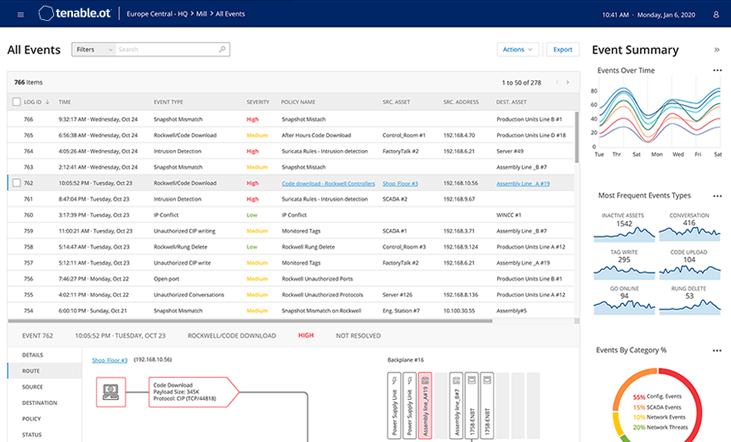

Tenable OT Security

احصل على أمان التكنولوجيا التشغيلية الذي تحتاجه وقلل من المخاطر التي لا تحتاجها من خلال مخزون أصول Tenable OT Security وإدارة الثغرات الأمنية ودعم الأدلة الجنائية وضوابط التكوين. من خلال الرؤية الكاملة للبنية التحتية المتقاربة لتكنولوجيا المعلومات/التكنولوجيا التشغيلية، يمكنك تحقيق أقصى قدر من السلامة والأمان لبيئة التكنولوجيا التشغيلية لديك.

- مصمم للأمن الإلكتروني (تكنولوجيا المعلومات/التكنولوجيا التشغيلية) وممارسي الامتثال

- رؤية شاملة لأجهزة التكنولوجيا التشغيلية باستخدام الاستعلام النشط

- أمن موحد لتكنولوجيا المعلومات والتكنولوجيا التشغيلية في منصة واحدة

احصل على أمان التكنولوجيا التشغيلية الذي تحتاجه.يمكنك الحد من المخاطر التي لا ترغب في التعرض لها.

Tenable OT Security

Tenable OT Security

طلب إصدار تجريبي

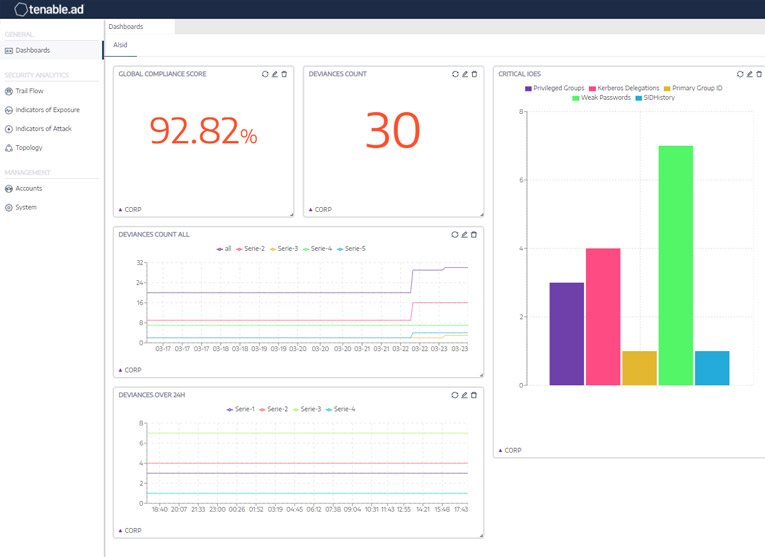

Tenable Identity Exposure

اكتشف الثغرات الأمنية والتكوينات الخاطئة في Active Directory (AD) وحدد أولوياتها للقضاء على مسارات الهجوم قبل أن يستغلها المهاجمون. يمنع Tenable Identity Exposure ويكتشف هجمات Active Directory المعقدة مثل Brute Force وDCShadow وDCSync وتوزيع كلمات المرور والمزيد، بدون وكلاء وامتيازات. يمكنك نشر Tenable Identity Exposure في أي مكان، محليًا أو الاستفادة من السحابة.

- اكتشف المشكلات الأساسية التي تؤثر على Active Directory

- تحديد علاقات الثقة الخطيرة

- اطلع على كل تغيير في Active Directory الخاص بك

- يمكنك تقليل حالات التعرض من خلال إرشادات خطوة بخطوة للعلاج

اكتشاف هجمات Active Directory (AD) والرد عليها في الوقت الفعلي

Tenable Identity Exposure

Tenable Identity Exposure

طلب نسخة تجريبية

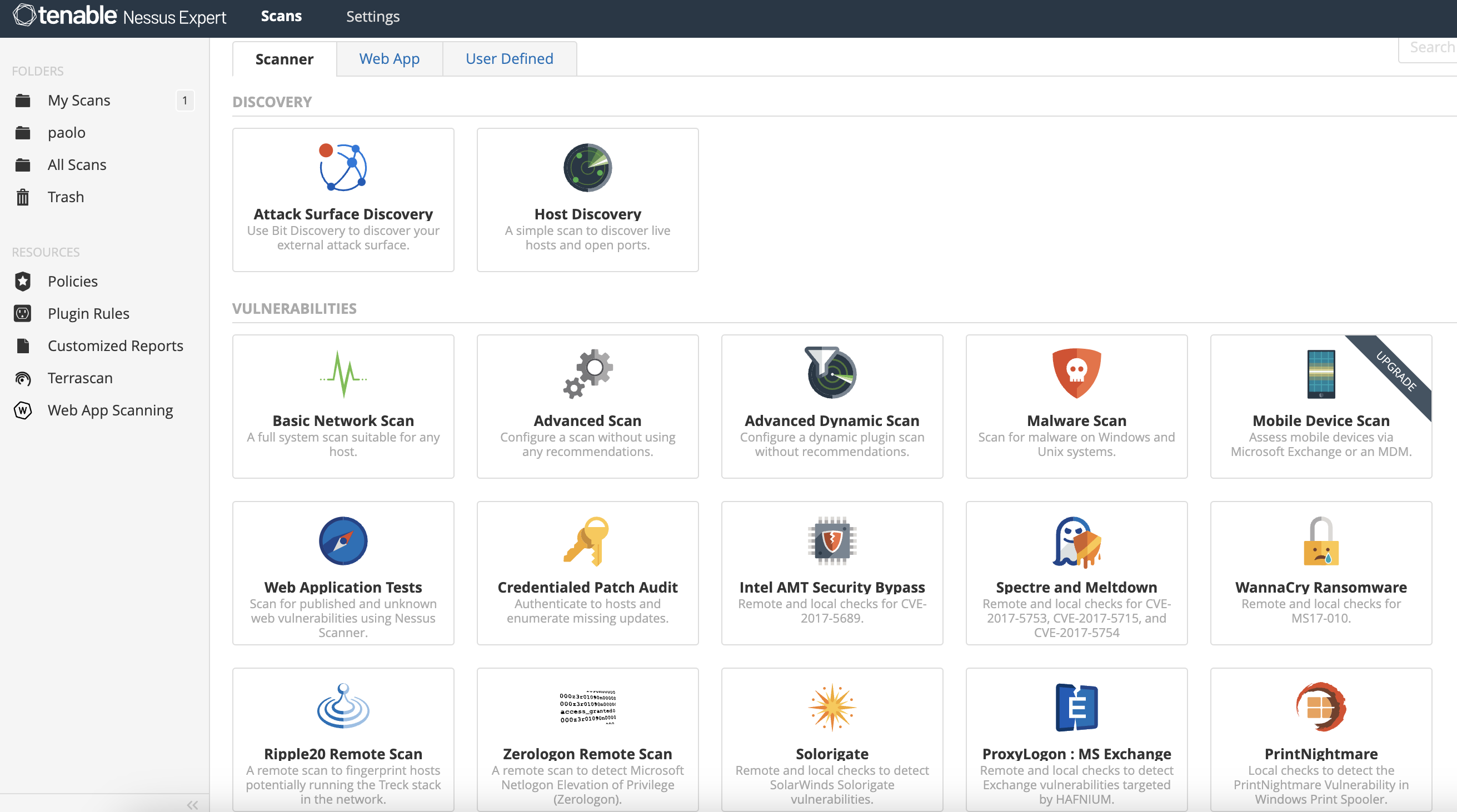

Tenable Nessus

تعد Nessus إحدى تقنيات الأمن السيبراني الأكثر انتشارًا على هذا الكوكب والمصممة لسطح الهجوم الحديث.كل ميزة تجعل تقييم نقاط الضعف بسيطًا وسهلاً وبديهيًا.مع Nessus، ستقضي وقتًا وجهدًا أقل في تقييم نقاط الضعف وتحديد أولوياتها ومعالجتها حتى تتمكن من البقاء متقدمًا بخطوة على المهاجمين.

- مثالي للاستشاريين ومختبري القلم والمطورين والشركات الصغيرة والمتوسطة

- التغطية الأعمق والأوسع في مجال مكافحة التطرف العنيف

- تغطية تقييم الثغرات الأمنية لأصول تكنولوجيا المعلومات وتطبيقات الويب والبنية التحتية السحابية واكتشاف سطح الهجوم

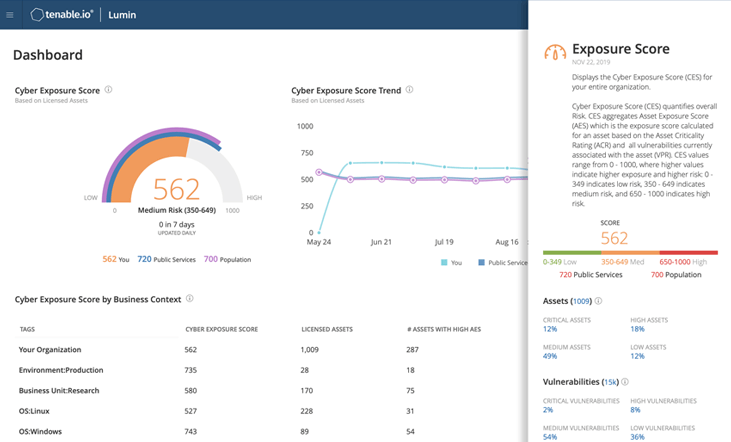

Tenable Lumin

للمرة الأولى على الإطلاق، يمكنك تصوّر المخاطر الإلكترونية واستكشافه، وتتبّع الحدّ من المخاطر بمرور الوقت، وقياس الأداء مقارنة بأقرانك. Tenable Lumin هو حل متقدم للتصورات والتحليلات والقياس لتحويل بيانات الثغرات الأمنية إلى رؤى مفيدة لمساعدتك في إدارة المخاطر الإلكترونية عبر مؤسستك بأكملها.

- مصممة لقادة وممارسي الأمن السيبراني

- حساب المخاطر الإلكترونية لديك والإبلاغ بها ومقارنتها

- إعطاء الأولوية للمعالجة على أساس الحد من المخاطر الإلكترونية