تحليل مسار الهجوم من Tenable

توقع الهجمات وتجاوز المهاجمين

أحدث ثورة في إستراتيجية الأمان من خلال تحليل مسار الهجوم من Tenable الذي يوفره Tenable One. تحرر من بيانات الأمان المنعزلة واكتسب رؤية كاملة لتقييم عمليات التعرض للمخاطر بشكل استباقي وتحديد أولويات الإجراءات وتصور العلاقات عبر سطح الهجوم بالكامل.

ابق في صدارة التهديدات المتطورة ، وقم بتحويل دفاعاتك وحماية مؤسستك كما لم يحدث من قبل.

مدعوم بـ ExposureAI

يعمل ExposureAI على تغيير كيفية منع فرق الأمن للهجمات الناجحة، وتمكين التحليل السريع واتخاذ القرار والتوجيه الثابت باستخدام الذكاء الاصطناعي التوليدي.

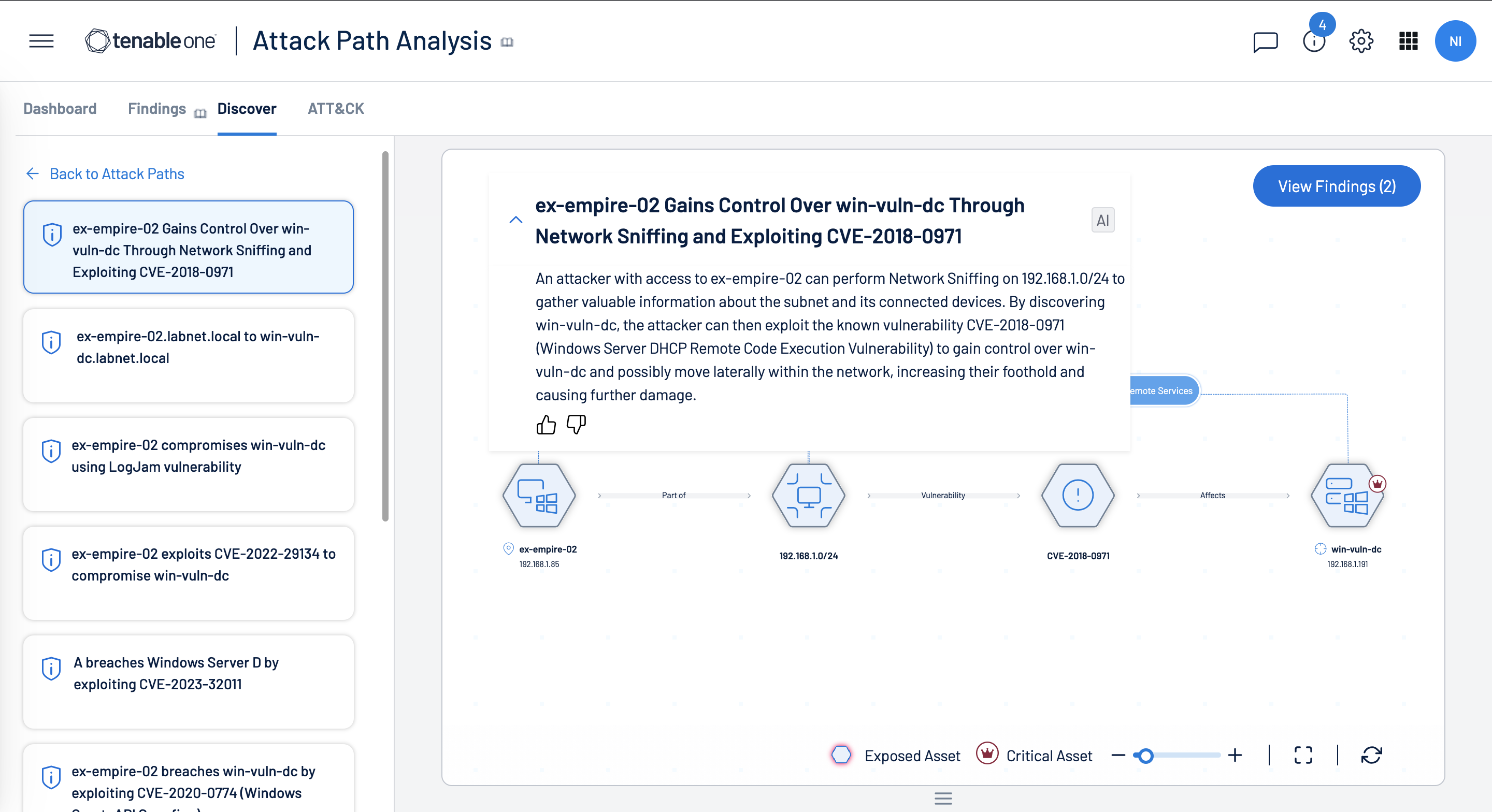

يستفيد تحليل مسار الهجوم من الذكاء الاصطناعي التوليدي لتلخيص وشرح مسارات الهجوم الأكثر تعقيدًا باستخدام بياناتك السياقية لتلخيص وتقديم إرشادات التخفيف خطوة بخطوة.

تعرف على المزيد

اجمع بين السياق وتحديد الأولويات للأمان الاستباقي

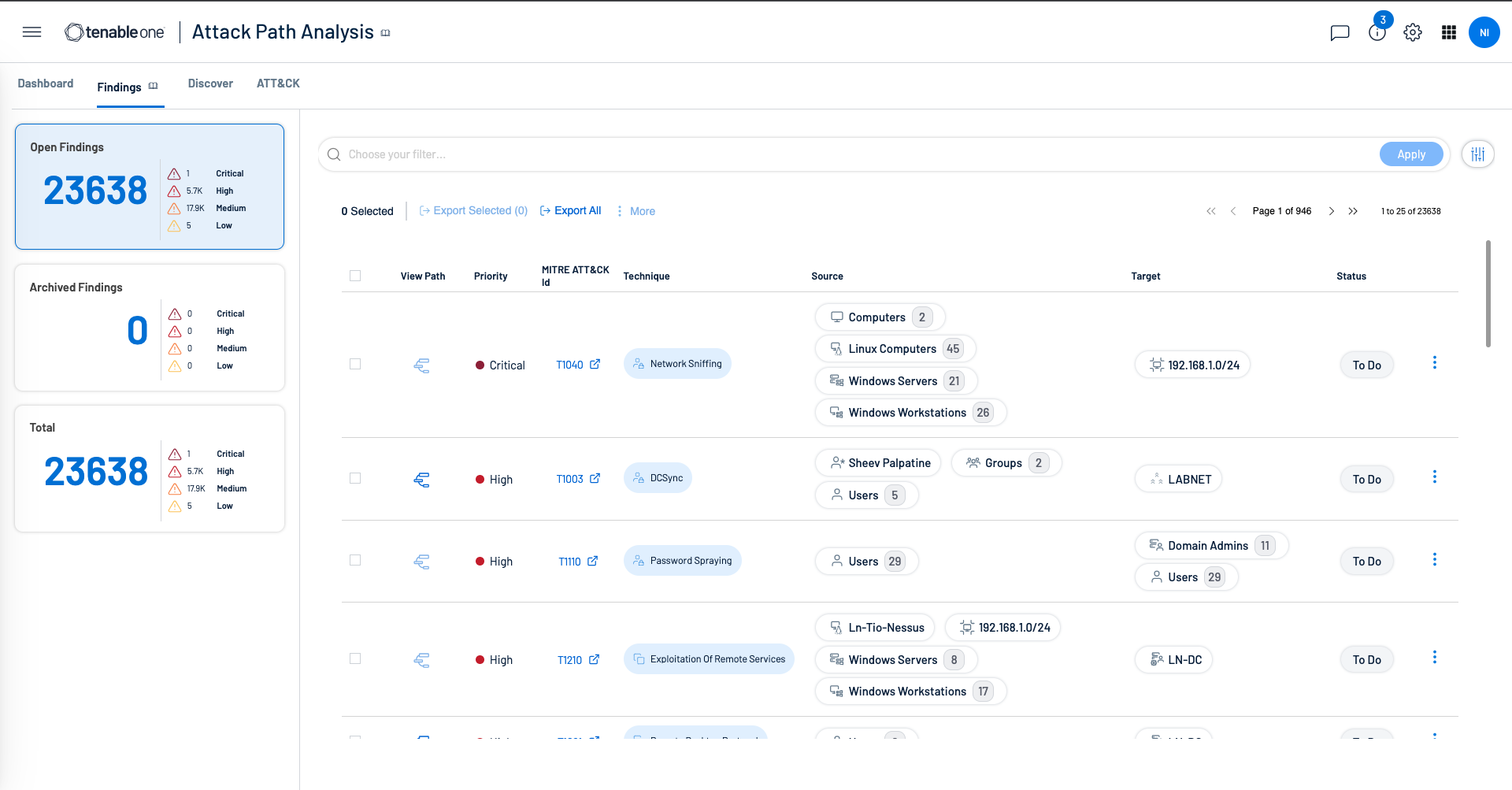

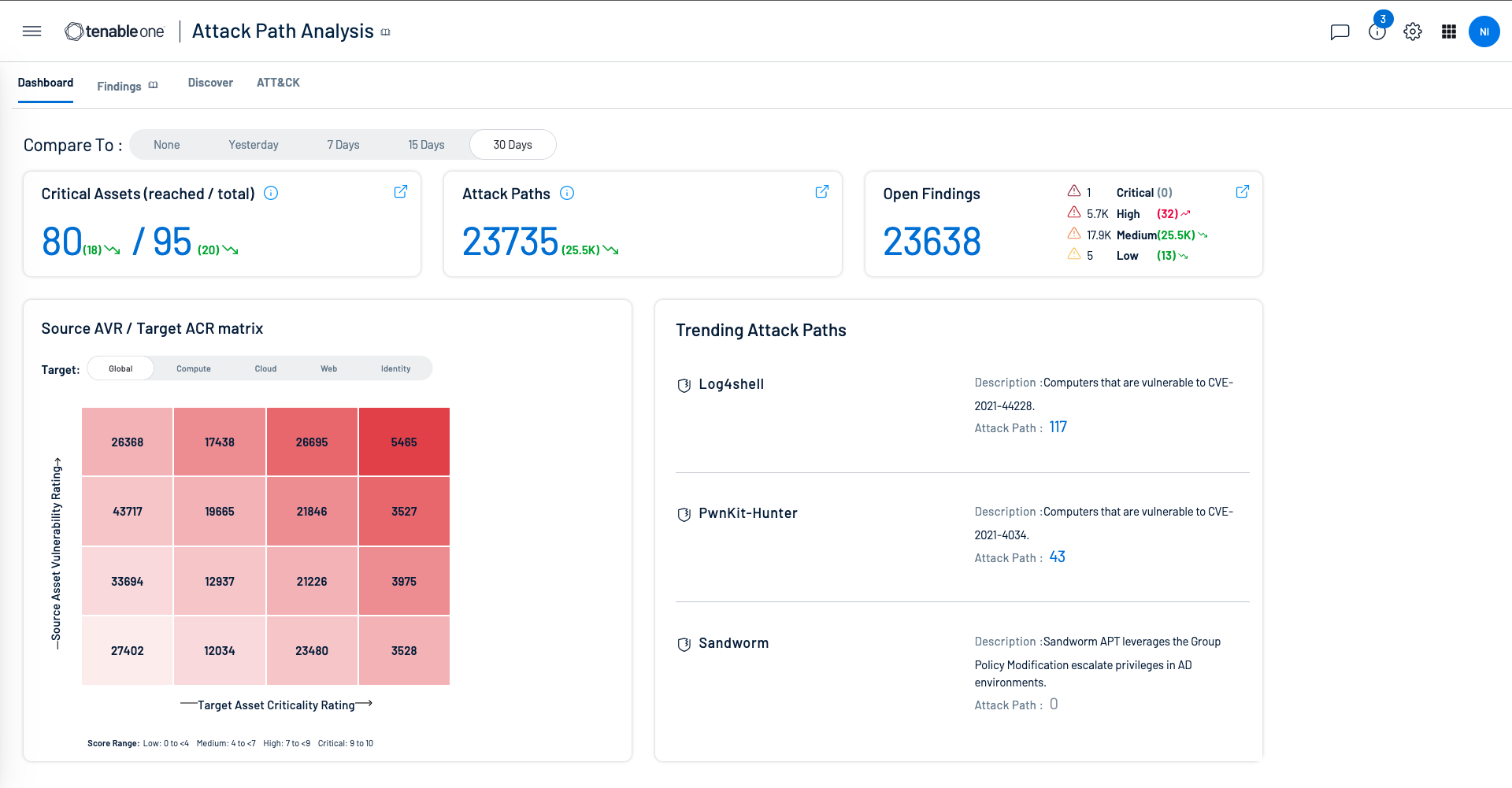

توقع وحدد أولويات مسارات الهجوم

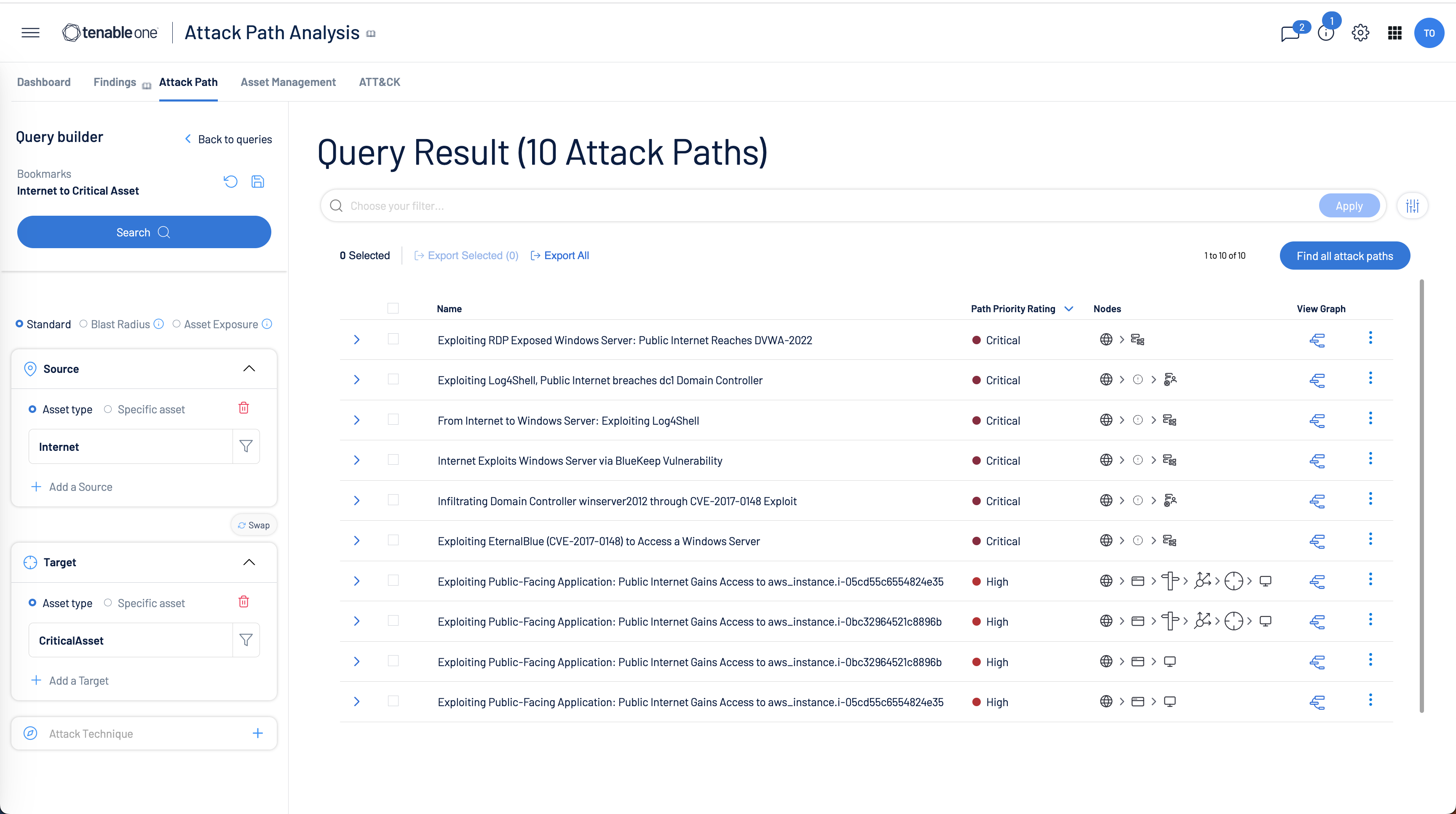

توقع وحدد أولويات مسارات الهجوم الأكثر أهمية في بيئتك، تمامًا كما يراها المهاجمون. من خلال دمج أحدث تقنيات المهاجمين وذكاء التهديد المتقدم الذي توفره Tenable Research، يمكّنك تحليل مسار الهجوم من تحديد مسارات الهجوم التي تُشكل أكبر خطر على مؤسستك والتركيز عليها بشكل استباقي. يضمن هذا إمكانية تخصيص الموارد بفعالية وكفاءة للتخفيف من التهديدات المحتملة.

تخطيط العلاقات وتطبيق نقاط الاختناق

استكشف بيئتك وحدد نقاط الاختناق لتحديد إجراءات المعالجة التي لها أكبر تأثير. اكتشف الروابط المخفية ومدى تعقيد بيئتك للتأثير على القرارات وتقوية وضعك الأمني.

الدفاع ضد برامج الفدية والتهديدات الأخرى

استخدم السياسات المعدة مسبقًا لاكتشاف تهديدات برامج الفدية بشكل مباشر. من خلال الاستفادة من السياق الفريد لبيئة مؤسستك، حدد بدقةالثغرات الأمنية التي يستغلها المهاجمون في مجال التهديد الضار بشكل نشط. ابق متقدمًا على مجرمي الإنترنت واحمِ مؤسستك.

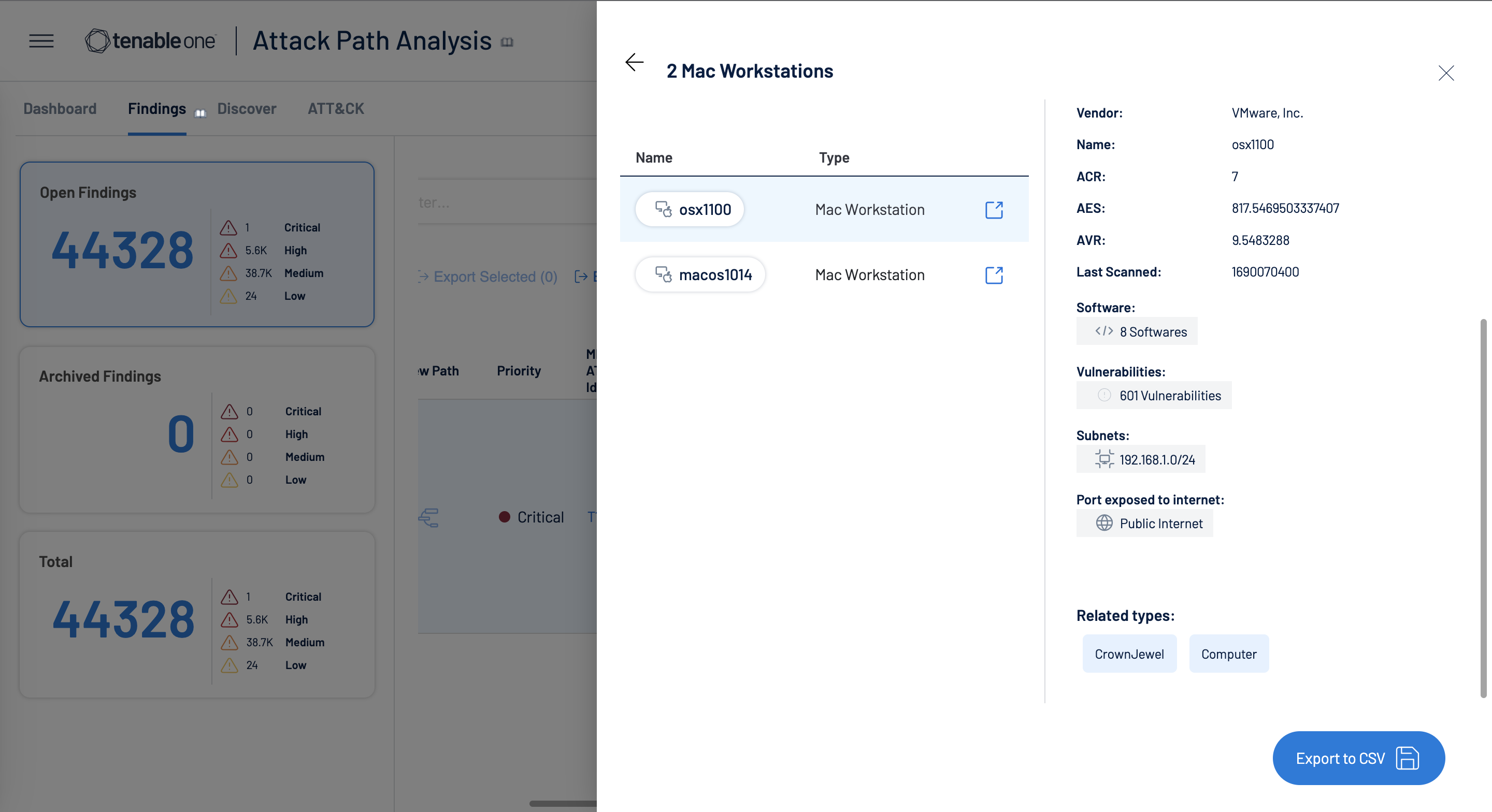

تأمين الأصول الأكثر أهمية

احم الأصول الأكثر أهمية لمؤسستك من خلال استكشاف بيئتك لتحديد نقاط الضعف لسهولة الوصول والحركة الجانبية والثغرات الأمنية عالية الخطورة.

تحليل الاتجاهات والتهديدات

افهم مسارات الهجوم الأكثر شيوعًا والمرتبطة بالأصول المهمة لإجراء مقارنات على مدار الوقت والتعمق في بيئاتك. اطلع إلى الخرائط والأدوات الأخرى لتطبيق نقاط الاختناق من أجل إجراء عملية معالجةأكثر فعالية.

Tenable One

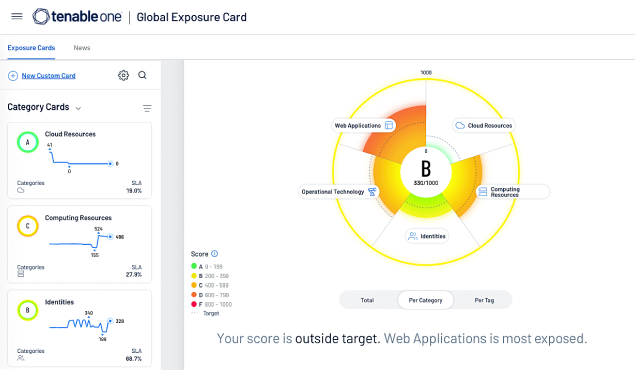

متوفر من خلال Tenable One: منصة إدارة التعرض الوحيدة في العالم التي تعمل بالذكاء الاصطناعي

تقدم منصة Tenable One حلاً للتحدي المركزي للأمن الحديث: نهج مُقسم بشكل عميق لرؤية وخوض المعارك ضد المخاطر الإلكترونية. ونعمل للتخلص من المخاطر من خلال توحيد الرؤية الأمنية والرؤى والإجراءات عبر سطح الهجوم للكشف عن الثغرات وإغلاقها بسرعة. كما يستخدم العملاء منصة Tenable One للتخلص من نقاط الضعف الإلكترنية ذات الأولوية والحماية من الهجمات - بدءًا من البنية التحتية لتكنولوجيا المعلومات إلى البيئات السحابية إلى البنية التحتية الحيوية وفي كل مكان بينهما.

تعرف على المزيد

تحويل الهجمات إلى محاولات من خلال تحليل مسار الهجوم

التفسير

باستخدام

ExposureAI

يستخدم تحليل مسار الهجوم ExposureAI لشرح وتلخيص أكثر مسارات الهجوم تعقيدًا ويوفر إرشادات محددة لعملية التخفيف من المخاطر.

اتساع

وعمق

بيانات التعرض

كل ذلك ضمن منصة Exposure Management التابعة لشركة Tenable، التي تجمع بين مصادر البيانات من إدارة الثغرات الأمنية وتعرض الهوية للمخاطر والأمان السحابي وتطبيقات الويب لتحليل مسار الهجوم الفعال (APA).

الاستفادة من

MITRE

ATT&CK

ابق على اطلاع دائم بكيفية مقارنة بيئتك بتكتيكات وتقنيات وإجراءات الخصم الشائعة من MITER ATT & CK.

بدء استخدام Tenable One

لقد ساعد Tenable One مهندسينا على تقليل الوقت الذي يقضونه في المهام اليدوية بنسبة 75%، مما يسمح لهم بالتركيز على العمل الهندسي الفعلي.

- Tenable One

Tenable Vulnerability Management

تمتع بالوصول الكامل إلى منصة حديثة سحابية لإدارة الثغرات الأمنية تُمكِّنك من مشاهدة جميع أصولك وتتبعها بدقة غير مسبوقة.

تتضمن النسخة التجريبية لـ Tenable Vulnerability Management أيضًا Tenable Lumin وTenable Web App Scanning.

Tenable Vulnerability Management

تمتع بالوصول الكامل إلى منصة حديثة سحابية لإدارة الثغرات الأمنية تُمكِّنك من مشاهدة جميع أصولك وتتبعها بدقة غير مسبوقة. اشترِ اشتراكك السنوي اليوم.

حدد خيار الاشتراك المناسب لك:

Tenable Vulnerability Management

تمتع بالوصول الكامل إلى منصة حديثة سحابية لإدارة الثغرات الأمنية تُمكِّنك من مشاهدة جميع أصولك وتتبعها بدقة غير مسبوقة.

تتضمن النسخة التجريبية لـ Tenable Vulnerability Management أيضًا Tenable Lumin وTenable Web App Scanning.

Tenable Vulnerability Management

تمتع بالوصول الكامل إلى منصة حديثة سحابية لإدارة الثغرات الأمنية تُمكِّنك من مشاهدة جميع أصولك وتتبعها بدقة غير مسبوقة. اشترِ اشتراكك السنوي اليوم.

حدد خيار الاشتراك المناسب لك:

Tenable Vulnerability Management

تمتع بالوصول الكامل إلى منصة حديثة سحابية لإدارة الثغرات الأمنية تُمكِّنك من مشاهدة جميع أصولك وتتبعها بدقة غير مسبوقة.

تتضمن النسخة التجريبية لـ Tenable Vulnerability Management أيضًا Tenable Lumin وTenable Web App Scanning.

Tenable Vulnerability Management

تمتع بالوصول الكامل إلى منصة حديثة سحابية لإدارة الثغرات الأمنية تُمكِّنك من مشاهدة جميع أصولك وتتبعها بدقة غير مسبوقة. اشترِ اشتراكك السنوي اليوم.

حدد خيار الاشتراك المناسب لك:

جرب Tenable Web App Scanning

استمتع بوصول كامل إلى أحدث عروضنا لفحص تطبيقات الويب المصممة للتطبيقات الحديثة كجزء من منصة Tenable One Exposure Management. افحص الملف الإلكتروني بالكامل لديك بأمان وبدرجة عالية من الدقة دون الحاجة إلى مجهود جسدي قوي أو تعطل تطبيقات الويب المهمة. سجِّل الآن.

تتضمن النسخة التجريبية من Tenable Web App Scanning أيضًا Tenable Vulnerability Management وTenable Lumin.

شراء Tenable Web App Scanning

تمتع بالوصول الكامل إلى منصة حديثة سحابية لإدارة الثغرات الأمنية تُمكِّنك من مشاهدة جميع أصولك وتتبعها بدقة غير مسبوقة. اشترِ اشتراكك السنوي اليوم.

3578 دولارًا أمريكيًا

تجربة Tenable Lumin

تصور واستكشف إدارة التعرض للمخاطر لديك، وتتبع الحد من المخاطر بمرور الوقت وقياس الأداء مقابل الجهات المنافسة لك باستخدام Tenable Lumin.

تتضمن النسخة التجريبية من Tenable Lumin أيضًا Tenable Vulnerability Management وTenable Web App Scanning.

شراء Tenable Lumin

تواصل مع مندوب المبيعات لمعرفة كيف يمكن أن يساعدك Tenable Lumin في الحصول على نظرة ثاقبة عبر مؤسستك بالكامل وإدارة المخاطر الإلكترونية.

طلب عرض توضيحي لـ Tenable Security Center

يُرجى ملء هذا النموذج بمعلومات جهة الاتصال الخاصة بك.

سيتصل بك أحد مندوبي المبيعات قريبًا لتحديد موعد الحصول على إصدار تجريبي.

* حقل مطلوب

/products/nessus/nessus-plugins/thank-you-for-registeringطلب نسخة تجريبية من Tenable OT Security

احصل على أمان التقنية التشغيلية الذي تحتاجه.

قلّل من المخاطر التي لا تريدها.

طلب عرض توضيحي لـ Tenable Identity Exposure

اكتشاف هجمات Active Directory والتصدي لها بشكل مستمر. لا يوجد وكلاء. لا توجد امتيازات.

في مكان العمل وفي السحابة.

طلب نسخة تجريبية من Tenable Cloud Security

أمان سحابي موحد استثنائي في انتظارك!

سنوضح لك بالضبط كيف يساعدك Tenable Cloud Security على اكتشاف الأصول متعددة السحابات وإجراء تقييمات للمخاطر حسب الأولوية وتقارير الامتثال/التدقيق الآلية.

مشاهدة

Tenable One

أثناء العمل

إدارة التعرض للمخاطر لسطح الهجوم الحديث.

اكتشف Tenable Attack Surface Management أثناء استخدامه

تعرّف على تعرض كل أصل للمخاطر على أي منصة.

جرب Tenable Nessus Professional مجانًا

مجانًا لمدة ٧ أيامTenable Nessus هو أكثر برنامج فحص للثغرات الأمنية شمولاً في السوق اليوم.

جديد - Tenable Nessus Expert

متاح الآن

تضيف أداة Nessus Expert المزيد من الميزات، بما في ذلك فحص سطح الهجوم الخارجي، والقدرة على إضافة مجالات، وفحص البنية التحتية السحابية. انقر هنا لتجربة أداة Nessus Expert.

املأ النموذج أدناه للمتابعة والحصول على نسخة تجريبية من Nessus Pro.

شراء Tenable Nessus Professional

Tenable Nessus هو أكثر برنامج فحص للثغرات الأمنية شمولاً في السوق اليوم. سيساعدك Tenable Nessus Professional في أتمتة عملية فحص الثغرات الأمنية، وتوفير الوقت في دورات الامتثال لديك والسماح لك بإشراك فريق تكنولوجيا المعلومات.

اشترِ ترخيصًا متعدد السنوات ووفّر أموالك. أضف ميزة الدعم المتقدم للحصول على إمكانية الوصول إلى الدعم عبر الهاتف، وبوابة Community، والدردشة 24 ساعة في اليوم، طوال العام.

جرب Tenable Nessus Expert مجانًا

مجاني لمدة ٧ أيام.تتيح لك أداة Nessus Expert، المصممة لسطح الهجوم الحديث، الاطلاع على المزيد وحماية مؤسستك من الثغرات الأمنية بداية من تكنولوحيا المعلومات وحتى السحابة.

هل لديك Tenable Nessus Professional بالفعل؟

قم بترقيتها إلى أداة Nessus Expert مجانًا لمدة 7 أيام.

شراء Tenable Nessus Expert

تتيح لك أداة Nessus Expert، المصممة لسطح الهجوم الحديث، الاطلاع على المزيد وحماية مؤسستك من الثغرات الأمنية بداية من تكنولوحيا المعلومات وحتى السحابة.

تعرف كيف تساعد Tenable في تحقيق متطلبات خطة SLCGP للأمن الإلكتروني

تساعد حلول Tenable على تلبية جميع متطلبات SLCGP.تواصل مع ممثل Tenable لمعرفة المزيد.

شكرًا لك.

من المفترض أن تتلقى رسالة تأكيد عبر البريد الإلكتروني قريبًا وسيتواصل معك أحد ممثلي تطوير المبيعات لدينا. يمكنك إرسال أي أسئلة إلى [بريد إلكتروني محمي].