نظرة عامة على أمن السحابة

آخر تحديث | 27 يناير 2026 |

حماية البيانات وأعباء العمل عبر AWS وAzure وGCP

ينمو سطح هجوم السحابة لديك بشكل أسرع مما يُمكنك إدارته يدويًا، ولا تعمل ممارسات إدارة الثغرات الأمنية التقليدية مع السحابة. ويساعدك دليل أمان السحابة هذا على التحكم في زمام الأمور. تعرّف كيف تساعدك أدوات أمان السحابة على رؤية جميع المخاطر السحابية وفهم ما هو مهم والتصرف قبل أن تتحول المخاطر إلى اختراق.

جدول المحتويات

- What is cloud security?

- لماذا أحتاج إلى أمان السحابة؟

- أهمية أمان السحابة

- الفرق بين أمان السحابة والأمن الإلكتروني التقليدي

- ما أهمية أمان السحابة؟

- كيف يعمل أمان السحابة؟

- أنواع أمان السحابة

- أفضل ممارسات أمان السحابة السحابية

- منصات حماية التطبيقات السحابية الأصلية (CNAPP)

- إدارة الثغرات الأمنية في أمان السحابة

- إدارة التعرض للمخاطر في أمن السحابة

- إدارة استحقاقات البنية التحتية السحابية (CIEM)

- التحكم في الوصول اللحظي والمؤقت (JIT)

- أقل قدر من الامتيازات في السحابة

- بنية الثقة الصفرية

- إدارة وضع أمن البيانات (DSPM)

- إدارة وضع أمن نظام Kubernetes (KSPM)

- أمن الحاويات

- حماية أعباء عمل السحابة (CWP)

- تكامل تدفقات CI/CDD وأمان دمج الأمن في مراحل التطوير الأولية

- اكتشاف التهديدات عبر السحابة والاستجابة لها (CDR)

- تكوينات غير صحيحة في الهوية والبنية التحتية

- أمان السحابة حسب المزود: AWS وAzure وGCP

- Cloud security posture management (CSPM)

- تحديات أمان السحابة المتعددة السحابة والسحابة الهجينة

- الأسئلة المتداولة حول أمان السحابة

- تحكم في وضع أمان السحابة لديك

- موارد أمان السحابة السحابية

- منتجات أمان السحابة

ما المقصود بأمن السحابة؟

يحمي أمن السحابة البنية التحتية والتطبيقات والبيانات التي تدعم أعمالك في السحابة.

يمتد الأمن في السحابة ليشمل إدارة الهوية ومراقبة التكوين وحماية أعباء عمل السحابة والاستجابة للمخاطر عبر موفري الخدمات السحابية (CSPs) مثل Microsoft Azure وAmazon Web Services( AWS) وGoogle Cloud Platform (GCP ).

يتضمن تعريف أمن السحابة التقنيات والسياسات والضوابط المستخدمة لحماية البنية التحتية والسحابة والتطبيقات والبيانات المعتمدة عليها من التهديدات الإلكترونية.

لماذا أحتاج إلى أمن السحابة؟

عندما تتبنى استراتيجية السحابة المتعددة، فإن سطح الهجوم لديك ينمو. ويؤدي ذلك إلى مخاطر جديدة مثل الهويات المُفرطة في الصلاحيات، والموارد التي تمت تهيئتها بشكل غير صحيح، والبيانات الحساسة المكشوفة والمعرضة للخطر.

يعمل حل أمن السحابة القوي على تقييم بيئتك باستمرار، ويكشف عن أهم المشكلات ويساعد فريقك على معالجتها بسرعة.

لماذا يُعدّ أمن السحابة أمرًا بالغ الأهمية؟

يتسع سطح هجوم سحابتك للهجمات على السحابة مع كل عبء عمل جديد، وحساب جديد، وواجهة برمجة تطبيقات جديدة. دراسات أمن السحابة من Tenable، مثل تقرير مخاطر السحابة لعام 2024 (تحليل البيانات من يناير إلى يونيو 2024)، خلصت إلى ما يلي:

- 84% من المؤسسات لديها مفاتيح وصول محفوفة بالمخاطر

- 23% من هويات السحابة لديها صلاحيات مُفرطة ذات خطورة عالية أو حرجة

- 80% من أعباء عمل السحابة لديها ثغرات أمنية خطيرة لم تتم معالجتها، ثغرة الهروب من الحاويات المنتشرة على نطاق واسع CVE-2024-21626، التي بقيت دون معالجة لفترات طويلة

ما المغزى؟ إذا لم يكن لديك رؤية واضحة وأتمتة وتحديد أولويات المخاطر حسب السياق، فأنت معرض للخطر.

الفرق بين أمن السحابة والأمن الإلكتروني التقليدي

يُساعد فهم دور أمن السحابة في الأمن الإلكتروني في توضيح سبب عدم كفاية الدفاعات التقليدية المحيطة بالبيئات السحابية الأصلية.

لا يوجد محيط ثابت لأمن السحابة. وبدلاً من ذلك، يُمكنك إدارة المخاطر عبر الخدمات والبنية التحتية الديناميكية.

يؤمن موفر الخدمة السحابية الذي تتعامل معه الطبقات المادية والأساسية، ولكنك مسؤول عن ضبط أعباء العمل والهويات وضوابط الوصول الخاصة بك. ويُطبق نموذج المسؤولية المشتركة في السحابة هذا على جميع منصات السحابة الرئيسية.

يتطلّب الأمن الإلكتروني في الحوسبة السحابية فهم المخاطر التي تُديرها أنت مقابل ما يغطيه موفر خدمة السحابة الخاص بك، خاصةً فيما يتعلق بالتكوينات والوصول والبيانات الحساسة.

يجب أن تأخذ منصة أمان السحابة الذي تستخدمها هذا التعقيد في الاعتبار، وينبغي أن يقوم بما يلي:

- توحيد الرؤية عبر الحسابات

- التكامل مع أنظمة الهوية التي لديك

- مراقبة أنماط الوصول إلى البيانات

- كشف ما تُسميه Tenableالمجموعات الضارة، مثل عبء العمل العام المتصل بالبيانات الحساسة عبر هوية ذات صلاحيات مرتفعة.

عندما تُحدد هذه المخاطر مُبكرًا، يُمكنك إصلاحها قبل أن يستغلها المهاجمون.

تحتاج أيضًا إلى أدوات تعمل عبر بيئات التطوير والإنتاج التي لديك.

على سبيل المثال، يُمكنك فحص البنية التحتية كتعليمة برمجية (IaC) بحثًا عن التكوينات غير الصحيحة قبل نشرها، ثم مراقبة سلوك هذه الموارد بمجرد نشرها. ويُساعدك نهج دمج الأمن في مراحل التطوير الأولية هذا على تضمين الأمان في مراحل بناء الأنظمة منذ البداية.

إذا كنت تقارن أفضل منصات أمن السحابة، فتجاوز إدارة وضع أمن السحابة (CSPM) الأساسي. وابحث عن حل يجمع بين سياق أعباء العمل، وإدارة الهوية، وحساسية البيانات في واجهة عرض موحدة. وهكذا يكون بإمكانك تقليل المخاطر الحقيقية، وليس مجرد ضوضاء التنبيهات.

أسباب أهمية أمن السحابة

إن البنية التحتية للسحابة لمؤسستك تتطور بشكل أسرع من تطور تكنولوجيا المعلومات التقليدية. وكذلك الحال بالنسبة لتعرضك للمخاطر.

بينما تتبنى فرقك البنى متعددة السحابة وتتحول إلى التطبيقات السحابية، فإنها تخلق مخاطر أمنية لا حصر لها في السحابة العامة، مثل تكوينات غير صحيحة للهويات والهويات ذات الصلاحيات المفرطة وعبء العمل غير المُراقب.

لا تتعلق استراتيجية أمن السحابة الحديثة بتأمين المحيط الخارجي فقط. بل إنك تدير الآلاف من الخدمات التي تُنشر بشكل مستقل، ولكل منها صلاحيات وسياسات وفرص حدوث تغييرات غير متوقعة.

يتضح حجم هذه المشكلة في تقرير Tenable Cloud Risk Report 2024.

لقد وجد المحللون أن 45% من أصول السحابة التي تم تحليلها تنطوي على ثغرة أمنية واحدة على الأقل قابلة للاستغلال، وأن 97% من المؤسسات لديها مسارات مخاطر سحابية يُمكن للمهاجمين اجتيازها للوصول إلى الأصول المهمة.

ليست هذه مشكلات معزولة. بل إنها نقاط ضعف في النظام تتطلب مراقبة مستمرة ومعالجة ذات أولوية.

كما أن الهويات التي تتم إدارتها بشكل سيء تزيد من المخاطر.

يُسلط بحث حديث أجرته شركة Tenable في تقرير Cloud Security Risk Report 2025، الضوء باستمرار على أن الإعدادات الافتراضية للصلاحيات والاستحقاقات المفرطة والأذونات الدائمة الممنوحة للهويات السحابية هي المحرك الرئيسي للحركة الجانبية وتصعيد الامتيازات.

لن يتمكن فريقك من فرض أقل قدر من الامتيازات أو اكتشاف التركيبات الضارة بشكل موثوق، بدون الرؤية الواعية بالسياق لمخاطر الهوية.

إن الامتثال بمثابة محرك رئيسي آخر.

إن وجود استراتيجية قوية لامتثال السحابة أمر ضروري سواء أكان فريقك يعمل على FedRAMP , أو ISO 27001أو المعايير الخاصة بالصناعة مثل HIPAA. وتشكل التكوينات غير الصحيحة في إعدادات السحابة والصلاحيات المفرطة مخاطر على عملية منح الشهادات.

تنبع هذه المشكلات غالبًا من عدم وجود إدارة مستمرة للوضع الأمني أو سجلات المراجعة الجاهزة.

يمكن أن تساعدك منصة أمن السحابة القوية على تحديد الانتهاكات مبكرًا وحلها بسرعة وإثبات الامتثال أثناء عمليات التدقيق.

ولكن هذا أكثر من مجرد استراتيجية دفاعية. كما أنه عامل تمكين.

باستخدام أدوات إدارة المخاطر السحابية الصحيحة، يُمكنك نشر خدمات جديدة وتوسيع نطاق البنية التحتية للسحابة والابتكار عبر وحدات الأعمال دون إدخال مخاطر غير مُدارة.

تدعم Tenable هذا النهج من خلال منصتها الموحدة. فبدلاً من إغراق فرق العمل بالتنبيهات، يُخطط حل Tenable Cloud Security العلاقات بين الأصول والمستخدمين والبيانات للكشف عما يعرض مؤسستك للخطر بالفعل.

على سبيل المثال، يعد المورد الذي يواجه الجمهور ولديه أذونات المسؤول والوصول المباشر إلى مساحة التخزين الحساسة أمرًا بالغ الأهمية - ويمكن إصلاحه.

يساعدك فهم مكان وجود المخاطر في السحابة التي لديك، وسبب أهميتها، على تقليص سطح الهجوم، وتسريع الامتثال والتحرك بمرونة أكبر عبر AWS وAzure وGoogle Cloud.

آلية عمل أمن السحابة

يبدأ أمن السحابة بالفحص دون وكيل، الذي يكتشف كل أصل، مثل الأجهزة الافتراضية والحاويات والوظائف التي لا تستخدم خادم ودلاء التخزين، ويتحقق من تكوينها وفقًا للمعايير.

ومن هناك، تعمل أدوات مثل Tenable Cloud Security على تقييم المخاطر باستمرار عبر جميع طبقات بيئتك.

وفي الوقت نفسه، يبدأ تطبيق سياسة السحابة في التطوير مع البنية التحتية كتعليمة برمجية (IaC).

أثناء دفع المطورين بيانات Terraform أو CloudFormation، تتحقق عمليات الفحص المدمجة من التكوينات غير الصحيحة، مثل قواعد الشبكة المفتوحة أو الأدوار ذات الأذونات المفرطة، قبل النشر. هذا مثال على دمج الأمن في مراحل التطوير الأولية، حيث تقدم فرقك في وقت مبكر من دورة حياة تطوير البرمجيات.

بمجرد تشغيل أعباء العمل، تبدأ عملية التحكم في الهوية.

تُحدد المراقبة المستمرة وإدارة استحقاقات البنية التحتية السحابية (CIEM) الامتيازات غير المستخدمة أو المفرطة. ويمكنك تقليص سطح الهجوم لديك من خلال تطبيق فرض أقل قدر من الامتيازات وإزالة الاستحقاقات القديمة.

إذا اكتشفت الأنظمة وصولًا غير اعتيادي، مثل دالة Lambda التي تستدعي قاعدة بيانات مُقيّدة، فإنها تُطلق تنبيهات أو تحذف هذا الوصول ديناميكيًا.

في حال ظهور ثغرة أمنية، على سبيل المثال، صورة حاوية مكشوفة أو واجهة برمجة تطبيقات عامة، تُنشئ عمليات سير العمل الآلية أجزاء من التعليمات البرمجية للمعالجة مباشرة في إلى مسار التكامل المستمر/النشر المستمر (CI/CD). وتتيح لك هذه المقتطفات، المُنسقة لتتوافق مع Terraform أو YAML، حل المشكلة في التحكم في الإصدار وإعادة النشر بسرعة وبشكل متسق.

لا تتوقف بيئات السحابة عن التغير.

تُساعدك إدارة التعرض للمخاطر في السحابة على معرفة كيفية اتصال الأصول من خلال الهويات ومسارات الصلاحيات المرتفعة. على سبيل المثال، يُظهِر مخطط التعرض للمخاطر سلاسل التعرّض للمخاطر التي يُمكن أن يتبعها المهاجمون في الوقت الفعلي، مثلًا من حاوية تخزين مكشوفة عبر مفتاح خامل لوصول المسؤول إلى قاعدة بيانات، ويبرز أين يجب عليك كسر السلسلة.

وأخيرًا، المراقبة والكشف المستمران (CMD) أو الكشف عن السحابة والاستجابة لها يتتبع نظام سجلات بيانات المكالمات (CDR) الأحداث المشبوهة، مثل تغييرات سياسة إدارة الهوية والوصول (IAM)، أو تعديلات الشبكة، أو سلوك الحاويات غير الطبيعي، عبر AWS وAzure وGCP ومجموعات Kubernetes.

سوف تحصل على ميزات الاكتشاف، والإجراءات ذات الأولوية، والتكامل مع أنظمة تذاكر الدعم؛ مما يتيح لفرق المعالجة تنسيق عمليات الإصلاح والمعالجة بسرعة فائقة.

نموذج العمل هذا:

- يعثر على جميع الأصول ويتحقق من وضعها عبر إدارة وضع أمان السحابة (CSPM)، وإدارة وضع أمن Kubernetes (KSPM)، وحماية أعباء عمل السحابة (CWP)

- يضمن بقاء البيانات محمية من خلال إدارة وضع أمان البيانات (DSPM)

- يتحكم في جميع عمليات وصول الهوية عبر إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) وعمليات سير العمل في الوقت المناسب (JIT)

- يمنع التغيير باستخدام نهج السياسة كتعليمة برمجية في مسار التكامل المستمر/النشر المستمر (CI/CD)

- يظهر الرؤية المباشرة باستخدام تخطيط التعرض للمخاطر واكتشاف التهديدات عبر السحابة والاستجابة لها (CDR)

يُساعدك هذا النهج الموحد على تجنب عواصف من التنبيهات، والتركيز على ما يهمك والحفاظ على مرونتك مع تلبية احتياجات الامتثال.

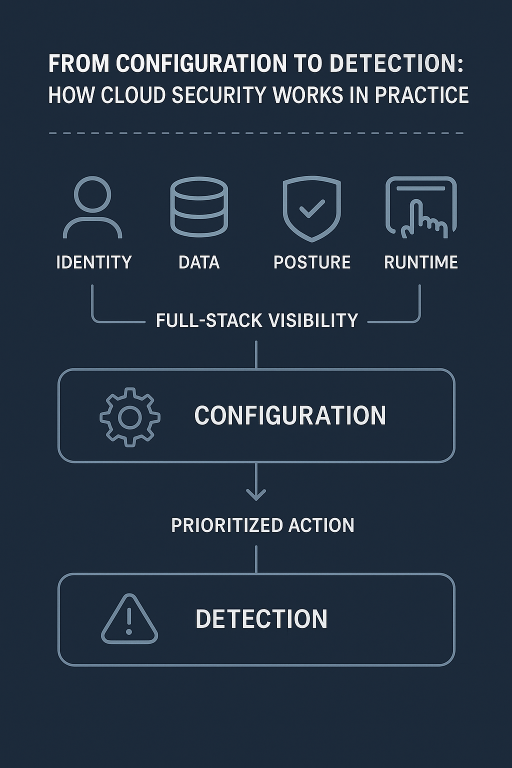

يوضح هذا الرسم البياني كيف يربط حل أمان السحابة الحديث مثل Tenable بين الطبقات الرئيسية، والهوية والبيانات والوضع الأمني ووقت التشغيل، لتوفير رؤية كاملة وإجراءات ذات أولوية.

أنواع أمن السحابة

يمتد أمن السحابة إلى مجالات متعددة، كل منها ضروري لحماية البيئة السحابية. وتشمل هذه المجالات ما يلي:

- أمن البنية التحتية، باستخدام أدوات مثل إدارة وضع أمان السحابة (CSPM)، التي تتحقق من تكوينات الحوسبة والتخزين والخوادم غير المتصلة بالإنترنت مقابل أطر عمل مثل معايير رابطة الدول المستقلة.

- حماية أعباء العمل، من خلال منصات حماية أعباء عمل السحابة (CWPP) التي تراقب سلوك وقت التشغيل عبر الحاويات والأجهزة الافتراضية والوظائف.

- أمان Kubernetes وأمان الحاويات، والجمع بين إدارة وضع أمان Kubernetes (KSPM) وفرض وقت التشغيل لتأمين مجموعاتك وأعباء العمل.

- إدارة الهوية، حيث تعمل إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) والوصول في الوقت المناسب (JIT) وفرض أقل قدر من الامتيازات على تقليل نطاق تأثير المخاطر.

- إدارة وضع أمن البيانات (DSPM)، التي تبحث عن البيانات الحساسة عبر الخدمات وتحميها من خلال ربط أنماط الوصول بمخاطر التعرض.

- أمان الشبكة وواجهة برمجة التطبيقات، باستخدام سياسات التجزئة والبوابة للحد من الحركة والوصول الخارجي.

- وسطاء أمان الوصول إلى السحابة (CASBs)، الذين يوفرون رؤية واضحة لاستخدام SaaS، ويفرضون سياسات الوصول ويمنعون فقدان البيانات عبر التطبيقات السحابية.

- اكتشاف التهديدات عبر السحابة والاستجابة لها (CDR يكشف هذا، مقترنًا برسم خرائط التعرض للمخاطر، كيف تتحد التكوينات غير الصحيحة والهويات والبيانات لتُشكل مسارات هجوم حقيقية.

تُعزز كل طبقة الطبقات الأخرى. ويشكلان معًا نموذجًا دفاعياً متعمقًا يُعزز وضع الأمن الإلكتروني السحابي عبر مزودي الخدمة.

استكشف كل مجال بالتفصيل في دليل أنواع أمن السحابة.

أفضل ممارسات أمن السحابة

الآن بعد أن تعرفت على الأنواع الرئيسية لأمن السحابة، إليك كيفية تنفيذها.

تنطبق أفضل ممارسات أمان السحابة هذه عبر AWS وAzure وGCP وتعمل بشكل أفضل عندما توحد المنصة الوضع الأمني والهوية ورؤية عبء العمل.

استخدم قائمة التحقق هذه لتوجيه خطواتك التالية وانتقل إلى كل قسم للحصول على إرشادات أعمق.

يرجى تطبيق هذه الاستراتيجيات عالية التأثير في بيئتك متعددة السحابة:

- فحص التكوينات غير الصحيحة بشكل مستمر

- ابحث عن التغيير عبر الحوسبة والتخزين وأصلحه قبل أن يصبح مكشوفًا.

- فرض أقل قدر من الامتيازات باستخدام إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) والوصول في الوقت المناسب (JIT)

- تدقيق الاستحقاقات وإزالة الأذونات غير المستخدمة وأدوار النطاق بشكل ديناميكي.

- تأمين مسارات التكامل المستمر/النشر المستمر (CI/CD) بشكل مُبكر

- دمج الأمن في مراحل التطوير الأولية من خلال تضمين البنية التحتية كتعليمة برمجية (IaC) وعمليات فحص الحاويات.

- مراقبة سلوك الحاوية وأعباء العمل

- اكتشاف الحالات غير الطبيعية في وقت التشغيل مثل تصعيد الامتيازات أو الحركة غير المصرح بها.

- تعيين مسارات التعرض للمخاطر وتحديد أولوياتها

- استخدم مُخطط التعرض للمخاطر للعثور على سلاسل الهجمات الخطيرة عبر الهويات وأعباء العمل والبيانات.

- حماية البيانات الحساسة باستخدام إدارة وضع أمن البيانات (DSPM)

- اكتشاف مجموعات البيانات المهمة وتصنيفها وتقييد الوصول إليها عبر السحابة الخاصة بك.

- الكشف والاستجابة الفورية

- دمج القياس عن بُعد السحابي وأتمتة مهام سير عمل الإصلاح.

منصة حماية التطبيقات السحابية الأصلية (CNAPP)

لا يتعلق أمن السحابة فقط بالعثور على التكوينات غير الصحيحة. ويتعلق الأمر برؤية كيفية تفاعل الهوية وأعباء العمل والبيانات عبر بيئتك.

وهنا يأتي دور منصات حماية التطبيقات السحابية الأصلية (CNAPPs).

بدلاً من التنقل بين الأوضاع الأمنية وسلوكيات وقت التشغيل والأذونات ورؤية البيانات عبر أدوات مختلفة، تمنحك منصة حماية التطبيقات السحابية الأصلية (CNAPP) منصة واحدة موحدة. وتجمع منصة حماية التطبيقات السحابية الأصلية (CNAPP) بين إدارة وضع أمان السحابة (CSPM) ومنصة حماية أعباء عمل السحابة (CWPP) وإدارة وضع أمان Kubernetes (KSPM) وإدارة البنية التحتية للسحابة والاستحقاقات (CIEM) وإدارة وضع أمن البيانات (DSPM) في سير عمل واحد متكامل.

توفر منصة أمن السحابة هذه رؤية كاملة لدورة الإنشاء، بحيث يمكنك إدارة المخاطر عبر البنية التحتية كتعليمة برمجية (IaC) ونشاط وقت التشغيل والوصول إلى الهوية.

تُساعدك على

- تتبّع سلوك الحاوية أو الجهاز الافتراضي إلى بنية تحتية ذات تكوين غير صحيح أو أسرار مُعرضة للخطر

- الروابط السطحية بين أعباء العمل التي تحتوي على ثغرات أمنية والبيانات الحساسة

- إعطاء الأولوية للتنبيهات بناءً على المخاطر الحقيقية، وليس فقط على مكافحة ثغرات CVE الثابتة

إذا كانت صورة الحاوية تتضمن ثغرة أمنية ولكنها معزولة، فقد لا تحتاج إلى التصرف بشأنها. ولكن إذا كان عبء العمل نفسه يعمل بصلاحيات مرتفعة ويتصل بقاعدة بيانات الإنتاج، فإنك تواجه خطرًا كبيرًا.

تُخبرك منصة حماية التطبيقات السحابية الأصلية (CNAPP) بالسبب.

تتكامل أفضل منصات منصة حماية التطبيقات السحابية الأصلية (CNAPP) مع تدفقات التكامل المستمر/النشر المستمر (CI/CD)، وتفرض نهج السياسة كتعليمة برمجية وتحلل مخاطر السحابة من خلال مسارات التعرض للمخاطر، وليس من خلال نتائج معزولة. وهذا يعني أن فريقك يرى ما هو مهم، وأين هو مهم وكيفية إصلاحه قبل أن يصبح خرقًا.

أفضل ممارسات استخدام منصة حماية التطبيقات السحابية الأصلية (CNAPP) في البيئات السحابية

تتطلب حماية بيئتك السحابية أكثر من مجرد التنبيه. إنك بحاجة إلى سياق وتحكم واستراتيجية تتناسب مع السياق. وتُساعدك هذه الممارسات الفضلى على استخدام منصة حماية التطبيقات السحابية الأصلية (CNAPP) بفعالية وتقليل المخاطر في العالم الحقيقي.

- فحص التكوينات غير الصحيحة في كل خدمة سحابية.

- قم بإجراء فحوصات مستمرة للوضعية عبر الحوسبة والتخزين والخوادم بدون خادم و Kubernetes.

- فرض أقل قدر من الامتيازات وإزالة الوصول غير المستخدم.

- استخدم أدوات CIEM للكشف عن الأذونات غير المستخدمة وإزالتها.

- راقب مجموعات الهوية والتعرض والبيانات.

- قد يبدو عبء العمل الذي يواجه الجمهور آمناً إلى أن يتصل بالأنظمة الحساسة من خلال الوصول المفرط في التصريح.

- التقط الانجراف بين التعليمات البرمجية ووقت التشغيل.

- تأكد من تطابق بيئتك المباشرة مع السياسة التي حددتها. إذا لم يحدث ذلك، فقد تتعرض للخطر.

- قم ببناء الأمان في تدفقات CI/CD الخاصة بك.

- فحص Terraform و YAML وصور الحاويات أثناء التطوير. إصلاح المشاكل قبل النشر.

- تعيين مسارات الهجوم باستخدام رؤى الأصول والهوية.

- تحديد الأولويات بناءً على كيفية تنقل المهاجمين بين الخدمات، وليس فقط بناءً على النتائج المعزولة.

- مراقبة الحاويات أثناء وقت التشغيل.

- ابحث عن الإجراءات غير المعتادة مثل تغييرات صلاحيات مرتفعة أو الحركة الجانبية داخل مجموعاتك.

- تتبع من وماذا يمكن أن يصل إلى البيانات الحساسة

- البيانات وحدها ليست خطيرة. مسار الوصول هو ما يحولها إلى مخاطرة.

- تطبيق وحدات التحكم كتعليمة برمجية.

- تحديد السياسة وتطبيقها في قاعدة التعليمات البرمجية الخاصة بك للحفاظ على حماية متسقة وقابلة للتدقيق.

- إعطاء الأولوية للسياق أكثر من الحجم.

- ركز طاقتك حيث يتداخل سلوك عبء العمل والأذونات والبيانات الحساسة.

إدارة الثغرات الأمنية في أمن السحابة

تتطلب إدارة الثغرات الأمنية في السحابة سياقًا دقيقًا. انتقل إلى ما هو أبعد من فحص التعليمات البرمجية لفهم مكان تشغيلها ومن يصل إليها وكيفية اتصالها بالموارد الحساسة.

لن تتمكن أدوات فحص الثغرات الأمنية التقليدية من اكتشاف المشكلات في البيئات غير المضيفة أو الحاويات قصيرة العمر.

وجد تقرير Tenable Cloud Risk Report 2024 أن 42% من أعباء العمل المعرضة للخطر كانت موجودة فقط خلال فترات انتقاليةوتتبخر قبل أن تتمكن الأدوات التقليدية من فحصها.

يعمل حل إدارة الثغرات الأمنية القوي للبيئات السحابية على النحو التالي:

- الفحص عبر الطبقات.

- التحقق من الحاويات قيد التشغيل، والأجهزة الافتراضية، والوظائف التي لا تحتاج لخادم، وملفات البنية التحتية كتعليمة برمجية (IaC) المُخزنة. والإبلاغ عن الصور الأساسية التي تتضمن ثغرات أمنية أو التصحيحات المفقودة وربطها ببيئة وقت التشغيل الحالية.

- إضافة سياق لتسجيل المخاطر.

- الإحالة المرجعية لنتائج الثغرات الأمنية مع طبقات الهوية والتعرض للمخاطر. تصبح مكافحة ثغرات CVE منخفضة الخطورة عالية الخطورة إذا أثرت على عبء العمل المكشوف للإنترنت وتمت المصادقة عليه عبر حساب خدمة خامل عالي الصلاحية.

- استخدم التكامل المستمر/النشر المستمر (CI/CDD).

- تطبيق اقتراحات الإصلاح ومقتطفات الإصلاح مباشرةً في طلبات السحب أو مسارات العمل. يمكن للمطوّرين إصلاح الثغرات الأمنية قبل دمجها ونشرها، مما يدعم دمج الأمن في مراحل التطوير الأولية.

- أتمتة المعالجة.

- إنشاء مقتطفات تصحيح سحابية أصلية مثل Terraform، وقوالب ARM، وCloudFormation لإصلاح العيوب تلقائيًا عندما يكون ذلك ممكنًا. وهذا يقلل وقت المعالجة من أسابيع إلى ساعات.

- تحديد أولويات فرز الاستجابة.

- تتلقى فرق الأمن التنبيهات ذات الأولوية العالية فقط، مما يوفر التركيز على الثغرات الأمنية التي من المرجح أن يستغلها المهاجمون في سير عمل إدارة المخاطر السحابية المباشرة.

يمنع هذا النهج تسلل الثغرات غير المُكتشفة إلى بيئة التشغيل، كما يضمن بقاء البنية التحتية في مأمن من تغيير الإعدادات.

بدلاً من التفاعل مع التنبيهات، يتخلص فريقك من المخاطر بشكل استباقي عبر سياقات الحاويات وواجهة برمجة التطبيقات والسحابة الأصلية، مدعومًا بالأتمتة وتحديد الأولويات الذكي.

هل تريد معرفة المزيد عن إدارة الثغرات الأمنية في السحابة؟ اطلع على صفحة إدارة الثغرات الأمنية السحابية هذه للتعمق أكثر.

إدارة المخاطر في أمن السحابة

تكشف إدارة التعرض للمخاطر كيف يُمكن للمهاجمين الانتقال من تكوين غير صحيح إلى آخر عبر ضوابط فاشلة أو استحقاقات غير آمنة.

يُظهر تقرير Tenable Cloud Risk Report 2024 أن 97% من المؤسسات تمتلك مسارًا واحدًا على الأقل قابلاً للاستغلال، يجمع بين إمكانية الوصول إلى الإنترنت وصلاحيات الهوية وأعباء العمل الضعيفة التي تحتوي على ثغرات أمنية.

وفيما يلي بعض التوصيات لتطبيق أفضل ممارسات إدارة التعرض للمخاطر على بيئاتك السحابية:

- تحديد سطح الهجوم السحابي

- حدّد كيفية تفاعل الموارد والهويات ومخازن البيانات ومسارات الشبكة عبر بيئة السحابة لديك. ويُمكنك هذا السياق من تحديد الأماكن التي تتداخل فيها المخاطر والأماكن التي يمكن أن يتحرك فيها المهاجمون بشكل جانبي.

- تحديد المجموعات الضارة.

- لا تتعلق المخاطرة دائمًا بخطأ واحد. وقد تتصل واجهة برمجة التطبيقات العامة بحاوية تقوم بتشغيل تعليمات برمجية قديمة. وإذا كانت تلك الحاوية تستخدم حساب خدمة بصلاحيات مرتفعة مع وصول إلى قاعدة البيانات، فقد أنشأت سلسلة مخاطر. وتعني إدارة التعرض للمخاطر اكتشاف هذه التركيبات الخطيرة والثغرات الأمنية قبل أن يستغلها المهاجمون.

- أعط الأولوية للثغرات الأمنية التي يمكن استغلالها، وليس لما هو مزعج.

- إن التكوين غير الصحيح شائع. ولكن ليست التكوينات جميعها مهمة. عليك تركيز جهود فريقك على تلك التي تنشئ مسارات وصول إلى البيانات المهمة أو أنظمة الإنتاج. يراعي تحديد الأولويات المعتمد على المخاطر نطاق الهوية وحساسية البيانات وإمكانية الوصول إلى الشبكة، وليس فقط حجم التنبيهات.

- تعطيل مسارات التعرض للمخاطر عند المصدر.

- تخلص من سلاسل المخاطر بأكملها، وليس فقط الثغرات الأمنية الفردية. وقد يعني ذلك إزالة الأذونات غير الضرورية، أو عزل أعباء العمل، أو فرض حدود النهج، أو حظر مسارات الوصول غير المستخدمة. إن كسر مسارات التعرّض في وقت مبكر يمنع المهاجمين من تحويل الثغرات منخفضة المخاطر إلى اختراقات كبيرة.

اطلع على دليل إدارة التعرض للمخاطر في السحابة للحصول على رؤية أعمق حول كيفية تعزيز إدارة التعرض للمخاطر لاستراتيجية أمان السحابة.

إدارة استحقاقات البنية التحتية السحابية (CIEM)

تنمو البيئات السحابية بسرعة.

كما هو الحال مع انتشار المستخدمين البشريين، وحسابات الخدمة، وأدوار الجهات الخارجية.

يحتفظ العديد منها بأذونات مفرطة أو قديمة أو لم تُستخدم قط.

تدقق أدوات إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) باستمرار في تلك الاستحقاقات. فهي تُحدد المجموعات المحفوفة بالمخاطر والأذونات غير المستخدمة والوصول الذي يتجاوز AWS وAzure وGCP وKubernetes.

للاستمتاع بسحابة آمنة، ضع في اعتبارك أكثر من مجرد الوصول المباشر. تخيل وجود حساب خدمة في التطوير لديه أذونات شاملة. إذا قام أحد المهاجمين باختراق هذا الحساب، فقد يتمكن من الوصول إلى الحاويات وأعباء العمل وبيانات الإنتاج.

تساعدك إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) في الكشف عن هذه المسارات غير المباشرة التي تخلق مخاطر حقيقية.

يدعم حل إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) الصحيح تطبيق أقل قدر من الامتيازات والوصول في الوقت المناسب. ومن خلال الاطلاع على ما تستخدمه كل هوية بالفعل، يمكنك تعيين حدود أكثر إحكامًا وإلغاء الوصول غير المستخدم وتدوير بيانات الاعتماد دون انقطاع.

هل تريد استكشاف حالات استخدام وأدوات مُحددة؟ راجع صفحة إدارة البنية التحتية للسحابة والاستحقاقات (CIEM).

التحكم في الوصول في الوقت المناسب (JIT)

حتى لو قمت بتوسيع نطاق الأدوار بشكل صحيح، فإن الوصول الدائم لا يزال يخلق مخاطر.

في البيئات السحابية، تصبح الصلاحيات المرتفعة أهدافًا سهلة، خاصةً إذا احتفظ المستخدمون أو الخدمات بوصول لا يستخدمونها بشكل نشط.

يقلل الوصول في الوقت المناسب (JIT) هذه الفرصة السانحة. ولتصحيح الأخطاء، قد يحتاج المطور إلى حقوق المسؤول في بيئة الاختبار. وباستخدام الوصول في الوقت المناسب (JIT)، يطلبون الوصول وينفذون المهمة ويفقدون تلك الصلاحيات المرتفعة عند انتهاء الجلسة. هذا يفرض بشكل أكثر فعالية أقل قدر من الامتيازات.

إنك تتحكم في كيفية الموافقة على الوصول، ومدة استمراره والشروط التي يجب أن يستوفيها. كما أنه يقلل من مسارات الهجوم من خلال ضمان وصول عدد أقل من الهويات إلى الموارد الحساسة في أي وقت.

لاعتماد حل الوصول في الوقت المناسب (JIT) على نطاق واسع، تحتاج إلى رؤية جميع الاستحقاقات والأتمتة للتعامل مع تطبيق السياسة. وتساعدك منصة أمن السحابة القوية على بناء هذه الحواجز الأمنية في عمليات سير عمل التكامل المباشر/النشر المستمر (CI/CD) وسجلات المراجعة.

هل تريد أن تفهم كيف تتناسب مع استراتيجية أقل قدر من الامتيازات الخاصة بك بشكل أفضل؟ اقرأ دليلنا الكامل للوصول في الوقت المناسب.

أقل قدر من الامتيازات في السحابة

لا يمكنك تقليل مخاطر السحابة دون تقليل الوصول إليها. تحتاج إلى أقل قدر من الامتيازات. ولكن من الصعب القيام بذلك بشكل جيد بدون الأتمتة والرؤية، خاصةً عبر البيئات متعددة السحابة.

يضمن أقل قدر من الامتيازات أن كل هوية بشرية أو آلية لديها فقط الوصول الذي تحتاج إليه.

قد يكون من الصعب تطبيق ذلك يدويًا في AWS وAzure وGCP. ومع تراكم الأذونات، تتغير حتى السياسات حسنة النية عن نطاقها.

تساعد أدوات إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) في هذا الأمر. حيث تُحلل الاستخدام الحقيقي وتحدد الاستحقاقات غير الضرورية أو الخطيرة. وباستخدام إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) وعمليات سير عمل الوصول في الوقت المناسب (JIT)، يُمكن للفرق تقليل الصلاحيات المرتفعة وتطبيق تحديد نطاق الأدوار وبناء ضوابط أكثر إحكامًا للبنية التحتية كتعليمة برمجية تتماشى مع الاحتياجات الفعلية.

بنية الثقة الصفرية

الثقة الصفرية (انعدام الثقة) في السحابة يعني التحقق من كل طلب وصول بناءً على الهوية والسياق والمخاطر قبل منحه.

لا يمكنك افتراض الثقة لمجرد وجود شيء ما داخل محيطك. هذا المحيط غير موجود في السحابة.

تمتد البيئات السحابية الحديثة عبر العديد من السحابات الخاصة الافتراضية (VPCs) والمناطق والمنصات الافتراضية. وبدون التحقق المستمر، يمكن لرمز مميز من بيئة ما أن يفتح قفل بيئة أخرى بهدوء.

يعني فرض الثقة الصفرية وجود رؤية واضحة للهويات وأعباء العمل وتفاعلاتها حتى تتمكن من اكتشاف السلوك غير الطبيعي وإيقاف إساءة استخدام صلاحيات مرتفعة قبل أن يتصاعد.

تتطلب استراتيجية الثقة الصفرية القوية تحكمًا ديناميكيًا في الوصول، وسياقًا فوريًا ومراقبة عبء العمل.

على سبيل المثال، إذا بدأ حساب خدمة ما بالوصول إلى موارد حساسة لم يسبق له استخدامها من قبل، فيجب أن يؤدي هذا السلوك إلى الفحص أو الأتمتة، وليس انتظار تصاعد التنبيه.

هل تريد التعمق أكثر؟ استكشف دليلنا الكامل للثقة الصفرية في السحابة واطلع على كيفية تطبيقه في البيئات المختلطة والمتعددة السحابة.

إدارة وضع أمن البيانات (DSPM)

أعباء عملك ليست الأصول الوحيدة التي يريدها المهاجمون. وغالبًا ما تكون البيانات الحساسة هي الهدف الحقيقي.

تساعدك إدارة وضع أمن البيانات (DSPM) على اكتشاف تلك البيانات وتصنيفها وحمايتها قبل أن يتم كشفها.

لا تُشغل السحابة الخاصة بك أعباء العمل فحسب، بل تحتفظ بالبيانات أيضًا. وغالبًا ما يتضمن ذلك محتوى خاضع للتنظيم مثل البيانات المالية أو المعلومات الصحية الشخصية (PHI) أو الملكية الفكرية. ومع ذلك، تفتقر معظم المؤسسات إلى الرؤية الشاملة لمكان وجود هذه البيانات الحساسة أو كيفية وصول المستخدمين والأنظمة إليها.

تفحص أدوات إدارة وضع أمن البيانات (DSPM)البيئات السحابية لاكتشاف البيانات وتصنيفها ومراقبتها. فهي تربط تلك البيانات بمسارات الوصول الخاصة بها، مثل الهويات وأعباء العمل وواجهات برمجة التطبيقات، وتساعد في تحديد أولويات الحماية بناءً على الحساسية والتعرض للمخاطر.

يساعد هذا السياق في تحديد أولويات أمان السحابة، حتى يتمكن فريقك من معالجة مخاطر السحابة الحقيقية دون إضاعة الوقت في التنبيهات منخفضة المخاطر.

على سبيل المثال

- قد يٌنشئ أحد المطوّرين نسخة احتياطية من قاعدة بيانات الإنتاج إلى مجموعة تخزين غير مشفرة للاختبار.

- قد يطلب عبء العمل بيانات من مجموعة بيانات حساسة باستخدام هوية ذات أذونات مفرطة عبر المشاريع.

- قد تؤدي سياسة إدارة الهوية والوصول (IAM) التي تمت تهيئتها بشكل غير صحيح إلى مشاركة ملف يحتوي على معلومات العميل وتعريضه للخطر.

تكشف إدارة وضع أمن البيانات (DSPM) هذه المشكلات بسرعة وتوضح التغييرات التي ستقلل من المخاطر دون تعطيل الخدمة.

كما أنها تدعم التوافق من خلال تحديد عدم تطابق تصنيف البيانات ومساعدتك على مواءمة عناصر التحكم في التخزين والوصول مع المعايير.

إدارة وضع أمن نظام Kubernetes (KSPM)

تمنحك Kubernetes مرونة هائلة، ولكنها تضيف أيضًا تعقيدًا. ويعني تأمين المجموعات مراقبة كيفية تشغيل أعباء العمل وكيفية تصرف الهويات وكيفية فرض السياسات في كل طبقة.

تُنسق Kubernetes الحاويات على نطاق واسع، ولكنها تقدم أيضًا طبقات جديدة من التكوين ومخاطر الهوية.

تحتوي كل مجموعة على عُقَد وبودات وحسابات خدمة وحسابات خدمة وارتباطات أدوار ونُهج شبكة. يجب عليك إدارتها جميعًا لمنع الوصول غير المصرح به والحركة الجانبية.

تبدأ استراتيجية أمان Kubernetes القوية بالرؤية. حيث تحتاج إلى فهم ما قمت بنشره وكيفية اتصاله ومن لديه حق الوصول إلى موارد مستوى التحكم وعبء العمل. كما يتضمن ذلك المستخدمين البشريين وسير التكامل المستمر/النشر المستمر (CI/CD) والخدمات الآلية التي تعمل داخل المجموعة.

تُعالج إدارة وضع أمن نظام Kubernetes (KSPM) هذا الأمر من خلال مراقبة مجموعاتك باستمرار بحثًا عن التكوينات غير الصحيحة ومسارات صلاحيات مرتفعة.

على سبيل المثال، يمكنها اكتشاف

- عبء العمل الذي يعمل كجذر أو مع حاويات لها صلاحيات مرتفعة

- حسابات الخدمة التي يساء استخدامها التي تصل إلى واجهة برمجة تطبيقات Kubernetes بأذونات كبيرة

- تكوينات التحكم في الوصول غير الآمن المستند إلى الدور (RBAC) التي تسمح بالتصعيد

- عدم وجود تجزئة للشبكة بين مساحات الأسماء

من خلال دمج إدارة وضع أمن نظام Kubernetes (KSPM) مع مراقبة عبء العمل والهوية، يمكنك فرض أقل قدر من الامتيازات، ومنع السلوكيات الخطيرة أثناء التشغيل، والحفاظ على الامتثال للأطر مثل MITRE ATT&CK للحاويات، أفضل ممارسات الأمن الإلكتروني لمؤسسة CNCF والمبادئ التوجيهية الخاصة بالصناعة مثل NIST 800-190.

أمن الحاويات

تجعل الحاويات أعباء العمل السحابية سريعة وقابلة للنقل. ولكن بدون حواجز حماية تصبح نقاط دخول سهلة.

يعمل أمن الحاويات على حماية أعباء العمل طوال دورة حياتها، بدءاً من التطوير وحتى وقت التشغيل، مما يشكل طبقة رئيسية لحماية أعباء عمل السحابة إلى جانب استراتيجيات منصة حماية أعباء عمل السحابة (CWPP) وإدارة وضع أمان Kubernetes (KSPM).

يبدأ هذا الأمان من مسار التطوير. وتفحص الأدوات ملفات Docker والبنية التحتية كتعليمة برمجية (IaC) لاكتشاف المشكلات قبل النشر، مثل الحزم القديمة أو الأسرار المضمنة أو المنافذ المفتوحة.

لنفترض أن مسارات تطوير التكامل المستمر/النشر المستمر (CI/CD) الخاصة بك تنشر حاوية مبنية على صورة Node.js قديمة. لا يعد هذا وحده خرقًا، ولكن إذا كانت الحاوية تعمل أيضًا بوصول الجذر وتتصل ببنية خلفية تحتوي على بيانات العملاء، فقد أنشأت للتو سلسلة تعرض خطيرة.

وبمجرد أن تصبح أعباء العمل مباشرة، تتولى المراقبة المستمرة.

يمكنك اكتشاف التغييرات غير المصرح بها في الملفات، أو سلوك العمليات المشبوهة، أو محاولات الحركة الجانبية.

ولأن البيئات المعبأة في حاويات تتغير بسرعة، فإن الرؤية في الوقت الحقيقي هي المفتاح. يحدث الانجراف بسرعة، خاصةً عند مشاركة العديد من المُنظِّمات مثل Kubernetes و ECS.

يعمل أمان الحاويات بشكل أفضل مرتبطًا باستراتيجية إدارة المخاطر السحابية الأوسع نطاقًا. فهو يساعد في فرض أقل قدر من الامتيازات، ويتحقق من صحة التكوين مقابل أطر التوافق، ويحدد أعباء العمل التي تعمل خارج نطاقها المقصود.

استكشف دليل أمن الحاويات للاطلاع على كيفية تقليل مخاطر وقت التشغيل دون إبطاء عملية التطوير.

حماية أعباء عمل السحابة (CWP)

تعمل منصة حماية أعباء عمل السحابة (CWPP) على حماية أعباء العمل التي تعمل بالفعل في بيئاتك السحابية. وتُركز على السلوك المباشر، وليس فقط على نتائج الفحص الثابتة.

تكتشف حماية أعباء عمل السحابة (CWP) التهديدات فور حدوثها، بناءً على كيفية تفاعل أعباء العمل مع الهويات والشبكات والبيانات.

قد تجتاز الحاوية جميع فحوصات الأمان أثناء النشر. ولكن بمجرد بدء التشغيل، يمكنها الوصول إلى وحدة التخزين الداخلية أو تشفير الملفات، وهو ما قد يمثل مشكلة.

تكتشف منصة حماية أعباء عمل السحابة (CWPP) هذا السلوك، وتُحدده وتمنح فريقك سياقًا للتصرف بسرعة.

وتعمل من خلال فرض السياسات، ومراقبة التهديدات مثل تصعيد الامتيازات أو الوصول غير المتوقع إلى الملفات، وإظهار كيف يمكن أن تؤدي ثغرة أمنية واحدة إلى ما هو أسوأ.

استخدم منصة حماية أعباء عمل السحابة (CWPP) لتحديد أولويات ما هو مهم، والاستجابة لهجمات وقت التشغيل، وتعزيز بقية استراتيجية المخاطر السحابية الخاصة بك.

تكامل سير تطوير التكامل المستمر/النشر المستمر (CI/CD) وتعزيز الأمن في مراحل التطوير الأولية

يقوّي تعزيز الأمن في المراحل المبكرة دفاعاتك السحابية من خلال اكتشاف المشكلات في وقت مبكر. وهو يتكامل مباشرةً في سير تطوير التكامل المستمر/النشر المستمر (CI/CD) لفحص البنية التحتية كتعليمة برمجية (IaC) وصور الحاويات والتكوينات السحابية أثناء التطوير.

فحص أدوات الأمان بيانات Terraform و CloudFormation و Kubernetes أثناء طلبات السحب أو الإنشاءات. فهي تشير إلى مخاطر مثل:

- الأدوار الواسعة للغاية لإدارة الهوية والوصول (IAM)

- المنافذ المفتوحة أو إعدادات الشبكة غير الآمنة

- الصور الأساسية للثغرة الأمنية

- التغيير بين السياسة المقصودة والسلوك الفعلي

فبدلاً من انتظار تنبيهات وقت التشغيل، يتلقى المطورون ملاحظات فورية. تظهر اقتراحات الإصلاح مباشرةً في التحكم في الإصدار لحل المشكلات بسرعة ودقة. يؤدي ذلك إلى تسريع عملية المعالجة والحفاظ على توافق البنية التحتية مع السياسات الداخلية والأطر الخارجية.

يتضمن الأمان الفعال لدمج الأمن في مراحل التطوير الأولية ما يلي:

- بنية تحتية مستمرة لفحص التعليمات البرمجية

- توصيات الإصلاح المعتمدة على التعليمات البرمجية

- تطبيق السياسة من خلال تدفقات العمل المستندة إلى Git

- اكتشاف التغيير عبر التطوير والإنتاج

- تسجيل المخاطر السياقية التي تعكس التعرض للمخاطر في العالم الحقيقي

استكشف دليلنا الخاص بدمج الأمن في مراحل التطوير الأولية وسير عمل التكامل المستمر/النشر المستمر (CI/CD) للاطلاع على كيفية عمله في البيئات الحقيقية.

اكتشاف التهديدات عبر السحابة والاستجابة لها (CDR)

تقصر بعض أدوات إدارة المعلومات الأمنية والأحداث (SIEM) في السحابة لأنها نشأت في مكان العمل. فهي تفتقد السلوكيات السحابية الأصلية المهمة، خاصةً عندما تتقاطع التهديدات مع الخدمات والهويات وأعباء العمل.

هذا هو مكان الكشف عن السحب والاستجابة لها.

تراقب أدوات اكتشاف التهديدات عبر السحابة والاستجابة لها (CDR) النشاط السحابي بحثًا عن علامات الاختراق والحركة الجانبية وتصعيد الامتيازات وسرقة البيانات. فهي تستوعب السجلات من موفري السحابة وإشارات وقت التشغيل ونشاط الهوية. ثم يقومون بربط تلك الإشارات للعثور على التهديدات الحقيقية.

تربط منصة اكتشاف التهديدات عبر السحابة والاستجابة لها (CDR) القوية بين السياق والكشف. وبدلاً من التنبيهات المعزولة، توضح لك ما حدث، ولماذا هي مهمة، وكيفية الاستجابة له.

على سبيل المثال، قد يكتشف فريقك ما يلي:

- حساب خدمة الوصول إلى موارد غير عادية

- عبء عمل يقوم بإجراء مكالمات API غير مصرح بها عبر الحسابات السحابية

- نمط من التغييرات التي تعكس تقنيات الهجوم المعروفة

تُظهر لك أفضل أدوات اكتشاف التهديدات عبر السحابة والاستجابة لها (CDR) كيف يرتبط كل اكتشاف بالهوية أو مخاطر الأصول أو مخاطر التكوين. يساعدك على الاستجابة مع السياق.

يمكنك أيضًا تشغيل إجراءات مثل إلغاء بيانات الاعتماد، أو عزل مورد، أو عكس تغيير.

تجعل عمليات التكامل مع أنظمة مثل Jira وServiceNow وSlack وأدوات المعالجة السحابية الأصلية هذا الأمر سريعًا وقابلاً للتكرار.

تدعم اكتشاف التهديدات عبر السحابة والاستجابة لها (CDR) أيضًا التحقيق. حيث يمكنك مراجعة السجلات وتتبع الإجراءات وإنشاء جداول زمنية للهوية لفهم النطاق الكامل للحادث الأمني. ويُساعد ذلك فريقك على التعلم من كل حدث وتوثيقه للتدقيق أو الامتثال.

التكوينات غير الصحيحة في الهوية والبنية التحتية

معظم الهجمات السحابية لا تبدأ ببرنامج ضار. بل تبدأ بتكوينات غير صحيحة. تمنح هذه الإعدادات المتغاضى عنها وصولاً مفرطًا أو تكشف أعباء العمل أو توقف تشغيل التسجيل. وقد تبدو غير مؤذية بشكل فردي. ولكن عند الجمع بينهما، فإنهما يشكلان معًا مسارات هجوم يبحث عنها المهاجمون.

تُعد التكوينات غير الصحيحة للهوية والبنية التحتية من بين أكثر المخاطر شيوعًا في السحابة. قد يصل دور إدارة الهوية والوصول (IAM) إلى أنظمة التخزين والحوسبة وأنظمة الطرف الثالث دون إشراف مناسب.

قد يكون عبء العمل مكشوفًا على الإنترنت دون حماية وقت التشغيل. تخلق هذه الظروف فرصًا للحركة الجانبية واختراق البيانات.

المراقبة المستمرة عبر البنية التحتية كتعليمة برمجية (IaC) والموارد المنتشرة ضرورية، بما في ذلك:

- الأدوار الواسعة بشكل مفرط أو بيانات الاعتماد غير المستخدمة

- أعباء العمل الموجهة للجمهور المرتبطة بالأنظمة الحساسة

- قواعد جدار الحماية غير المقيدة أو حسابات الخدمة غير المستخدمة بشكل خاطئ

- تشفير غير موجود أو سجلات التدقيق المعطلة

- علاقات الثقة التي تمتد عبر الحسابات أو المشاريع

تكون هذه المخاطر خطيرة عندما تتقاطع مع بعضها البعض. تخيل جهازًا افتراضيًا بعنوان IP عام. قد يبدو ذلك أولوية منخفضة. ولكن إذا كان هذا المثيل يستخدم دورًا ذا صلاحية وصول مرتفعة وبدون تسجيل، فإنه يخلق مسارًا واضحًا للاختراق.

وغالبًا ما تتجمع التكوينات غير الصحيحة بطرق تغفل عنها الأدوات القياسية.

لمعرفة المزيد، استكشف دليلنا حول اكتشاف التكوين غير الصحيح للسحابة ومعالجته.

أمن الحوسبة السحابية حسب موفر الخدمة: AWS، وAzure، وGCP

يبدأ أمان السحابة بفهم كيفية عمل كل مزود خدمة. تتبع كل من AWS وGCP وAzure نموذج المسؤولية المشتركة، ولكن تختلف أدواتها ونماذج الهوية والافتراضيات التكوينية بطرق مهمة.

ما يبدو كإعداد ثانوي في إحدى المنصات يمكن أن يصبح تعريضاً خطيراً في منصة أخرى.

على سبيل المثال، غالبًا ما تتسبب أدوار AWS IAM في حدوث مشاكل عندما تسمح النُهج باتخاذ إجراءات أو عندما لا تدير علاقات الثقة.

في Azure، تنطوي المخاطر في Azure على وصول واسع النطاق بشكل مفرط عبر الاشتراكات أو قواعد مجموعة أمان الشبكة (NSG) المفقودة.

كثيراً ما يُدخل برنامج GCP التعقيدات من خلال امتداد حساب الخدمة والوصول غير المحدود النطاق عبر المشاريع.

تؤدي إدارة هذه الاختلافات يدويًا إلى سياسات مجزأة ونقاط عمياء وتعرضات ضائعة.

يساعد الحل لأمان السحابة الموحّد على تطبيع النتائج بين مقدمي الخدمة، وفرض سياسات متسقة وتحديد أولويات المشكلات بناءً على المخاطر.

للاطلاع على مقارنة متعمقة لمنصة CNAPP، راجع دليلنا الكامل لأمان السحابة حسب المزود.

إدارة وضع أمان السحابة (CSPM)

تتطور البيئات السحابية باستمرار. يتم تشغيل خدمات جديدة، وتتغير الأذونات وتتحول أعباء العمل عبر المناطق والحسابات.

بدون رؤية مركزية، من الصعب معرفة ما إذا كانت بنيتك التحتية ستظل آمنة ومتوافقة مع مرور الوقت.

تعالج إدارة وضع أمان السحابة (CSPM) هذا التحدي من خلال التدقيق المستمر لتهيئة السحابة الخاصة بك مقابل سياسات الأمان والامتثال. حيث تُراقب التكوينات غير الصحيحة والتغييرات والأصول غير المتوافقة عبر خدمات مثل الحوسبة والتخزين والشبكات والهوية.

ولكن إدارة وضع أمان السحابة (CSPM) الفعالة تقوم بأكثر من مجرد الإبلاغ عن التكوينات غير الصحيحة. ويجب أن تربط أيضًا انتهاكات الوضع الأمني بالوصول إلى الهوية وحساسية البيانات.

كما تدعم إدارة وضع أمان السحابة (CSPM) السياسة كتعليمة برمجية. ويمكن لفريقك تحديد مسارات تطوير التكوين وتطبيقها في التعليمات البرمجية ومن ثم التحقق من صحتها أثناء النشر ووقت التشغيل. ويمنع التغييرات غير المتوافقة من دخول الإنتاج ويضمن بقاء كل أصول السحابة ضمن الحدود المقبولة.

تحديات أمن السحابة المتعددة والهجينة

تزيد البيئات متعددة السحابة والبيئات المختلطة من التعقيدات التي تواجه فرق الأمن.

يستخدم كل موفر خدمة نماذج الهوية الخاصة به ومحركات السياسة والإعدادات الافتراضية للتكوين الخاصة به.

غالبًا ما تضيف الأنظمة في مكان العمل طبقة أخرى من الأدوات والسجلات وعناصر التحكم المنعزلة.

ولكن ما النتيجة؟ رؤية مجزأة وسياسات غير متناسقة وثغرات أمنية في الرؤية يمكن للمهاجمين استغلالها.

تؤدي هذه التحديات إلى إبطاء اكتشاف الثغرات الأمنية والاستجابة لها. عندما تكون سجلات الهوية موجودة في لوحة معلومات، ونتائج الأوضاع الأمنية في لوحة معلومات أخرى، وأحداث أعباء العمل في مكان آخر، فإن ربط المشكلات يستغرق وقتًا طويلاً. وهذا على افتراض أن الفرق ستكتشفها أصلاً.

إن الرؤية بمثابة التحدي الأساسي. بدونها، ستجد صعوبة في الإجابة عن الأسئلة الأساسية مثل:

- من لديه حق الوصول إلى ماذا عبر السحب والحسابات؟

- هل التكوينات متسقة عبر المنصات والمناطق؟

- أين تتخطى الهويات السحابية الحدود أو تحمل صلاحيات مرتفعة غير مستخدمة؟

تتطلب إدارة المخاطر الفعالة توحيد معايير بيانات المخاطر عبر البيئات. ويشمل ذلك فحص البنية التحتية كتعليمة برمجية (IaC) قبل النشر، وتطبيق نهج السياسة كتعليمة برمجية عبر موفري الخدمات واستخدام أدوات تعتمد على التعرض للمخاطر تربط بين تغيير التكوين ومخاطر الهوية وسلوك وقت التشغيل.

يجلب الامتثال للسحابة الهجينة ضغوطها.

تتطلب أطر عمل مثل ISO/IEC 27001، وFedRAMP وNIST 800-53 إثباتًا للتحكم المتسق في الوصول والتشفير وتسجيل التدقيق، بغض النظر عن مكان تشغيل الخدمة. وهذا يعني أنك بحاجة إلى رؤية واضحة للأنظمة السحابية والأنظمة المحلية المتصلة.

استكشف دليلنا الخاص بأمن السحابة المتعددة والسحابة المختلطةللاطلاع على كيفية عمل المعلومات المرتبطة ببعضها على تحسين جاهزية الأمان والامتثال.

الأسئلة الشائعة حول أمن السحابة

ما المقصود بأمن السحابة في الأمن الإلكتروني؟

يشمل أمن السحابة السياسات والتقنيات والعمليات التي تحمي البنية التحتية للسحابة والتطبيقات والبيانات من التهديدات عبر منصات مثل AWS وAzure وGoogle Cloud. ويغطي كل شيء بدءًا من إدارة التكوين غير الصحيح والتحكم في الوصول إلى حماية وقت التشغيل وإدارة الثغرات الأمنية.

لماذا يُعدّ أمن الحوسبة السحابية مهمًا؟

تُقدم البنية التحتية للسحابة مخاطر جديدة مثل أعباء العمل سريعة التغيير، والهوية اللامركزية، والخدمات سريعة التغير. وبدون الرؤية والتحكم، يستغل المهاجمون تكوينات غير صحيحة والأدوار المفرطة في الصلاحيات. ويساعد أمن السحابة القوي الفرق على منع الاختراقات وفرض الامتثال والحفاظ على وقت التشغيل عبر الأنظمة الموزعة.

ما أمثلة المخاطر الأمنية لأمن السحابة؟

تشمل مخاطر السحابة الشائعة ما يلي:

- دلاء تخزين متاحة للعامة

- أدوار إدارة الهوية والوصول (IAM) بأذونات مفرطة

- حسابات خدمة غير نشطة ولكن معتمدة

- الحاويات التي تعمل بصلاحيات مرتفعة

- علاقات الثقة عبر السحابة السحابية دون حدود مناسبة

تُظهر شركة Tenable هذه المخاطر وتُحدد أولوياتها من خلال الكشف عن تكوين غير صحيح في الوقت الفعلي وتحليل مخاطر الهوية.

ما الخدمات التي تندرج تحت أمن السحابة؟

- تقييم المخاطر في الوقت الفعلي عبر AWS وAzure وGCP

- تحليل الأدوار والسياسات

- إدارة البنية التحتية للسحابة والاستحقاقات (CIEM) للاستحقاقات ومراقبة الهوية

- فحص الصور والحاويات في سير التكامل المستمر/النشر المستمر (CI/CD)

- إعداد تقارير الامتثال المتوافقة مع أطر العمل مثل SOC 2 وISO 27001وFEDRAMP

ما أكبر تحديات أمن السحابة؟

تشمل أهم التحديات في أمن السحابة ما يلي:

- عدم وجود رؤية موحدة عبر عمليات النشر متعددة السحابة

- الأذونات غير المستخدمة أو المفرطة التي يستخدمها المهاجمون كثغرات أمنية

- التغييرات بين تكوينات البنية التحتية المقصودة والفعلية

- تكنولوجيا معلومات ظلية والأصول غير المُدارة

- فرض الامتثال في البيئات سريعة التغير

ما متوسط راتب مسؤول أمن السحابة؟

عادةً ما يكسب مهندسو أمن السحابة في الولايات المتحدة 140,000 - 180,000 دولاربينما يمكن للمهندسين وقادة DevSecOps كسب 170,000 دولار - 220,000 دولار يعتمد ذلك على الخبرة والموقع الجغرافي وخبرة المنصة. Skills in Kubernetes, CNAPP and CIEM drive higher compensation.

تحكم في وضع أمن السحابة

لن تتباطأ بيئتك السحابية ولن تتباطأ مخاطرك أيضًا.

تؤدي التكوينات غير الصحيحة والهويات ذات الصلاحيات الزائدة وأعباء العمل الضعيفة إلى إنشاء مسارات خطر سريعة الحركة عبر البنية التحتية للسحابة. تحتاج فرق الأمن إلى الرؤية والتحكم.

توفر Tenable هذا التحكم من خلال منصة متكاملة مُصممة للبيئات السحابية الأصلية. حيث يربط برنامج Tenable Cloud Security بيانات التكوين غير الصحيح ومخاطر الهوية وسلوك عبء العمل في سياق واحد، بحيث تستجيب فرقك بناءً على المخاطر الفعلية للسحابة.

وسواء أكنت تُصمم استراتيجية دمج الأمن في مراحل التطوير الأولية، أو الاستعداد لعمليات تدقيق الامتثال، أو فك تعقيدات إدارة عمليات الوصول والمساءلة، تساعدك Tenable على رؤية ما هو في خطر والتصرف.

- Tenable Cloud Security

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success