تحديد أولويات المخاطر الحرجة

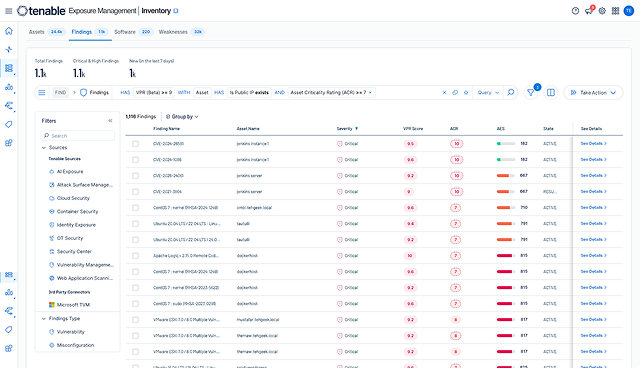

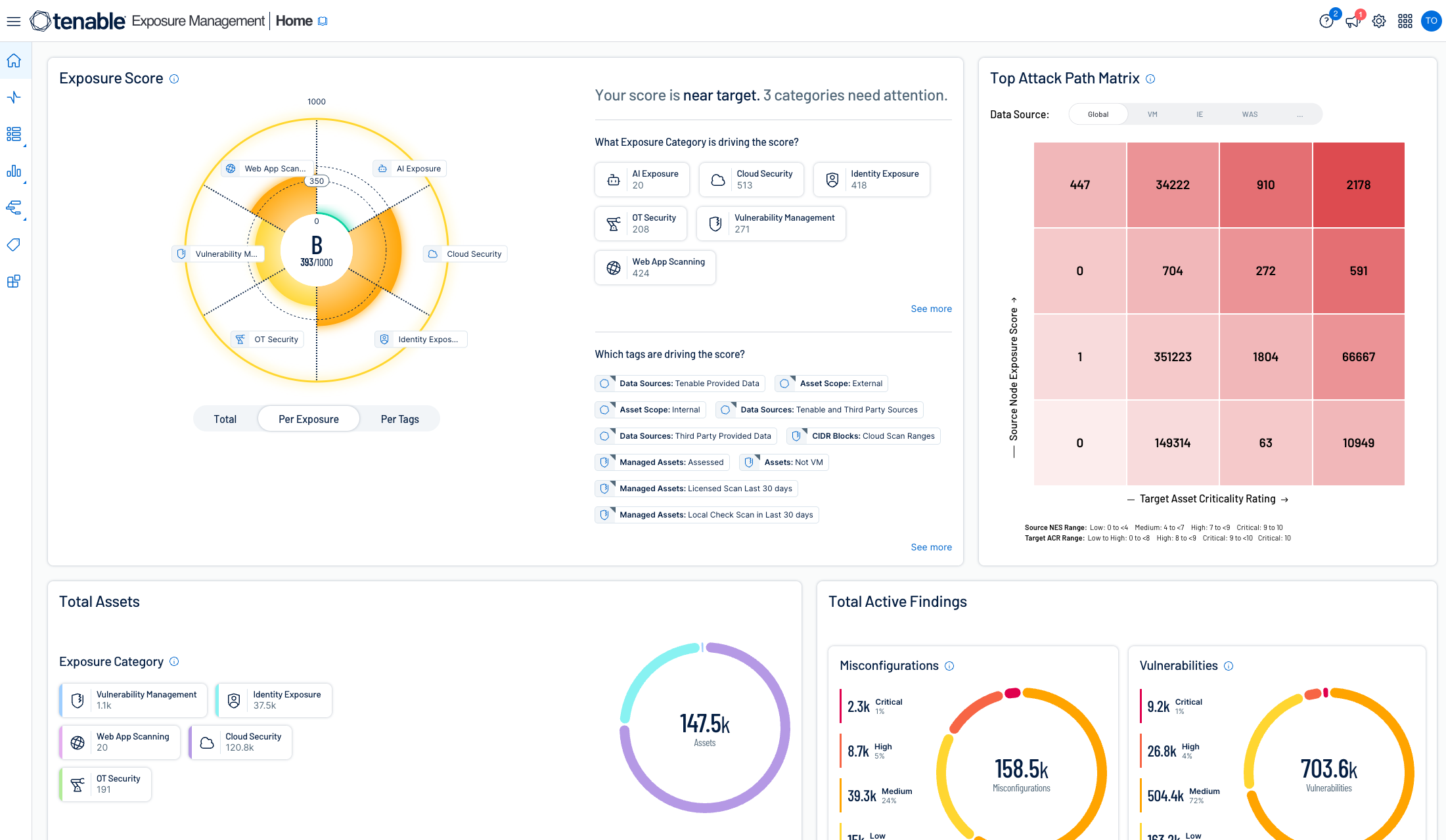

تجاوز إدارة الثغرات الأمنية التقليدية. الاستفادة من إدارة التعرض للمخاطر لتوحيد درجات المخاطر عبر سطح الهجوم بأكمله، وللتركيز على النسبة الصغيرة من الثغرات الأمنية - مثل الثغرات الأمنية، والتكوينات غير الصحيحة، والأذونات المفرطة - التي تُشكل تهديدًا مباشرًا لعملك.

تحديث طريقة تعريفك للحالة الحرجة

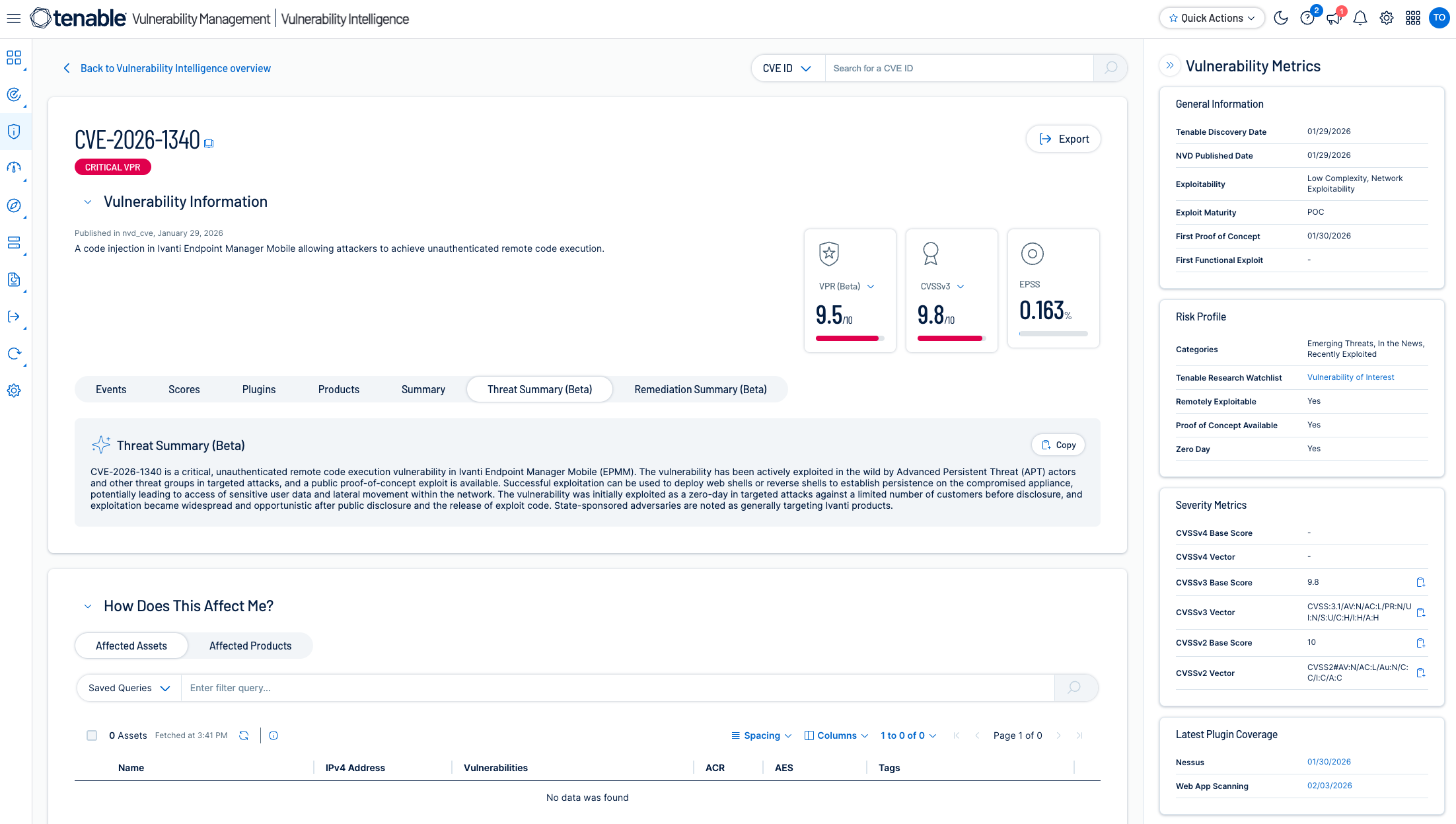

توقف عن ملاحقة كل ثغرة أمنية. تحول إلى إدارة التعرض للمخاطر لتحديد أولويات معالجة الثغرات الأمنية بناءً على قابلية الاستغلال في العالم الحقيقي وتأثيرها على الأعمال.

تعزيز القرارات القائمة على المخاطر

ركز على معالجة 1.6% من الثغرات الأمنية التي يستغلها المهاجمون بنشاط والتي من المُرجح أن تؤثر على عملك الفريد.

تطبيع درجات المخاطر الخاصة بك

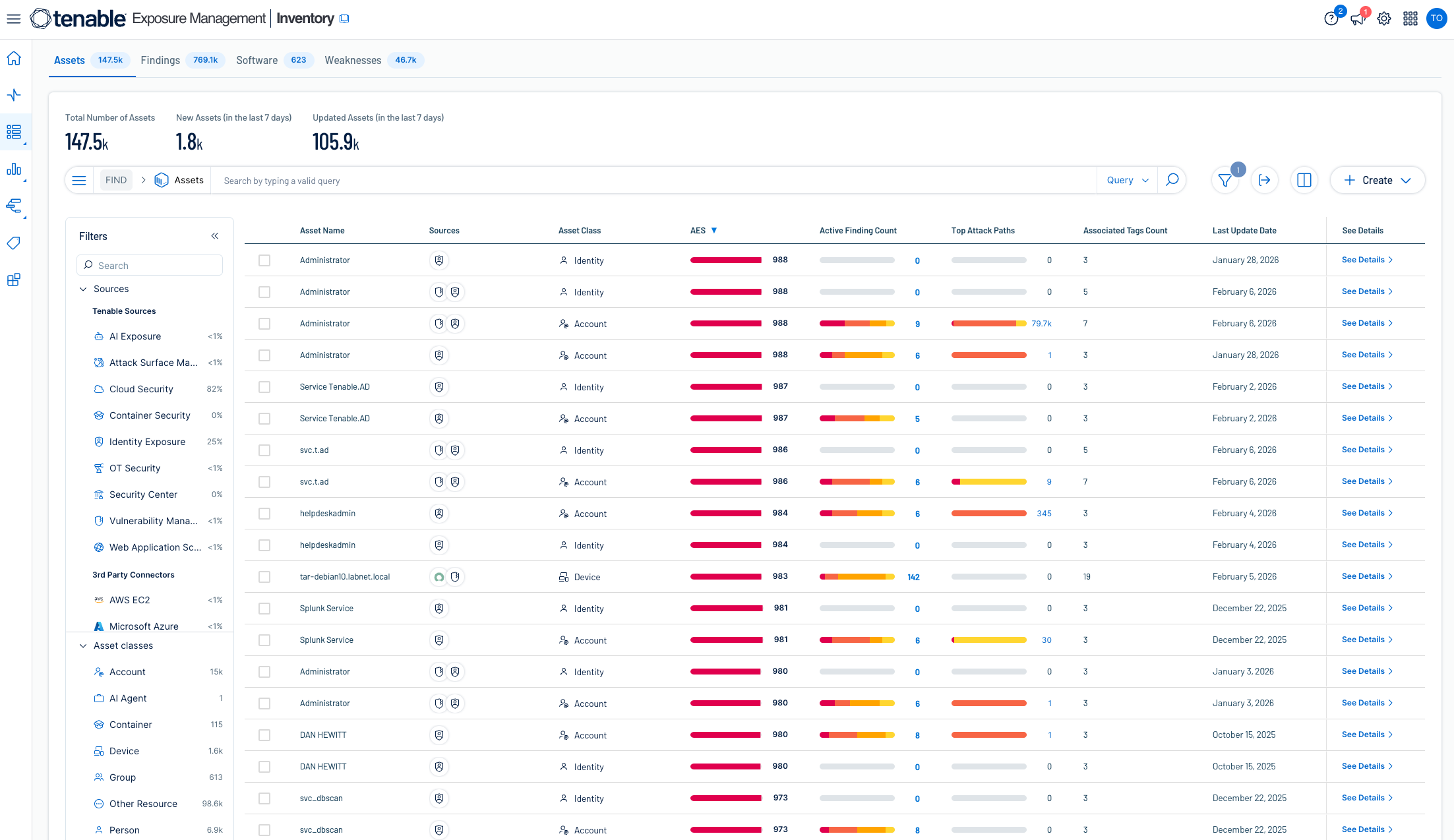

ادمج البيانات المعزولة في واجهة عرض موحدة من خلال تطبيق تقييم مخاطر الأمن الإلكتروني الديناميكي على بياناتك وبيانات الجهات الخارجية.

كشف إشارات التعرض للمخاطر الحرجة

تحديد التركيبات الضارة لسياق الأصول وامتيازات المستخدم ومعلومات التهديدات لتحديد أولويات المعالجة بشكل أكثر فعالية.

قياس التقدم الذي أحرزته

ترجمة النتائج التقنية إلى درجة التعرض الإلكتروني (CES) لمنح القيادة رؤية واضحة وموضوعية لكيفية تغير توجهات المخاطر بمرور الوقت.

كسر صوامع الأمان في بيئتك

لا تدع ثغرات الهوية أو تكوينات السحابة غير الصحيحة الاختباء وراء ثغرات البرامج. وحد جميع حالات التعرض للمخاطر في مخزون واحد باستخدام Tenable One لإدارة المخاطر عبر كامل نطاق الهجوم الخاص بك.

ربط المخاطر عبر البيئات المختلفة

الكشف عن التركيبات الضارة وتحليل مسارات الهجوم من خلال توحيد الثغرات الأمنية، والتكوينات غير الصحيحة، ومخاطر الهوية عبر البنية التحتية الهجينة الخاصة بك.

تحديد الأولويات حسب إمكانية الاستغلال والتأثير

استخدم نموذج تقييم معياري (AES) يمزج بين قابلية الاستغلال، وأهمية الأصول، ومسارات الوصول لتحديد أولويات المخاطر الأكثر أهمية.

تقديم بيانات يمكن لفرق المعالجة استخدامها

زوّد فرق المعالجة لديك بالسبب الكامن وراء كل طلب. احصل على معلومات التهديدات وسياق الأعمال لتحفيز اتخاذ إجراءات أسرع.

بدء استخدام Tenable One

لقد ساعد Tenable One مهندسينا على تقليل الوقت الذي يقضونه في المهام اليدوية بنسبة 75%، مما يسمح لهم بالتركيز على العمل الهندسي الفعلي.

- Tenable Cloud Security

Tenable One

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success