Tenable One OT Exposure

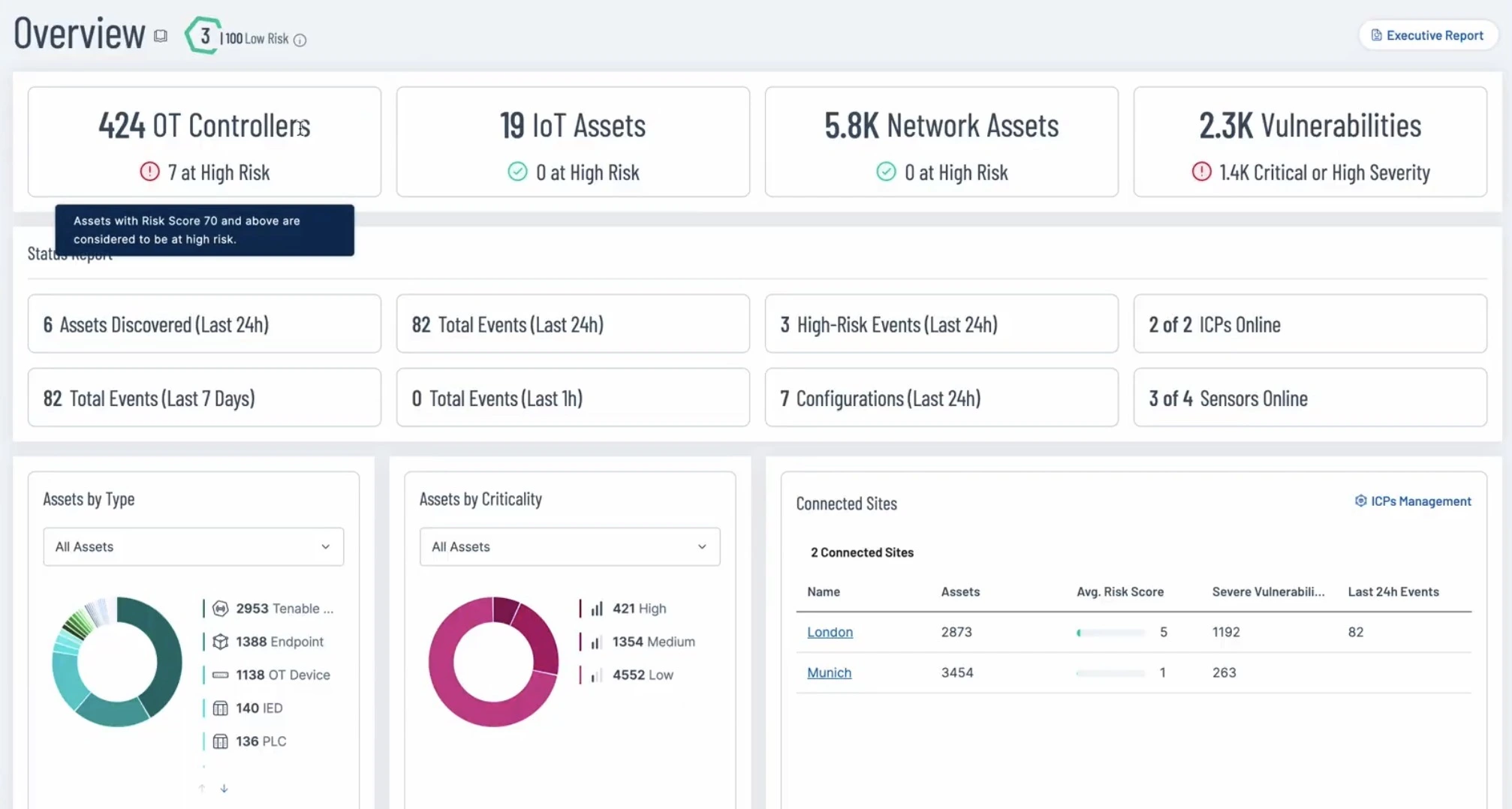

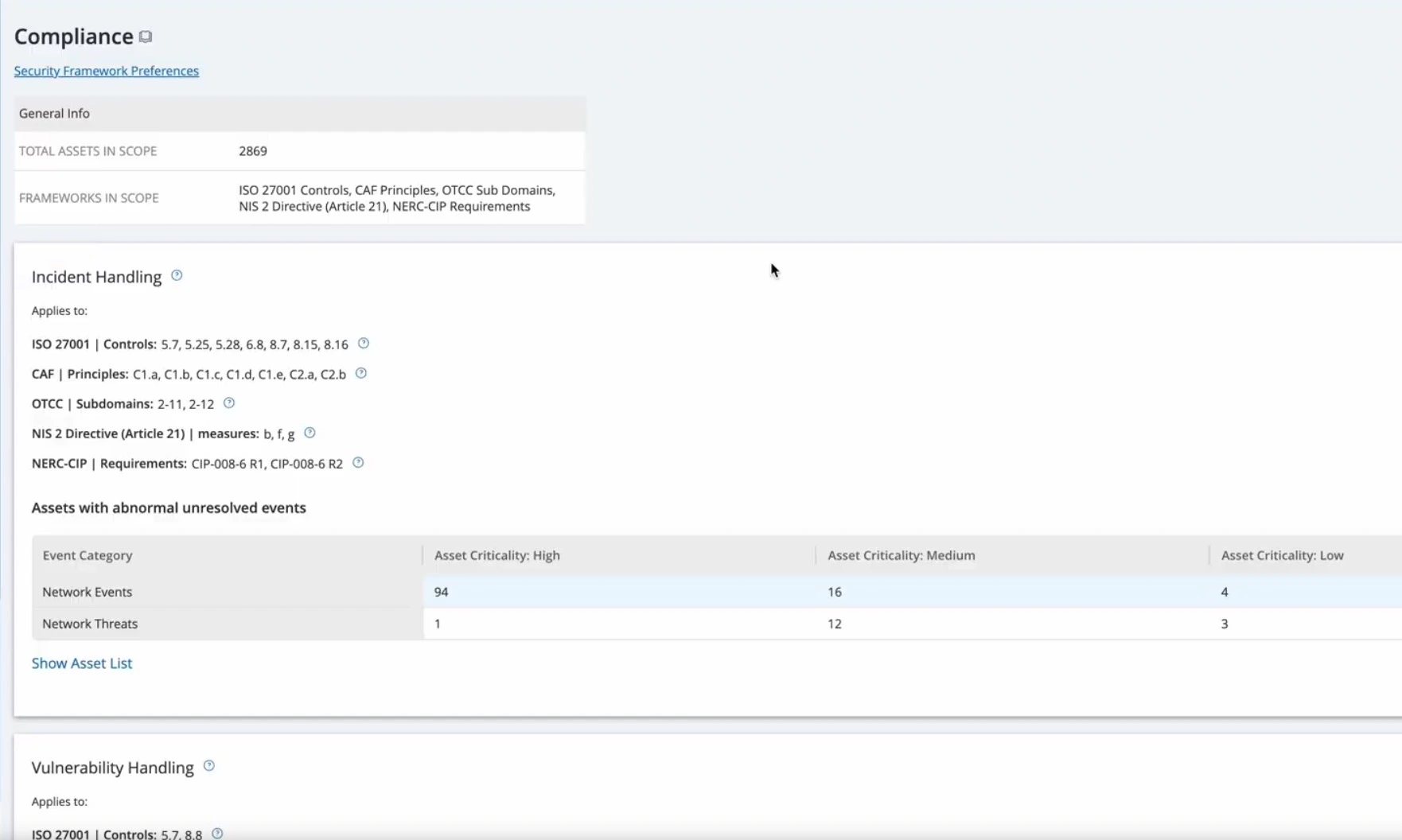

توقف عن التفاعل مع التنبيهات المجزأة وابدأ في إدارة أمن التكنولوجيا التشغيلية عبر نظامك المادي والإلكتروني بالكامل. وحّد سطح الهجوم الرقمي والمادي لديك باستخدام Tenable One OT Exposure. اجمع بين الرؤية العميقة ومعلومات المخاطر الرائدة في الصناعة لحماية البنية التحتية الحيوية دون تعطيل الابتكار والعمليات.

المنصة الأولى عالميًا لإدارة المخاطر في بيئات التكنولوجيا التشغيلية/تكنولوجيا المعلومات المتقاربة

استمتع بحماية شاملة للأنظمة الإلكترونية المادية (CPS)

يمكنك تأمين بيئتك التشغيلية والبنية التحتية للمهام الحرجة من خلال منصة مصممة خصيصًا لأمن خدمات دعم البرامج.

tenable one

منصة إدارة التعرض الوحيدة في العالم التي تعمل بالذكاء الاصطناعي

تعمل شركة Tenable One على تقليل المخاطر السيبرانية من خلال توحيد الرؤية الأمنية والتحليلات والإجراءات عبر كامل سطح الهجوم، مما يساعد المؤسسات على إيجاد وإصلاح نقاط الضعف الحرجة بسرعة.

تعرّف على الأسباب التي تجعل العملاء يختارون منصة Tenable One لأمن التكنولوجيا التشغيلية.

الأسئلة الشائعة حول أمن التكنولوجيا التشغيلية

ابحث عن إجابات الأسئلة الشائعة حول منصة Tenable One OT Exposure.

-

كيف تكتشف منصة Tenable One OT Exposure الأصول دون تعطيل العمليات؟

-

تستخدم منصة Tenable One OT Exposure نهج "عدم الإضرار"، حيث تجمع بين مراقبة الشبكة دون عناء والاستعلام النشط الآمن الحاصل على براءة اختراع والمعتمد من خلال البائع للتواصل مع الأجهزة في بروتوكولاتها الأصلية.

-

هل تدعم Tenable البيئات المعزولة عن الإنترنت؟

-

نعم. توفر شركة Tenable نماذج نشر مرنة لتلبية احتياجات محددة تتعلق بالأمن الإلكتروني والامتثال:

- السحابة: لتحقيق قابلية التوسع السريع، والتحديثات المستمرة، والوصول إلى معلومات التهديدات العالمية من Tenable Research.

- محليًا: للتحكم المحلي الكامل، وهي مثالية لشبكات التكنولوجيا التشغيلية الخاضعة لتنظيم عالٍ أو المعزولة عن الشبكة.

- هجين: مزيج مرن يدعم العمليات العالمية الموزعة ذات المتطلبات الإقليمية المتفاوتة.

-

ما الفرق بين درجات تصنيف أولويات الثغرات الأمنية (VPR) ودرجات CVSS القياسية؟

-

يقيس نظام CVSS مدى الخطورة النظرية، بينما يستخدم تصنيف أولويات الثغرات الأمنية (VPR) من Tenable علم البيانات لقياس قابلية الاستغلال في العالم الحقيقي، مما يُساعدك على التركيز على أخطر التهديدات أولاً.

-

هل يمكن أن تتوسع منصة Tenable One OT Exposure لتشمل العمليات العالمية وبيئات التكنولوجيا التشغيلية متعددة المواقع؟

-

نعم. تتوسع منصة Tenable One لتواكب تعقيد المؤسسات العالمية والمرافق التشغيلية الموزعة. توفر منصة Tenable السحابية رؤية مركزية مع توفير سياق محلي لضمان سياسة أمنية وحوكمة متسقة عبر جميع مصانعك ومناطقك وشبكاتك الصناعية.

-

ما الإجراءات الآلية التي يمكن أن تتخذها منصة Tenable One OT Exposure استجابةً لتهديدات التكنولوجيا التشغيلية؟

-

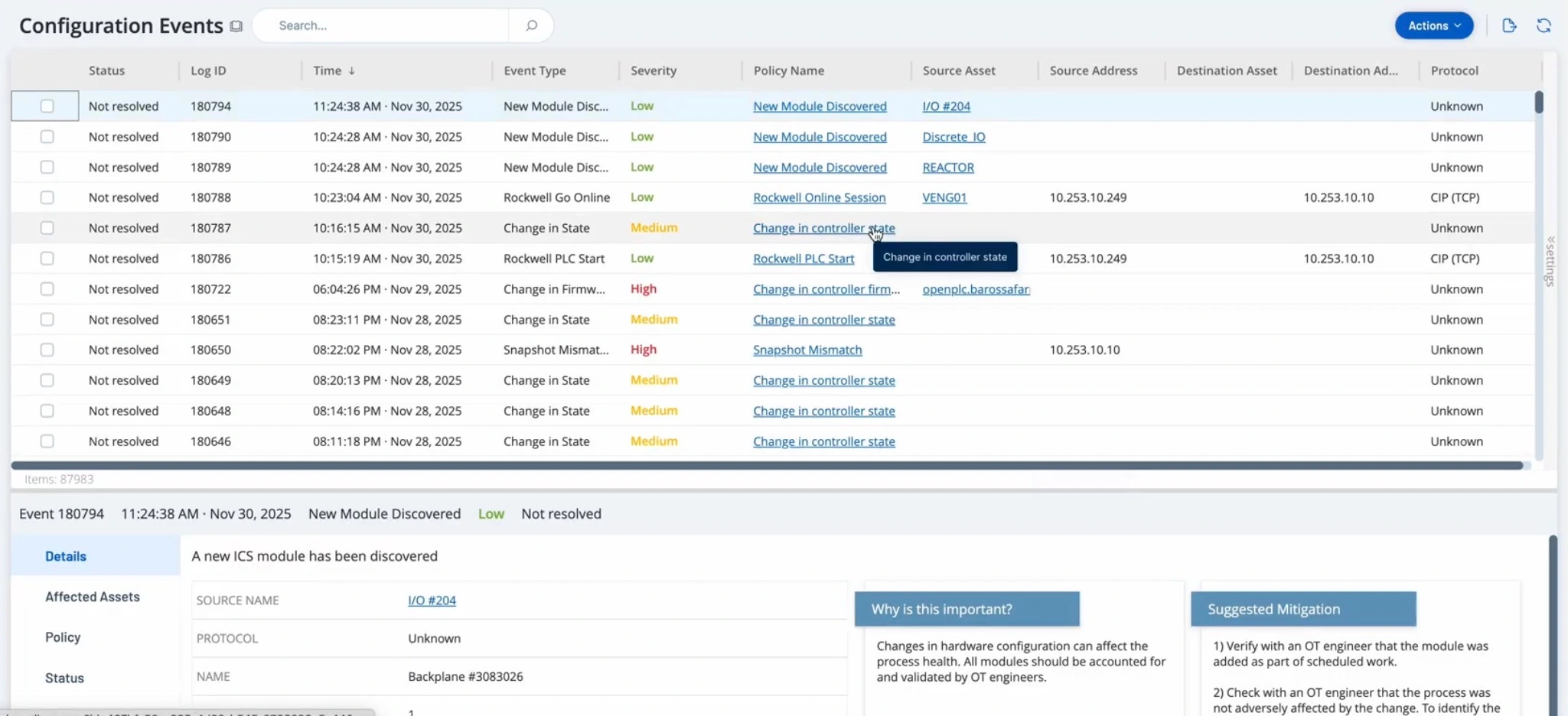

تتكامل منصة Tenable One مع البنية التحتية الأمنية والشبكية الحالية لديك لتمكين الاستجابة الآلية والفورية للتهديدات. ومن خلال عمليات التكامل هذه، يمكن لمنصة Tenable exposure management platform أن تُنفذ إجراءات مثل:

- حظر الاتصالات الضارة من خلال تحديث قواعد جدار الحماية.

- فتح تذكرة ذات أولوية عالية في JIRA أو ServiceNow مع توفير جميع السياقات ذات الصلة.

- بدء سير عمل مُحدد تلقائيًا في منصة SOAR لديك.

-

كيف تكتشف منصة Tenable One أصول التكنولوجيا التشغيلية غير المُدارة أو غير المعروفة أو غير المصرح بها؟

-

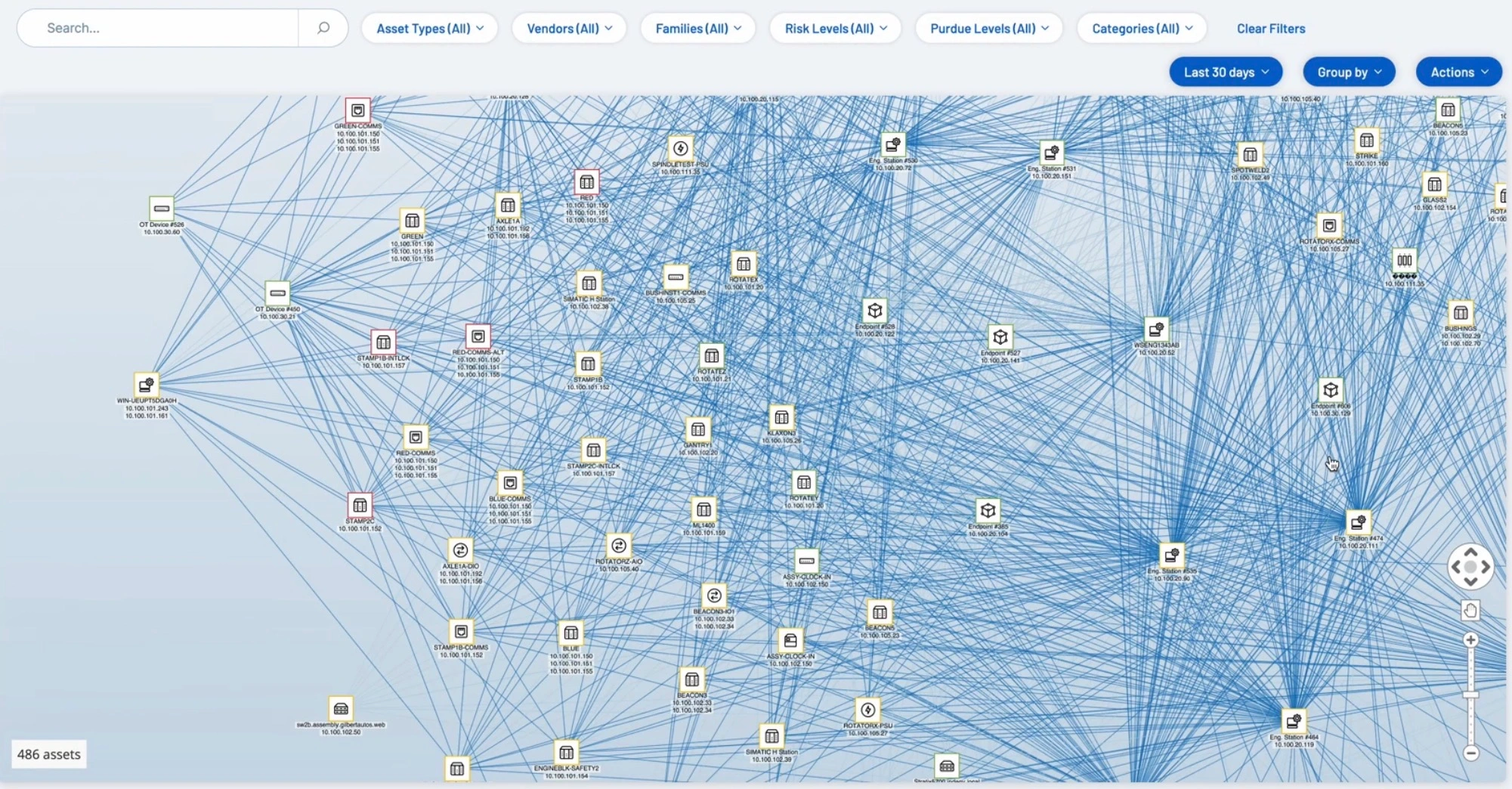

تتميز منصة Tenable One OT Exposure بقدرتها الفائقة على اكتشاف جميع الأصول في بيئتك، بما في ذلك الأجهزة القديمة أو غير المُدارة أو غير المصرح بها التي تغفل عنها الأدوات الأخرى. تجمع منصة Tenable One OT Exposure بين أساليب الاكتشاف الفعّالة:

- مراقبة حركة المرور باستمرار من خلال تحليل حركة مرور الشبكة للاطلاع واكتشاف كل جهاز أثناء اتصاله.

- الاستعلامات النشطة الآمنة استخدام بروتوكولات صناعية أصلية لتحديد وتصنيف الأجهزة بدقة دون تعطيل العمليات الحساسة.

- استيراد الملفات وقابلية التشغيل البيني التي تدعم القدرة على استيراد ملفات SCD و ACD وملفات جداول البيانات بتنسيق CSV وملفات مشاريع PLC وغيرها من تنسيقات الملفات الشائعة الاستخدام يدويًا لإثراء بيانات الأمان الخاصة بك.

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success