دمج الأمان في عمليات سير عمل الدمج المستمر/النشر المستمر (CI/CD) لـ DevOps

يمكنك تحسين الكفاءة وتأمين تسليم التعليمات البرمجية للمطورين لديك، من خلال الفحوصات الأمنية السحابية الشاملة المضمنة في عمليات وأدوات الدمج المستمر/النشر المستمر (CI/CD) الحالية التي يثق بها فريقك.

معالجة المخاطر من المصدر

يمكنك الوصول بسهولة إلى أسباب التكوينات الخاطئة ومخاطر الامتثال - واكتشافها وإصلاحها في التعليمات البرمجية - قبل توفير البنية التحتية السحابية وتشغيلها في الإنتاج.

تكامل التدفقات

فحص البنية التحتية كتعليمة برمجية (IaC) وإنفاذ نهج السياسة كتعليمة برمجية

المعالجة المضمنة

دمج الأمان في دورة تطوير البرامج لديك

تبسيط الأمان وتطوير البرامج

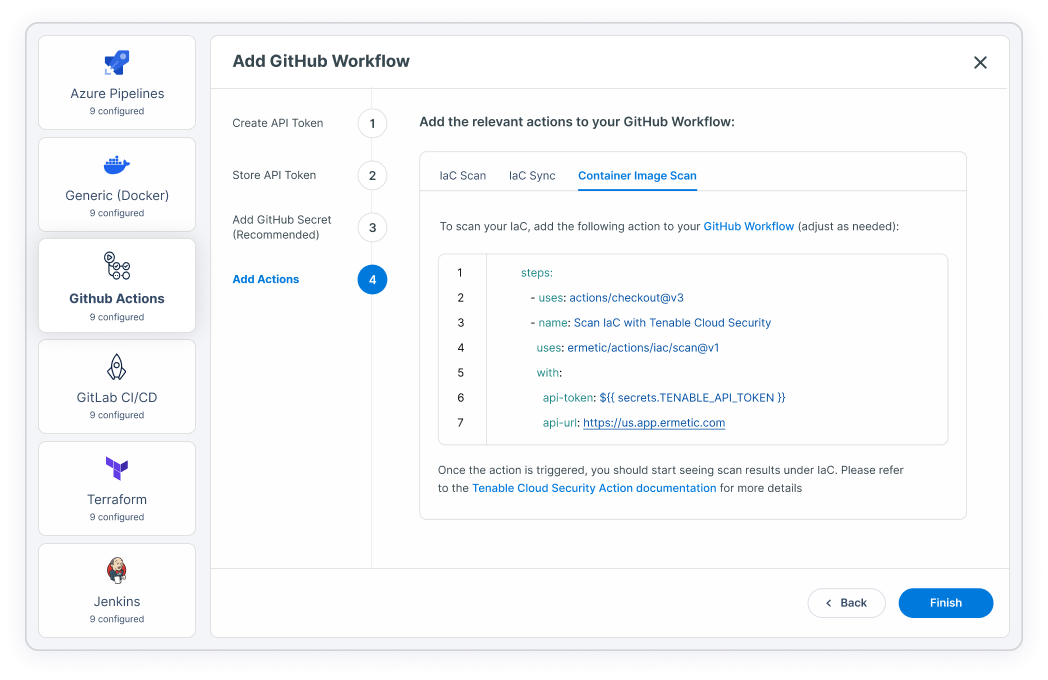

يمكنك منع زيادة التكوينات الخاطئة من أن تصبح كوابيس للأمان والامتثال، من خلال الأمان المضمن في الخطوة الأولى من دورة حياة تطوير البرامج (SDLC). وتأمين البنية التحتية كتعليمة برمجية (IaC) من التكوينات الخاطئة والأسرار المكشوفة والامتيازات المفرطة بطريقة موحدة وقابلة للتطوير، من خلال الاستفادة من أدوات ChatOps الحالية وعمليات التكامل مثل مهام تشغيل TerraformCloud وCloudFormation وJenkins وBitBucket وCircleCI وGitHub وGitLab.

بالإضافة إلى ذلك، يمكن للمستخدمين مواءمة أمان تطوير البرامج السحابية عبر أنواع عمليات التكامل التالية:

- إصدار التذاكر

- المراسلة

- إدارة معلومات الأمان والأحداث (SIEM)

- الجهة الخارجية عبر Webhooks

- إدارة وضع أمن البيانات (DSPM)

فحص صور الحاوية في كل مرحلة

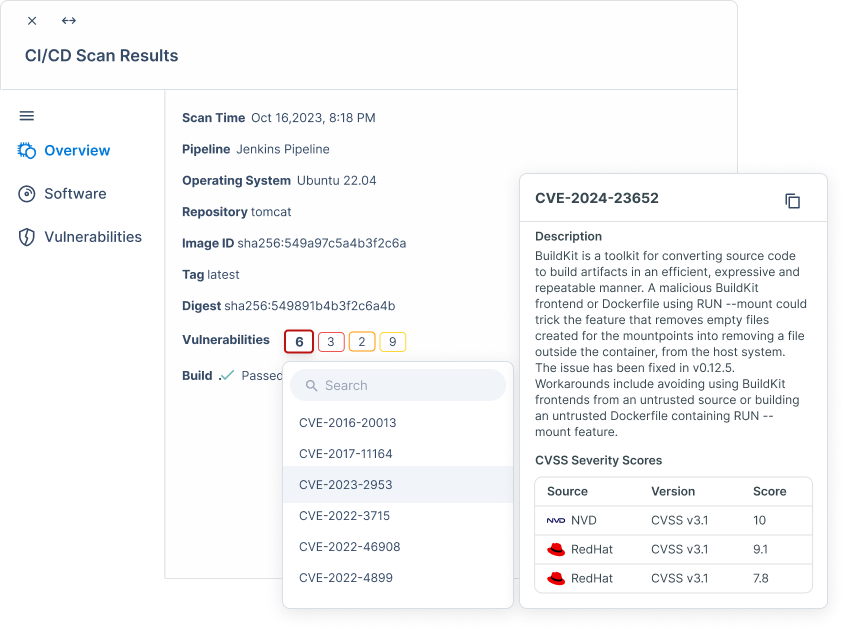

يمكنك التحقق من صحة صور الحاويات العامة ومعالجتها قبل إنشاء عمليات الفحص وأتمتتها كجزء من عمليات البناء المحلية. وتقييم مخاطر عناصر الحاوية وتحديد أولوياتها أثناء فحصها في السجلات وأتمتة المعالجة في تدفقات الدمج المستمر/النشر المستمر (CI/CD). كما يمكنك مراقبة المخاطر، بما في ذلك صور نظام التشغيل القديمة والثغرات الأمنية على مستوى نظام التشغيل وانتهاكات السياسة والمنافذ المكشوفة في سياق سطح الهجوم بالكامل.

تعرف على المزيددمج الأمان في تدفق التطوير الخاص بك باستخدام Tenable Cloud Security

معرفة المزيد حول Tenable Cloud Security

سمح لنا استخدام أتمتة [Tenable Cloud Security] بالتخلص من العمليات اليدوية الشاملة، وتمكنت من القيام في دقائق معدودة بما كان يستغرق إنجازه شهورًا من شخصين أو ثلاثة من موظفي مجال الأمن.

- Tenable Cloud Security

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success