فهم نظام فيروس الفيدية: من مجرمين متخصصين في قفل الشاشة إلى مؤسسة إجرامية بملايين الدولارات

تقرير جديد صادر عن مؤسسة Tenable Research يكشف الأطراف الرئيسية في نظام فيروس الفدية والتكتيكات التي ساعدت في تحوله من مجرد تهديد إلكتروني ناشئ إلى قوة لا يستهان بها.

يُعد فيروس الفدية تهديدًا إلكترونيًا متطورًا باستمرار، ومن خلال تطوره تمكن فيروس الفدية من النجاة والازدهار.

يوجد عدد من التقارير التي توضح بالتفصيل تطور فيروس الفدية، بدءًا من أقدم أشكال فيروس الفدية المعروف باسم AIDS (أو PC Cyborg) Trojan في عام 1989 إلى انتقاله إلى فيروس الفدية الخاص بقفل الشاشة، وفي النهاية، فيروس الفدية Cryptolocker الذي يُشفر الملفات الموجودة على أنظمة التشغيل.أصبح هذا النوع من فيروس الفدية هو الأساس لكيفية عمل فيروسات الفدية الحديثة.

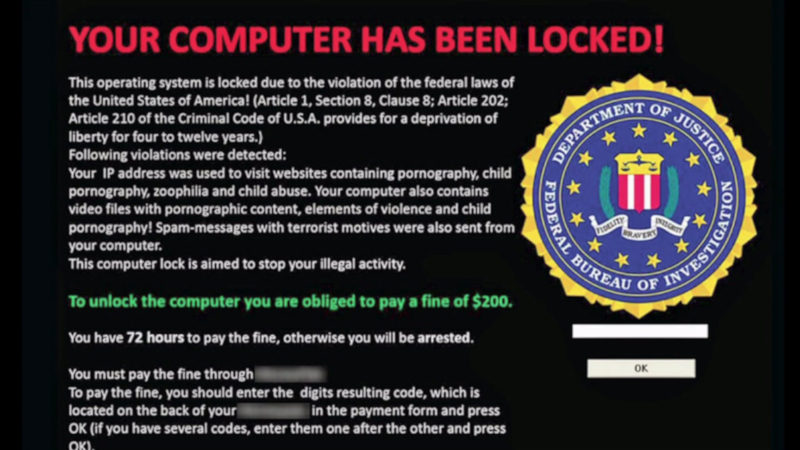

اعتمد فيروس فيدية قفل الشاشة (Screen locker ransomware) على تكتيكات الخوف التي تستهدف المستخدمين من الأفراد، وذلك باستخدام صور إنفاذ القانون لمكتب التحقيقات الفيدرالي (FBI) وإدارة خدمة شرطة العاصمة البريطانية (المتروبوليتان)، جنبًا إلى جنب مع استخدام نص يدعي أن الضحية قد وصلت إلى محتوى إباحي أو محتوى مسيء للأطفال من الكمبويتر الخاويُطلب من هؤلاء الضحايا دفع "غرامة"، والتي تتراوح عادة بين 100-500 دولار، من أجل فتح أنظمة التشغيل على الكمبيوتر الخاص بهم.وفي الواقع، يمكن لهؤلاء المستخدمين استعادة الوصول إلى أنظمتهم بدون دفع أي مبالغ مالية، حيث لم يتم العبث بأي من ملفاتهم.

على مدى السنوات الأربع الماضية، تحولت فيروسات الفدية إلى صناعة ذاتية الاستدامة بملايين الدولارات.ولقد أصبحت جزءًا من التجربة الروتينية للمؤسسات بعد هجمات جديرة بالملاحظة ضد البنية التحتية الحيوية مثل هجوم Colonial Pipeline أو هجوم JBS Foodsفي عام 2021.

مصدر الصورة: Security Boulevard

يدعم نجاح برنامج الفدية اليوم ما يسمى بنظام فيروس الفدية.في تقريرنا الأخير، نستكشف الأطراف الرئيسية التي تُشكل نظام فيروس الفدية والتكتيكات التي ساعدت في تحول فيروس الفدية إلى التهديد الأكثر شيوعًا للمؤسسات اليوم

ما الذي ستحصل عليه من هذا التقرير:

- فهم أفضل لكيفية تطور نظام فيروس الفدية

- ناقلات الهجوم الأكثر شيوعًا التي يستخدمها اللاعبون في النظام

- إرشادات حول كيفية الاستعداد والدفاع ضد هجمات فيروس الفدية

- قائمة بالثغرات الأمنية المحتمل استغلالها في هجمات فيروس الفدية

الحصول على مزيد من المعلومات

- يمكنك تنزيل التقرير من هنا

- يمكنك حضور الندوة عبر الإنترنت: تقرير نظام فيروس الفيدية من Tenable:فهم الأطراف الرئيسية ونواقل الهجوم الشائعة والطرق التي تُمكنك من تجنب الوقوع ضحية

- منشور مدونة حول لوحة تحكم Tenable.io لإدارة فيروس الفيدية

- منشور المدونة حول لوحة معلومات Tenable.sc الخاصة بنظام فيروس الفيدية

- منشور المدونة حول تقرير Tenable.scالخاص بنظام فيروس الفيدية

- تابع فريق الاستجابة الأمنية في Tenable في مجتمع Tenable

تعرف على المزيد

- Research Reports

- Vulnerability Management

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success