إطلاق الرؤية التأسيسية للنظم الإلكترونية المادية من خلال إدارة الثغرات الأمنية في التكنولوجيا التشغيلية

توقف عن إدارة المخاطر بشكل منفرد. يوفر VM-NM-NAT OT Discovery، المتوفر الآن في Tenable Vulnerability Management وTenable Security Center رؤية مُوحدة عبر مجالات تكنولوجيا المعلومات والتكنولوجيا التشغيلية. اطّلع على كل الأصول وقم بإدارة إجمالي التعرض الإلكتروني للمخاطر من خلال واجهة عرض موحّدة.

أهم النقاط الرئيسية

- الفجوة الهوائية مُميتة.تتولى فرق أمن تكنولوجيا المعلومات المسؤولية عن التكنولوجيا التشغيلية (OT)، ولكنها غالبًا ما تفتقر إلى الرؤية في هذه الأنظمة.

- تواجه فرق الأمن عوائق كبيرة مع أمن التكنولوجيا التشغيلية.ولقد أدى الخوف من تعطيل الأجهزة الحساسة والتكلفة العالية للأجهزة المتخصصة إلى خلق "صندوق أسود" خطير في سطح الهجوم.

- "المنحدر المثالي" المثالي لأمن التكنولوجيا التشغيلية.يسمح محرك اكتشاف التكنولوجيا التشغيلية الجديد المدمج في Tenable Vulnerability Management وTenable Security Center لفرق الأمن بتحديد خصائص أصول التكنولوجيا التشغيلية وإنترنت الأشياء وتكنولوجيا المعلومات الخفية بأمان باستخدام الأدوات التي يمتلكونها بالفعل.

لعقود طويلة، كان مفهوم "الفجوة" - أي العزل المادي بين شبكات تكنولوجيا المعلومات والتكنولوجيا التشغيلية الحرجة - يمنح قادة اﻷمن بشعور بالراحة. لقد كان الافتراض بسيطًا. تبقى التهديدات الرقمية على شبكة الشركة، بينما يستمر تشغيل العمليات المادية بأمان في عُزلة.

في عالم اليوم شديد الترابط، غالبًا ما يكون هذا الافتراض غير صحيح ويترك بيئة التكنولوجيا التشغيلية لديك مُعرضة لمخاطر إلكترونية يُمكن الوقاية منها.

بدءًا من مراكز البيانات الحديثة والمستشفيات الذكية إلى العقارات التجارية والجامعات، أصبح الخط الفاصل بين ما هو رقمي وما هو مادي غير واضح. وتتحمل فرق أمن تكنولوجيا المعلومات بشكل متزايد مسؤولية تأمين الأنظمة الإلكترونية المادية (CPS) - وحدات التحكم في التدفئة والتهوية وتكييف الهواء التي تحافظ على برودة الخوادم، وقارئات الشارات التي تؤمن مداخل المنشأة، ووحدات توزيع الطاقة التي تحافظ على إضاءة الأنوار.

ومع ذلك، فإن أصول التكنولوجيا التشغيلية هذه تمثل بالنسبة للعديد من المؤسسات نقطة عمياء هائلة.

مشكلة "الصندوق الأسود"

في حين أن برامج إدارة الثغرات الأمنية قد تطورت بسرعة بالنسبة لأصول تكنولوجيا المعلومات، حيث تغطي كل شيء بدءًا من أعباء العمل السحابية إلى أجهزة الكمبيوتر المحمولة، فإن بيئات التكنولوجيا التشغيلية غالبًا ما تكون بمثابة "صندوق أسود".

وعادة ما تنبع هذه الفجوة في الرؤية من عائقين متميزين:

- هناك مخاوف منتشرة (وصحيحة تاريخيًا) من أن يؤدي فحص أصول التكنولوجيا التشغيلية/إنترنت الأشياء باستخدام أدوات أمن تكنولوجيا المعلومات التقليدية إلى توقف الأجهزة الهشة عن العمل، مما يُعطل عمليات الأعمال الحيوية.

- غالبًا ما تتطلب أدوات أمن التكنولوجيا التشغيلية التقليدية مجهودًا ضخمًا لتنفيذها. إن تعقيدات وتكلفة نشر أجهزة مُتخصصة باهظة الثمن، وإدارة التقييمات طويلة الأجل، وهندسة منافذ متكررة مُعقدة، والتنقل في حقل الألغام السياسية لتركيب أجهزة جديدة في بيئات إنتاج حساسة، تجعل من الصعب تبرير هذه المشاريع.

والنتيجة هي مفارقة خطيرة. فرق الأمن مسؤولة عن مخاطر الأنظمة المترابطة، ولكنها لا تملك الأدوات اللازمة لرؤيتها أو تأمينها. غير أن المهاجمين لا يواجهون مثل هذه العوائق، وغالبًا ما ينتقلون من شبكات تكنولوجيا المعلومات المُخترقة إلى أصول التكنولوجيا التشغيلية ضعيفة الحماية لتحقيق أقصى قدر من التأثير.

إعادة التفكير في أمن التكنولوجيا التشغيلية/تكنولوجيا المعلومات المتقاربة

لتأمين سطح الهجوم الحديث، يجب على المؤسسات التوقف عن إدارة مخاطر تكنولوجيا المعلومات والتكنولوجيا التشغيلية بشكل مُنفصل. حيث يحتاج قادة الأمن إلى رؤية موحدة تتعامل مع الثغرة الأمنية في المتحكم المنطقي القابل للبرمجة (PLC) بنفس الدقة والسياق الذي تتعامل به مع الثغرة الأمنية في خادم Windows.

ويتطلب تحقيق ذلك تحولاً جوهريًا في كيفية تعاملنا مع اكتشاف الأصول. حيث تحتاج فرق الأمن إلى طرق مُبسطة توفر العمق اللازم لرؤية التكنولوجيا التشغيلية من أجل الامتثال والحد من المخاطر، دون الاحتكاك بنشر الأجهزة عبر المواقع المادية. فهم يحتاجون إلى طريقة لتظليل أصول التكنولوجيا التشغيلية بأمان باستخدام البنية التحتية الموجودة بالفعل.

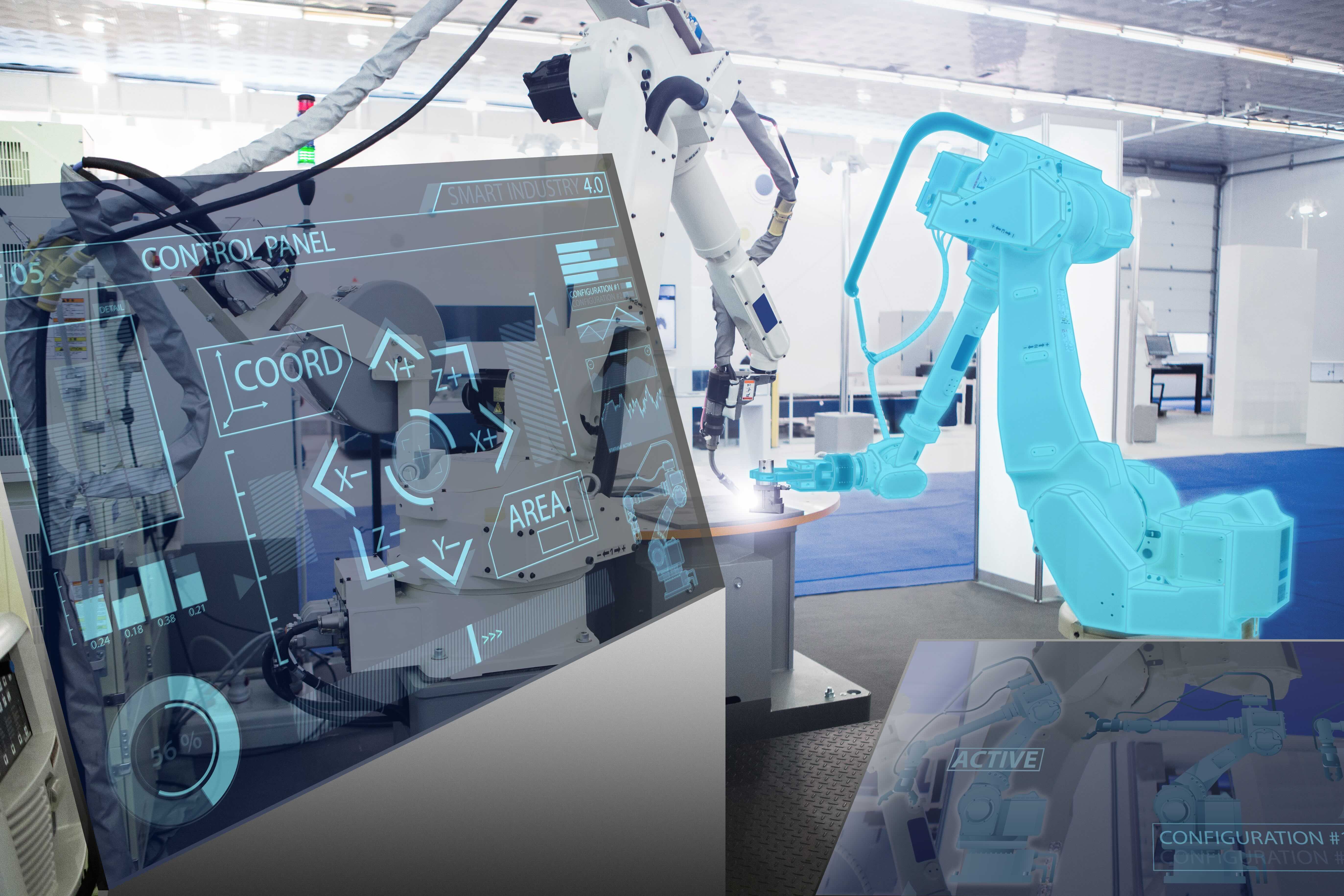

صورة: جزء من مختبر الأبحاث والاختبارات الخاصة بالتكنولوجيا التشغيلية (OT) التابع لشركة Tenable.

تقديم اكتشاف التكنولوجيا التشغيلية الأصلية للأجهزة المحمولة الافتراضية

تُغير أحدث إصداراتنا بشكل جذري اقتصاديات وإمكانية الوصول إلى أدوات أمان التكنولوجيا التشغيلية. ويسرنا أن نُعلن OT Discovery (اكتشاف التكنولوجيا التشغيلية)، وهي إمكانية وميزة جديدة مُدمجة مباشرة داخل منصة Tenable One Exposure Management توفر لفرق الأمن رؤية أساسية لبيئات التكنولوجيا التشغيلية وإنترنت الأشياء. وهي بمثابة المدخل المثالي لأمن التكنولوجيا التشغيلية، مما يُتيح لك كشف المخاطر الخفية للتكنولوجيا التشغيلية والتفاصيل الدقيقة على مستوى الأصول.

إليك كيفية تغيير اللعبة بالنسبة لبرنامج الأمان الخاص بك:

- رؤية آمنة للأنظمة الإلكترونية المادية. يستخدم OT Discovery نفس محرك الاستعلام النشط الموجود في حلول Tenable OT Security— مُدمج الآن بشكل أصلي في Tenable Vulnerability Management وTenable One. 1. Tenableيقوم المحرك بعمليات مصافحة "ذكية" ومتوافقة مع البروتوكولات للتحقق من الأصول قبل الاستعلام عنها، بحيث يمكنك تحديد خصائص وحدات التحكم المنطقية القابلة للبرمجة (PLCs)، وواجهات التعامل بين الإنسان والآلة (HMIs)، وأجهزة إنترنت الأشياء (IoT)، وأصول تكنولوجيا المعلومات الخفية عبر بيئتك بأمان.

- إدارة موحدة للتعرض لمخاطر التكنولوجيا التشغيلية/تكنولوجيا المعلومات. من خلال دمج بيانات أصول التكنولوجيا التشغيلية، بما في ذلك تفاصيل البائع والطراز والبرامج الثابتة، مباشرةً في لوحات المعلومات الموجودة لديك، يمكنك كسر الصوامع وعرض إجمالي المخاطر التي تتعرض لها مؤسستك في لوحة زجاجية واحدة.

- زيادة قيمة استثماراتك الأمنية. لا حاجة إلى التمزيق والاستبدال أو تركيب أجهزة جديدة. تمكّنك هذه الإمكانية من توسيع نطاق قيمة مجموعات أدوات إدارة الثغرات الأمنية الموجودة لديك للكشف عن مخاطر التكنولوجيا التشغيلية المختبئة على شبكتك.

كسر الحواجز بين تكنولوجيا المعلومات والتكنولوجيا التشغيلية

تبني نهج موحد لإدارة التعرض لمخاطر التكنولوجيا التشغيلية/تكنولوجيا المعلومات يبني الثقة.

تاريخيًا، كانت العلاقة بين فرق أمن تكنولوجيا المعلومات وفرق عمليات المرافق متوترة. تريد تكنولوجيا المعلومات فحص الثغرات الأمنية المعروفة وتصحيحها. وتطلب فرق العمليات وقت التشغيل والاستقرار. وعندما تحاول فرق أمن تكنولوجيا المعلومات الدخول إلى مجال التكنولوجيا التشغيلية من خلال عمليات الفحص الشديدة أو الأجهزة غير المألوفة، فإن الاحتكاك يكون أمرًا لا مفر منه.

يغيّر VM-Native OT Discovery المحادثة. نظرًا لأن Tenable تعتمد على طرق استعلام موثوقة وآمنة من خلال بنية تحتية مألوفة، يُمكن لفريق الأمن التواصل مع فريق العمليات باستخدام بيانات موثوقة ومعلومات موثوقة عن التعرض للمخاطر في الوقت الفعلي.

بدلاً من أن تسأل، "هل يمكننا تثبيت صندوق أسود على شبكتك؟" يمكنك القول،"لاحظنا وجود ثلاثة أجهزة PLC غير مُدارة تتواصل على الشبكة الفرعية. إليك ما هي بالضبط. دعونا نعمل معًا لتأمينها الآن بدلاً من الانتظار من 6 إلى 12 شهرًا لتصحيحها خلال فترة الصيانة التالية."

بدء الاستخدام مع أمن التكنولوجيا التشغيلية اليوم

لم يعد أمن التكنولوجيا التشغيلية حكرًا على الشركات الصناعية العملاقة والمؤسسات التي تدير البنية التحتية الوطنية الحيوية. حيث يواجه كل مصنع ومشغل مستودعات ومؤسسات أنظمة إدارة المباني الذكية مخاطر تشغيلية.

هل أنت جاهز للحصول على رؤية واضحة للنقاط العمياء في مجال التكنولوجيا التشغيلية؟ إنك لا تحتاج إلى ميزانية ضخمة أو مشروع نشر لمدة عام للبدء. شاهد هذا العرض التوضيحي السريع لمعرفة كيف يمكنك تأمين أصولك الأكثر أهمية باستخدام أدوات إدارة الثغرات الأمنية التي تستخدمها بالفعل.

هل أنت أحد عملاء Tenable الحاليين؟ استكشف وثائق دليل المستخدم للتعرف على قوالب الفحص وإعدادات الاكتشاف للبدء.

تعرف على المزيد

- تعمق أكثر في التحديات والحلول لتأمين التكنولوجيا التشغيلية من خلال كتابنا الإلكتروني: "من الصندوق الأسود إلى المخطط: دليل القائد الأمني لإدارة مخاطر التكنولوجيا التشغيلية وتكنولوجيا المعلومات."

- استكشف منصة Tenable One exposure management، التي تقدم حلولاً أمنية قابلة للتطوير لكامل سطح الهجوم.

- اطلب عرضًا توضيحيًا لمعرفة كيف تتناسب حلول إدارة المخاطر من Tenable مع خارطة طريق الأمن الإلكتروني الخاصة بك.

تعرف على المزيد

- OT Security

- Risk-based Vulnerability Management

Tenable One

ظطلب إصدار تجريبي

منصة إدارة التعرض للمخاطر المدعومة بالذكاء الاصطناعي الرائدة عالميًا.

شكرًا لك

شكرًا لاهتمامك بـ Tenable One.

سيتواصل معك أحد مندوبينا في القريب العاجل.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success